按照哥倫比亞安全公司CSL的研究人員Pedro Garcia的說法,這一漏洞是在去年12月發(fā)現(xiàn),RID是加上用戶帳號安全識別碼(SID)后,描述電腦或網(wǎng)域允許的帳號。常見的RID是代表內(nèi)建管理員帳號的500或代表Guest的501。

Garcia為測試攻擊編寫了一個Metasploit模組。他發(fā)現(xiàn),只要對Windows PC傳送meterpreter session即可改寫Windows機碼,進(jìn)而修改和用戶帳號下的RID,并為另一個帳號群組建立另一組RID。

據(jù)介紹,雖然這個方法不能對遠(yuǎn)程計算機遠(yuǎn)程代碼進(jìn)行執(zhí)行或者感染,但黑客可以通過暴力破解電腦賬戶密碼進(jìn)而提高原先低級別賬戶權(quán)限,為Windows PC加一個后門。由于機碼是永久存在的,所以對于任何篡改在被修復(fù)前都是有效的。目前,該漏洞可以在Windows XP、Windows Server 2003、Windows 8.1和Windows 10系統(tǒng)上復(fù)現(xiàn)。因為這一漏洞是完全利用系統(tǒng)資源也沒有引入外部程序,所以不會引發(fā)系統(tǒng)警告,被侵害用戶的計算機也毫無征兆。目前,只有在檢查安全賬號管理員時才有可能發(fā)現(xiàn)異常。

責(zé)任編輯:lq

-

WINDOWS

+關(guān)注

關(guān)注

4文章

3614瀏覽量

91410 -

模組

+關(guān)注

關(guān)注

6文章

1638瀏覽量

31367

發(fā)布評論請先 登錄

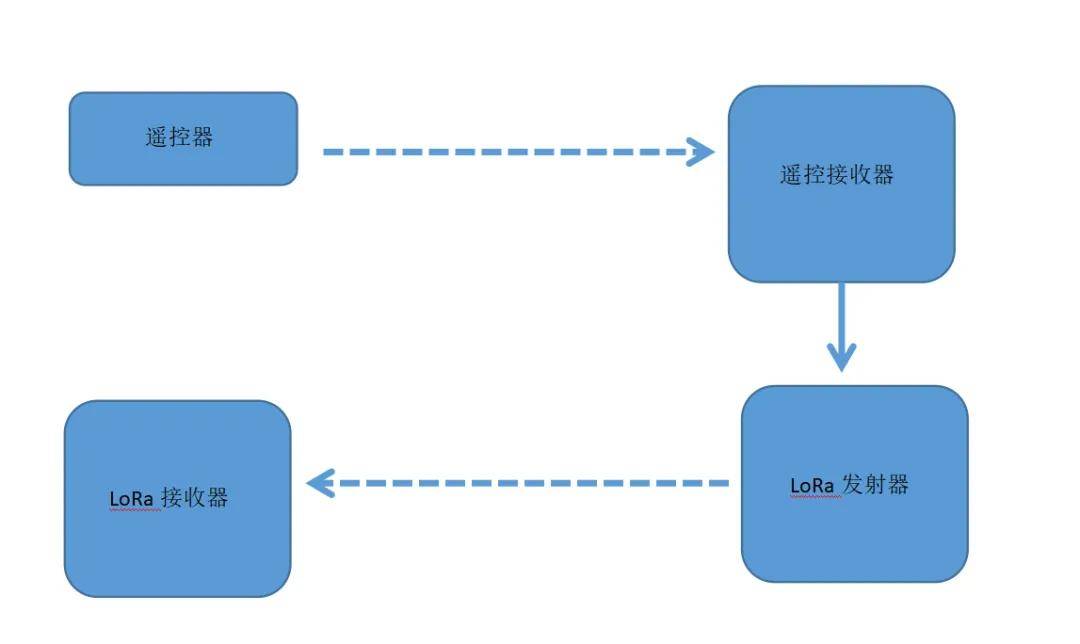

簡單用LoRa模組做無線遙控距離測試

【技術(shù)分享】從EMC到極限溫升,插板式模組都通過了哪些“地獄測試”?

TCP攻擊是什么?有什么防護(hù)方式?

線性模組為什么會限定一個加減速時間?

兩輪電動車智能藍(lán)牙無鑰匙開鎖模組

能和Ai-M61模組對話了?手搓一個ChatGPT 語音助手

用verilog編寫了ads8515的驅(qū)動程序,用jtag抓取了AD采集的信號,BUSY為第電平時數(shù)據(jù)一直為7FFF,為什么?

模組Locator應(yīng)用指導(dǎo)——以NT26U為例

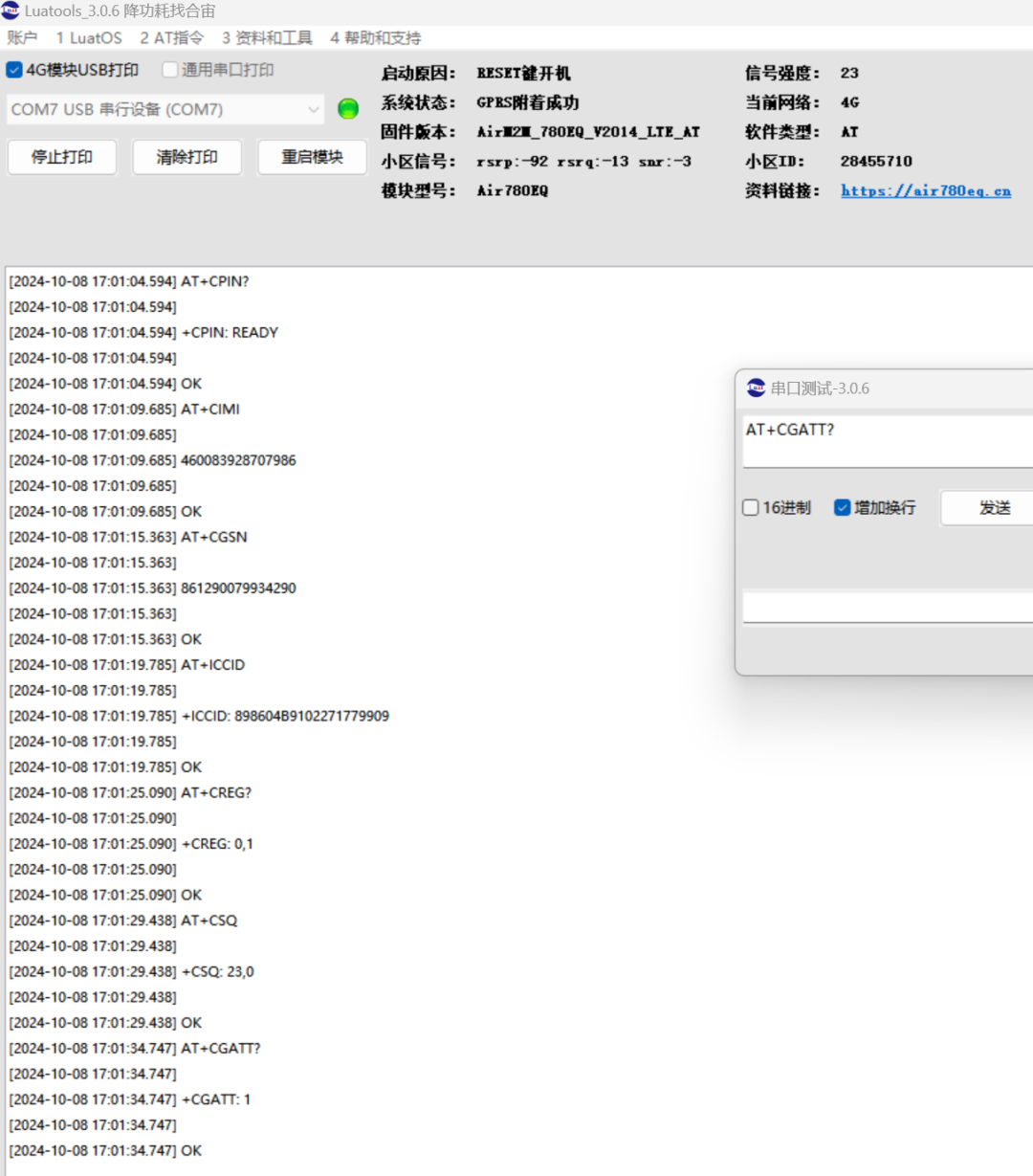

一篇講透:模組典型上網(wǎng)業(yè)務(wù)的AT上網(wǎng)流程

端到端測試用例怎么寫

如何設(shè)計一個簡單且高度集成的電池測試系統(tǒng)

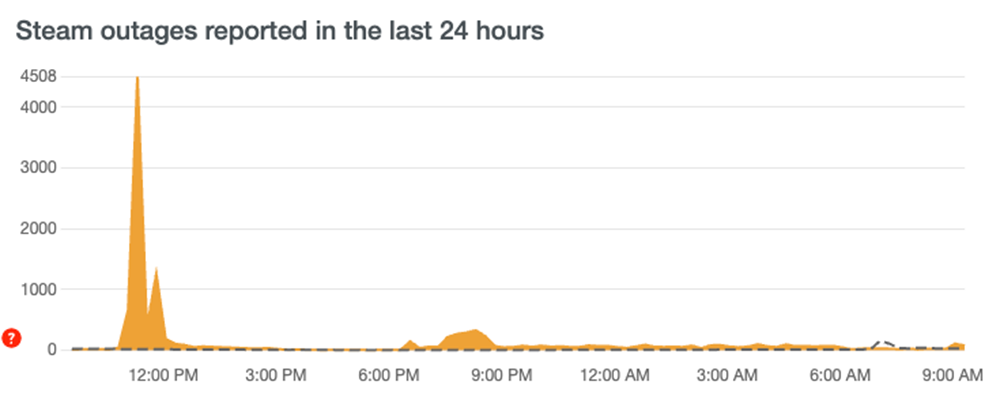

Steam歷史罕見大崩潰!近60個僵尸網(wǎng)絡(luò),DDoS攻擊暴漲2萬倍

Garcia為測試攻擊編寫了一個Metasploit模組

Garcia為測試攻擊編寫了一個Metasploit模組

評論