前面剛有AWS 開戰(zhàn) MongoDB,雙方“隔空互嗆”,這廂又曝出 2 億+簡歷信息泄露——MongoDB 的這場開年似乎“充實(shí)”得過分了些。長期以來,作為“最受歡迎的 NoSQL 數(shù)據(jù)庫”,MongoDB 的安全問題一直備受關(guān)注,而近年來的它也確乎多次在安全事件報(bào)道中以“負(fù)面”形象露面,究其緣何屢屢被狙,又孰是孰非?

超 2 億中國求職者簡歷曝光,MongoDB 又被狙!

MongoDB:什么情況,這次又關(guān)我什么事?

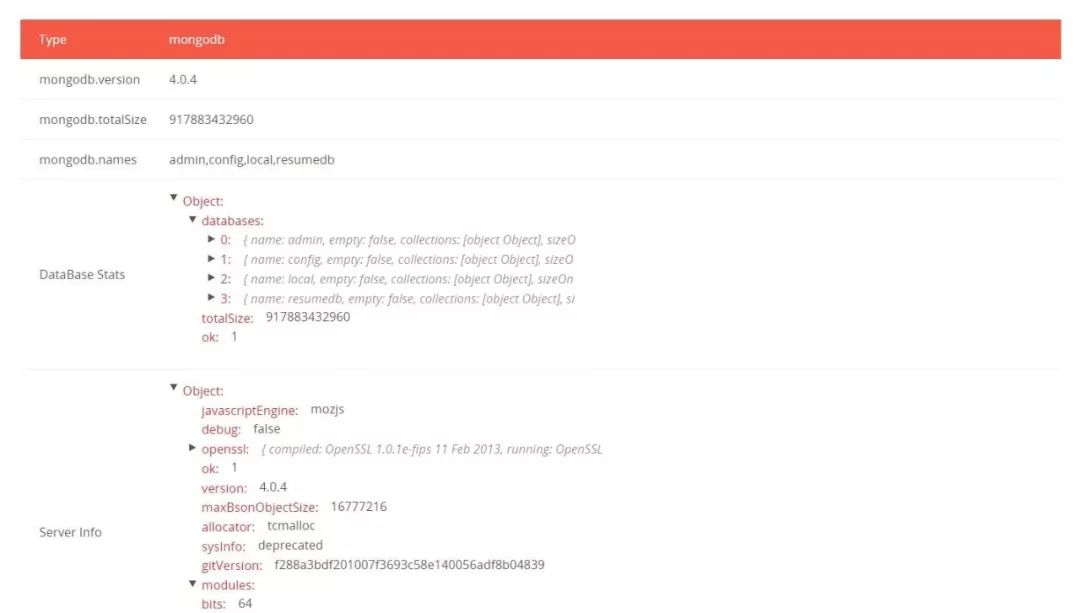

近日,Hacken 網(wǎng)絡(luò)風(fēng)險(xiǎn)研究主管 Bob Diachenko 在分析 BinaryEdge 搜索引擎的數(shù)據(jù)流時(shí),偶然發(fā)現(xiàn)了一個(gè)公開且未受保護(hù)的 MongoDB 數(shù)據(jù)庫實(shí)例。

Shodan 搜索結(jié)果中也出現(xiàn)了相同的 IP

據(jù)悉,整個(gè)實(shí)例包含 854 GB 數(shù)據(jù),整體處于“無人看管”的狀態(tài),無需密碼/登錄身份驗(yàn)證即可查看并訪問超 2 億份內(nèi)容極為詳盡的中國求職者簡歷。其中共涉 202,730,434 條記錄,不僅含有個(gè)人技能和工作經(jīng)歷,還包括電話號(hào)碼、電郵地址、婚煙狀況、子女狀況、政治面貌、身高體重、文化水平、薪資期望等私人信息內(nèi)容,且信息來源難以追蹤。

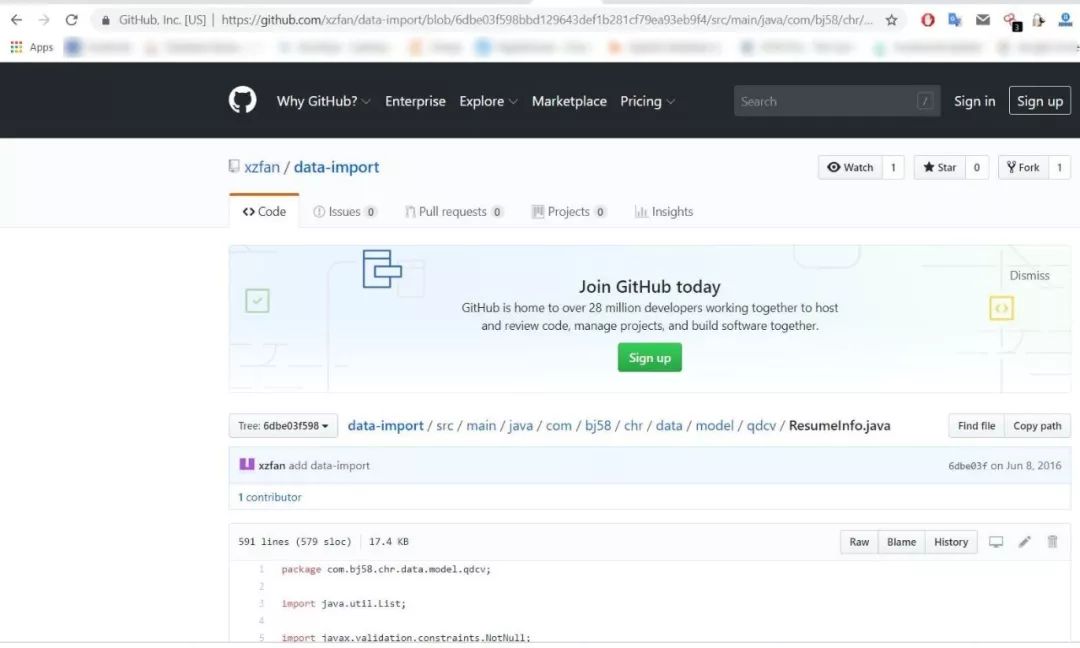

隨后,在一位Twitter 粉絲的幫助下,Bob Diachenko終于將數(shù)據(jù)來源鎖定在一個(gè)已被刪除的 GitHub 存儲(chǔ)庫上(頁面不再可用但仍保存在 Google 緩存中),其中包含的 Web 應(yīng)用程序源代碼具有與泄露信息中結(jié)構(gòu)模式完全相同的數(shù)據(jù)。

該倉庫包含了來自中國不同分類廣告網(wǎng)站的數(shù)據(jù),如 58 同城,但尚不清楚究竟是官方操作還是屬于非法收集。名為“data-import”(3 年前創(chuàng)建)的工具似乎就是為了從不同的中文分類廣告中刪除數(shù)據(jù)(簡歷)而創(chuàng)建的。對此,58 同城安全團(tuán)隊(duì)回應(yīng)稱該此次數(shù)據(jù)來自第三方應(yīng)用泄露。

雖然 Bob Diachenko 在 Twitter 上發(fā)布事件通知后不久,該數(shù)據(jù)庫就已經(jīng)得到了保護(hù),但據(jù)訪問日志顯示,在下線前它曾被幾十個(gè) IP 訪問過。

MongoDB 的漫漫「背鍋」史?

MongoDB 數(shù)據(jù)庫又雙叒叕被攻擊了……

這似乎是一句頗眼熟的“臺(tái)詞”,從 2016 年底開始,MongoDB 在安全方面就很不太平。

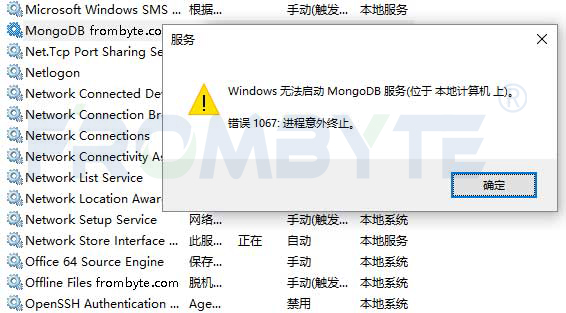

先是 2016 年 12 月曝出的“MongoDB 啟示錄”事件引發(fā)熱議——GDI Foundation 安全研究人員 Victor Gevers 的一條推文將 MongoDB 勒索事件送入公眾視野。多方黑客開始攻擊無須身份驗(yàn)證的開放式 MongoDB 數(shù)據(jù)庫實(shí)例,并加密攻破的數(shù)據(jù)庫內(nèi)容,繼而借此索取贖金,金額為 0.15 到 1 個(gè)比特幣不等。事件自始發(fā)日起不斷升級(jí),至少 5 個(gè)不同的黑客組織參與其中,所涉數(shù)據(jù)庫實(shí)例上萬。究其原因,主要是由于部分用戶將自己的數(shù)據(jù)庫擺上公網(wǎng),并且未設(shè)賬戶密碼。對此,MongoDB 官方團(tuán)隊(duì)曾作出回應(yīng),稱“MongoDB 數(shù)據(jù)庫本身是具有企業(yè)級(jí)安全性的,受攻擊的 MongoDB 實(shí)例大多是因?yàn)槲醋裾丈a(chǎn)環(huán)境部署手冊進(jìn)行部署”。

翻譯一下大概就是,你把數(shù)據(jù)庫放在公網(wǎng)“裸奔”,還要來怪我……

2017 年 9 月,三個(gè)黑客團(tuán)伙劫持了 2.6 萬余臺(tái) MongoDB 數(shù)據(jù)庫服務(wù)器,其中規(guī)模最大的一組超過 22000 臺(tái),安全專家分析表明這一波仍屬于此前事件的輻射延續(xù)。

再到此次的簡歷信息泄露,亦不乏評(píng)論為 MongoDB “喊冤”:

房主自己不鎖門被偷了就怪鎖有安全問題,這種邏輯也是怪了……

這其實(shí)并不是 MongoDB 的問題吧,是運(yùn)維的鍋……

MongoDB 又成背鍋俠了,運(yùn)維進(jìn)來挨打!

所以 MongoDB 這波真的冤枉嗎?

禍起「爬蟲」

關(guān)于這個(gè)問題,CSDN(ID:CSDNnews)特別請到Mongoing 中文社區(qū)聯(lián)合發(fā)起人唐建法進(jìn)行了分析,在談及此次事件的起因時(shí),他直言:

這和過去發(fā)生的一起美國婚戀網(wǎng)站信息泄露事件類似,所涉其實(shí)也都是公開信息。究其根源,基本上就是一個(gè)程序猿寫了個(gè)腳本,把數(shù)據(jù)從 58 同城網(wǎng)站上爬了下來——爬蟲程序猿很喜歡用 Mongo,因?yàn)殪`活方便。而這類程序猿卻又往往缺乏安全意識(shí),連最基本的密碼都沒有設(shè)置,甚至還將數(shù)據(jù)放在云里公網(wǎng)上!

同時(shí),他還站在官方立場為 MongoDB “正名”:

實(shí)際上 Mongo 有很完善的安全機(jī)制,許多金融機(jī)構(gòu)如匯豐銀行、中行 和太平洋保險(xiǎn)等都在大規(guī)模使用,MongoDB 企業(yè)版更是具備非常完備的企業(yè)級(jí)安全手段。Mongo 官網(wǎng)或社區(qū)都有相應(yīng)的文章告訴大家如何加固自己的 Mongo 安裝:http://mongoing.com/archives/631。

-

數(shù)據(jù)庫

+關(guān)注

關(guān)注

7文章

3926瀏覽量

66207 -

源代碼

+關(guān)注

關(guān)注

96文章

2953瀏覽量

68367

原文標(biāo)題:2億簡歷遭泄漏,到底誰的鍋?

文章出處:【微信號(hào):rgznai100,微信公眾號(hào):rgznai100】歡迎添加關(guān)注!文章轉(zhuǎn)載請注明出處。

發(fā)布評(píng)論請先 登錄

數(shù)據(jù)庫數(shù)據(jù)恢復(fù)—MongoDB數(shù)據(jù)庫文件丟失的數(shù)據(jù)恢復(fù)案例

奇異摩爾邀您相約2025中國AI算力大會(huì)

國星光電榮獲2025 IDC中國未來數(shù)字工業(yè)領(lǐng)航者獎(jiǎng)項(xiàng)

2024年中國光電顯示產(chǎn)業(yè)投資金額約2230億元

思必馳榮獲2024中國消費(fèi)級(jí)AI硬件產(chǎn)品TOP50

蘋芯出席2024中國AI芯片開發(fā)者論壇

超2億中國求職者簡歷曝光,MongoDB又被狙!

超2億中國求職者簡歷曝光,MongoDB又被狙!

評(píng)論