如今,網絡安全受到黑客威脅和病毒攻擊越來越頻繁,追蹤攻擊源頭對于維護網絡安全變得尤為重要。當我們遭受網絡攻擊時,通過IP地址追蹤技術結合各種技術手段和算法,可以逐步還原出攻擊者的IP地址路徑,隨著線索我們可以一路追查,最終定位到攻擊源頭。

IP定位技術的工作流程

數據收集

通過網絡安全設備,例如入侵檢測系統IDS/IPS的實時監測與分析,我們能夠捕獲到流經網絡的大量流量數據。這些數據中隱藏著攻擊者的蛛絲馬跡。同時,利用專門的流量分析工具進行深入分析,可以進一步提取出與攻擊相關的關鍵信息。此外,系統日志、應用日志和網絡日志也是不可或缺的數據來源,它們不僅記錄了攻擊發生的時間,還有攻擊的方式和途徑等重要信息。

數據分析

在數據收集的基礎上,數據分析成為了追蹤攻擊源頭的關鍵環節。通過運用統計分析、機器學習等先進的數據分析技術,我們能夠檢測出網絡流量中的異常模式,這些模式往往預示著網絡攻擊的存在。接著,從海量數據中篩選出與攻擊相關的IP地址,這些地址可能是攻擊者的真實源地址,也可能是被用作跳板或代理的中間地址。最后,通過行為模式分析,我們可以進一步確認攻擊者的身份和意圖,為后續的追蹤工作提供有力支持。

IP地址定位

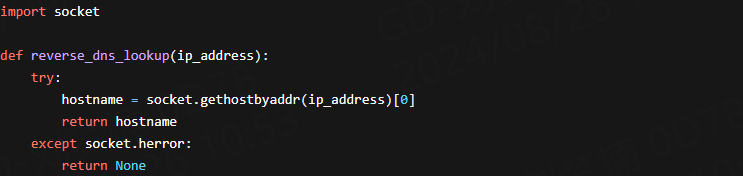

在確定了攻擊者的IP地址后,我們利用IP地址歸屬地數據庫進行比對查詢,可以迅速獲取到攻擊者的大致地理位置信息(如城市、經緯度等)。這些信息雖然不夠精確到具體門牌號,但已經足以為我們指明追蹤的方向。同時,通過反向DNS查詢將IP地址轉換為域名,我們還可以獲取更多關于攻擊者使用的網絡服務和網絡架構的線索。

追蹤和還原路徑

利用IP定位技術結合網絡流量監控技術持續監控攻擊者的網絡活動,我們可以追蹤其攻擊路徑并發現潛在的攻擊目標,從而鎖定攻擊源。此外,通過與其他組織或機構進行協作和信息共享我們可以更加全面地了解攻擊者的行為和策略,從而提高追蹤和防御的效率。

利用IP定位技術,我們能夠迅速鎖定網絡攻擊者的源頭位置,及時啟動應急響應機制,有效隔離并阻斷攻擊路徑,確保網絡安全防線的穩固與高效。IP定位技術幫助我們極大地縮短追蹤攻擊源的時間,避免造成更多不必要的損失。

但我們需要注意的是,網絡發展日新月異,網絡黑客們的攻擊手段也層出不窮。因此,我們需要不斷學習和掌握最新的技術手段和算法,以應對更加復雜和隱蔽的攻擊行為。同時,我們也要加強網絡安全意識,提高防護能力,注意保護企業隱私。

審核編輯 黃宇

-

IP

+關注

關注

5文章

1783瀏覽量

151281 -

定位

+關注

關注

5文章

1403瀏覽量

35815

發布評論請先 登錄

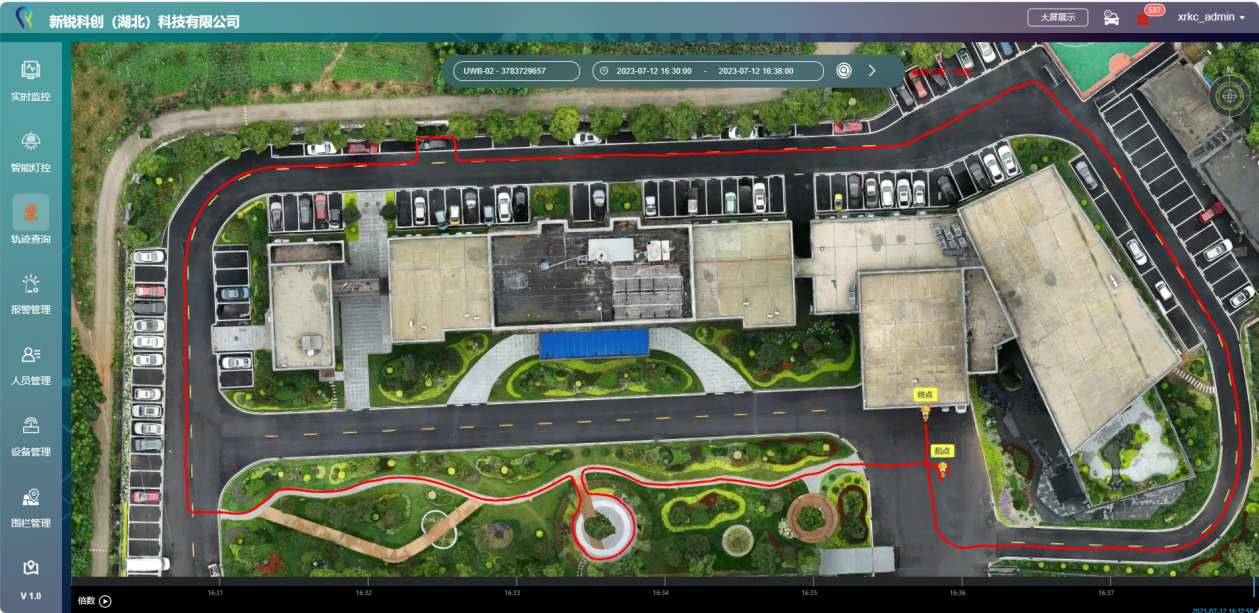

智慧園區人員定位及軌跡追蹤技術哪個好?

為什么說行業監管離不開IP地址查詢

IP定位離線庫的特點以及作用

園區封閉化管理之人員和車輛定位及軌跡追蹤

IP定位技術追蹤網絡攻擊源的方法

IP定位技術追蹤網絡攻擊源的方法

評論