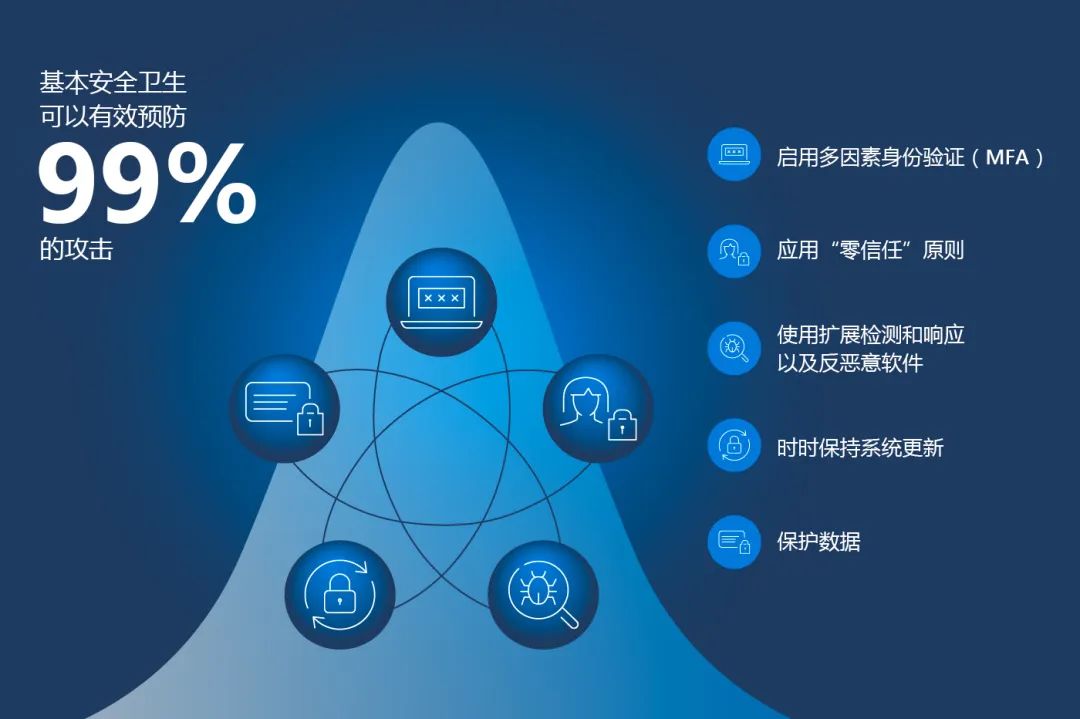

在當今數(shù)字時代中對于企業(yè)來說,抵御網(wǎng)絡(luò)威脅、最大限度地降低風險來確保組織的持續(xù)生存能力,是尤為重要的。盡管風險因素不斷發(fā)展并變得越發(fā)復雜,但網(wǎng)絡(luò)安全的一個真理值得重復強調(diào):基本的網(wǎng)絡(luò)安全衛(wèi)生,是可以防止99%的攻擊。

?

?在當今數(shù)字時代,企業(yè)越來越依賴于技術(shù)和在線系統(tǒng)來開展業(yè)務(wù)。因此,滿足網(wǎng)絡(luò)衛(wèi)生的最低標準對于防范網(wǎng)絡(luò)威脅、最大限度地降低風險、并確保業(yè)務(wù)持續(xù)可行性至關(guān)重要。

基本安全衛(wèi)生仍然可以有效預防99%的攻擊1。每個組織應采用以下最低標準:啟用多因素身份驗證(MFA)、應用“零信任”原則、使用擴展檢測與響應和使用反惡意軟件、時時保持系統(tǒng)更新,以及保護數(shù)據(jù)。

?

?在當今數(shù)字時代,企業(yè)越來越依賴于技術(shù)和在線系統(tǒng)來開展業(yè)務(wù)。因此,滿足網(wǎng)絡(luò)衛(wèi)生的最低標準對于防范網(wǎng)絡(luò)威脅、最大限度地降低風險、并確保業(yè)務(wù)持續(xù)可行性至關(guān)重要。

基本安全衛(wèi)生仍然可以有效預防99%的攻擊1。每個組織應采用以下最低標準:啟用多因素身份驗證(MFA)、應用“零信任”原則、使用擴展檢測與響應和使用反惡意軟件、時時保持系統(tǒng)更新,以及保護數(shù)據(jù)。

?

?每個組織應采用圖示最低標準

1.

啟用多因素身份驗證(MFA)

想要減少對您賬戶的攻擊?打開MFA。顧名思義,多因素身份驗證需要兩個或多個驗證因素。攻擊者破壞多個身份驗證因素的挑戰(zhàn)性會非常高,因為僅僅知道(或破解)密碼并不足以訪問系統(tǒng)。啟用MFA后,可以防止99.9%的賬戶攻擊2。

讓MFA變得更加容易

多因素身份驗證——雖然聽起來和名字一樣,需要額外的步驟操作,但你應該嘗試為員工選擇具有最小阻力的MFA選項。例如在設(shè)備中使用生物識別技術(shù),或FIDO2兼容因素,如Feitan或Yubico安全密鑰。避免使MFA變得繁重。

當額外的身份驗證可以幫助保護敏感數(shù)據(jù)和關(guān)鍵系統(tǒng),而非將其應用于每個單獨的交互程序時,請選擇MFA。

對于最終用戶來說,MFA并不一定具有挑戰(zhàn)性。使用條件訪問策略,允許基于風險檢測觸發(fā)雙重驗證,以及直通身份驗證和單點登錄(SSO)。當終端用戶的設(shè)備具有最新的軟件更新版本時,他們就不必多次登錄以訪問公司網(wǎng)絡(luò)上的非關(guān)鍵文件、日歷。用戶也將不需要進行90天的密碼重置,這將大大改善他們的體驗。

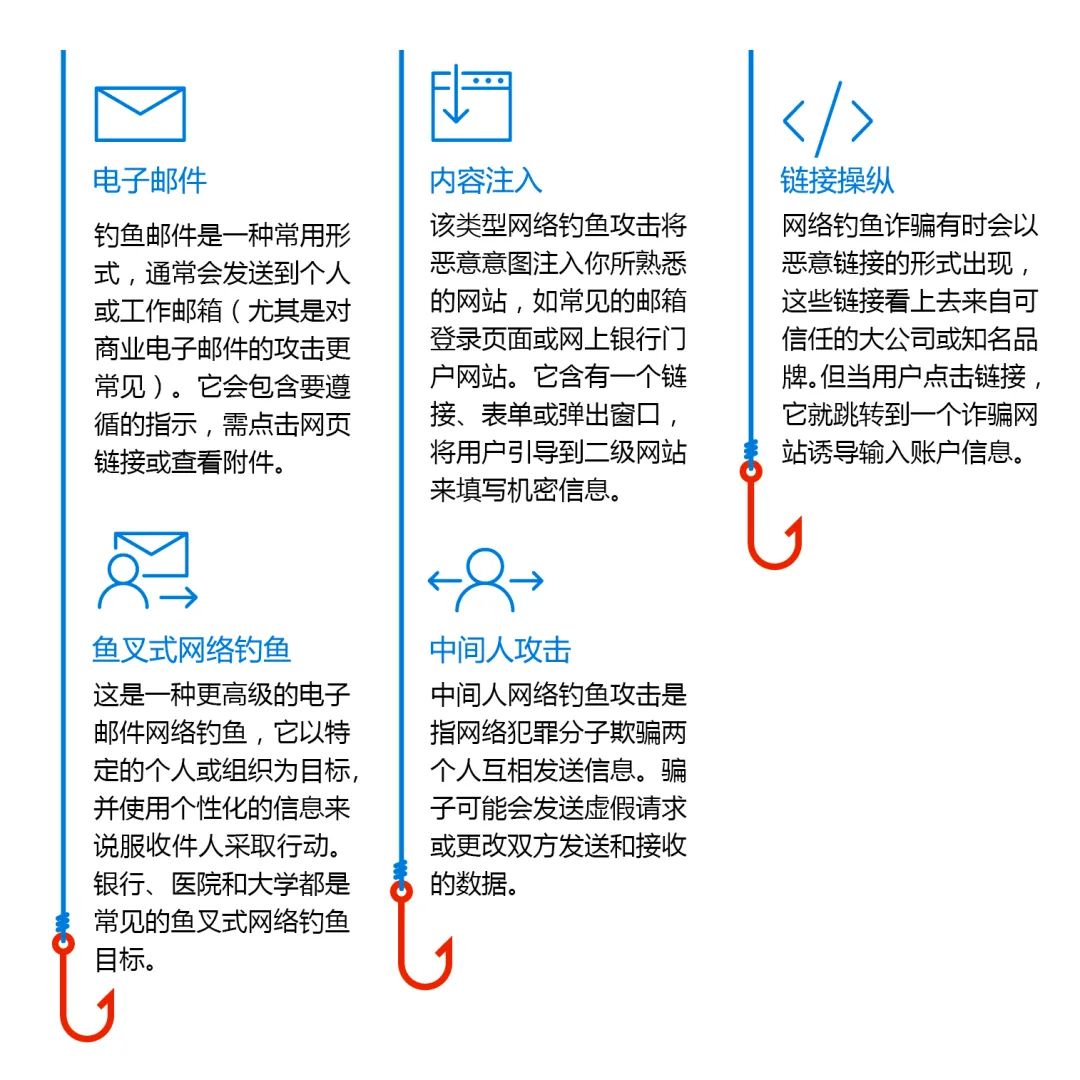

常見網(wǎng)絡(luò)釣魚攻擊

在網(wǎng)絡(luò)釣魚攻擊中,犯罪分子使用社會工程策略,誘騙用戶提供訪問憑據(jù)或泄露敏感信息。常見的網(wǎng)絡(luò)釣魚攻擊包括以下內(nèi)容3 。

常見的網(wǎng)絡(luò)釣魚攻擊

2.

應用“零信任”原則

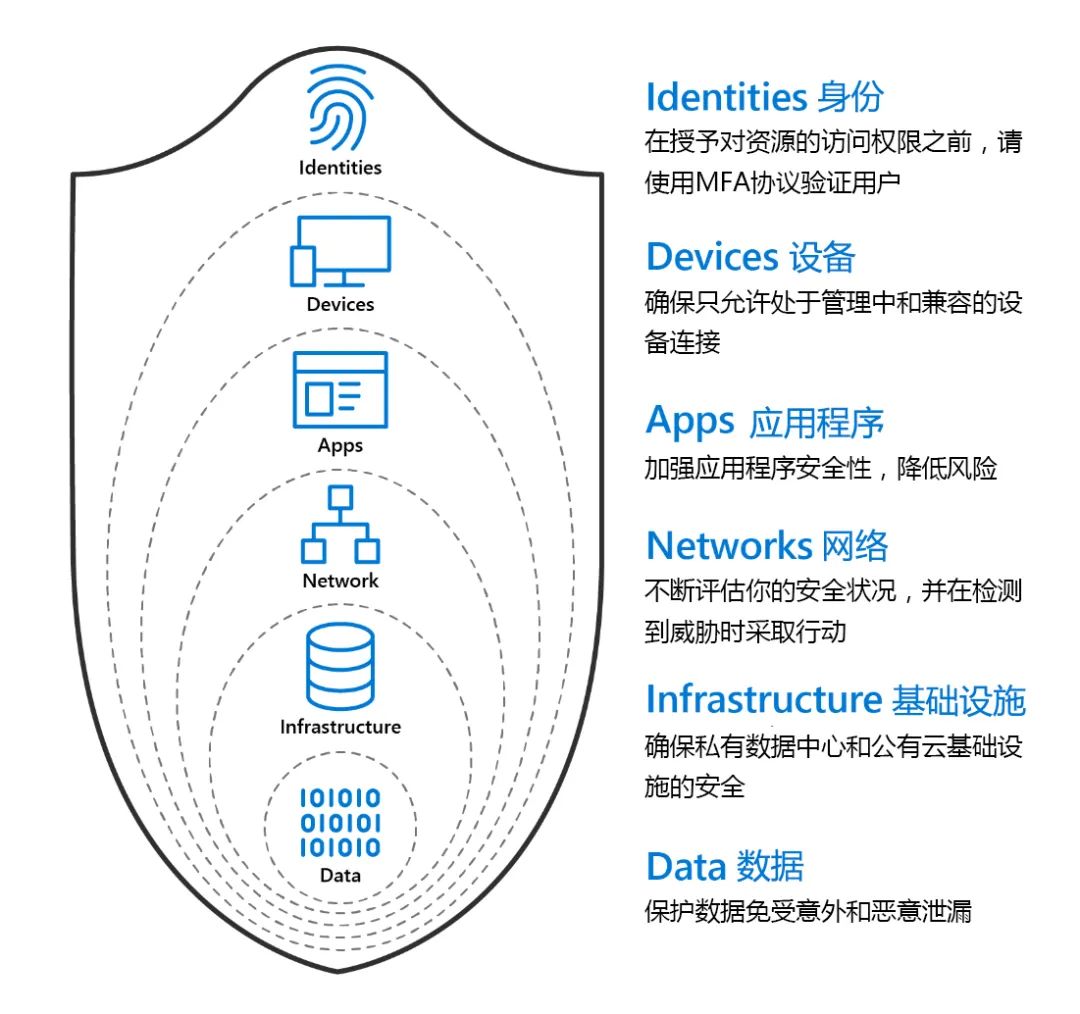

零信任是任何彈性計劃的基石,它限制了對組織的影響。零信任模型是一種主動的、集成的安全方法,它跨越數(shù)字資產(chǎn)的所有層級,明確且持續(xù)地驗證每筆交易,維護使用最小權(quán)限訪問,依賴于情報、提前探測、和對威脅實時反應。

當你采用零信任方法時,就有可能:

? 支持遠程和混合工作

? 幫助防止或減少數(shù)據(jù)泄露造成的業(yè)務(wù)損失

? 識別并幫助保護敏感的業(yè)務(wù)數(shù)據(jù)和身份

? 在領(lǐng)導團隊、員工、合作伙伴、利益相關(guān)者和客戶中,建立對安全態(tài)勢和計劃的信心

零信任原則是:

假設(shè)違約

假設(shè)攻擊者有能力且可以成功攻擊任何對象(身份、網(wǎng)絡(luò)、設(shè)備、應用程序、基礎(chǔ)設(shè)施等),并做出對應的計劃。這意味著安全人員需要不斷監(jiān)控環(huán)境,以預防潛在攻擊。

顯式驗證

在允許訪問資源之前,確保用戶和設(shè)備處于良好狀態(tài)。驗證所有的信任及安全決策過程中是否已使用相關(guān)可用的信息和遙測技術(shù),保護資產(chǎn)免受攻擊者的控制。

使用最小權(quán)限訪問

通過即時訪問(JIT/JEA)和基于風險的策略(如自適應訪問控制)來限制對潛在受損資產(chǎn)的訪問。你應該只允許訪問資源所需的特權(quán),而不是其他特權(quán)。

零信任安全層

零信任安全層

安保措施過多也會引發(fā)問題

過多的安全性(即對日常用戶來說過于嚴格的安全性)可能導致與最初沒有足夠安全性相同的結(jié)果,引發(fā)更多的風險。

過于嚴格的安全程序會讓人們難以完成自己的工作,更糟糕的是,它可能會促使人們尋找“影子IT”解決方案來完全繞過安全性屏障:通過使用自己的設(shè)備、電子郵件和硬盤工作,使用安全性較低、對業(yè)務(wù)帶來更高風險的系統(tǒng)4。

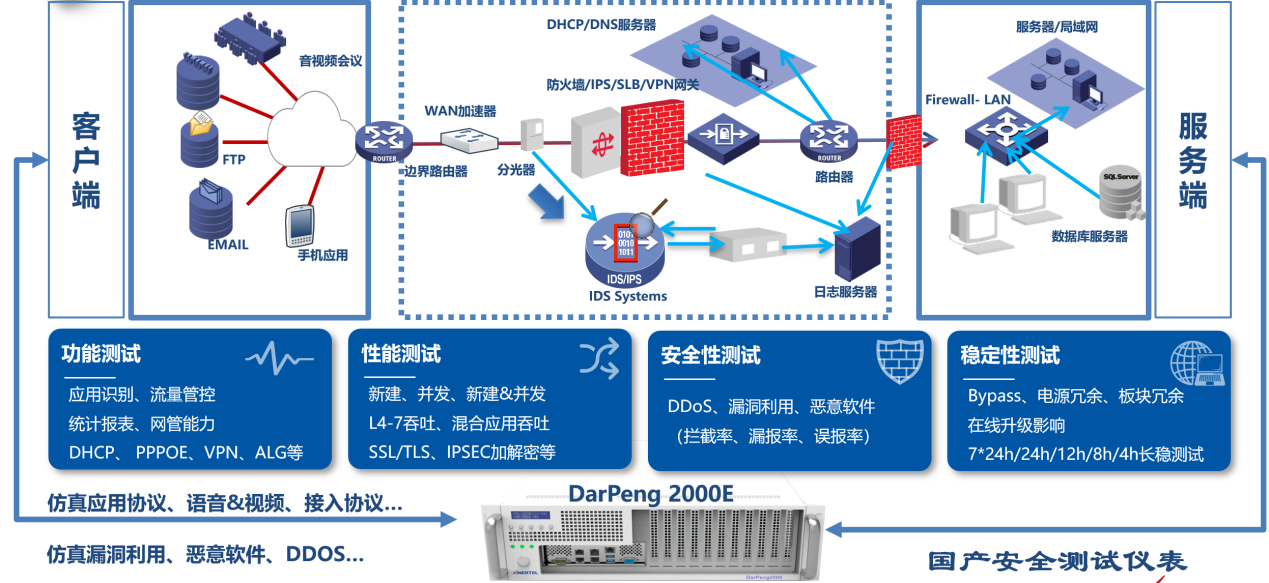

3.使用擴展

檢測和響應及反惡意軟件服務(wù)

使用軟件來檢測和自動阻止攻擊,并提供安全操作的相關(guān)洞察。實時監(jiān)測威脅檢測系統(tǒng)生成的洞察對于幫助我們及時響應威脅至關(guān)重要。

安全自動化和編排最佳實踐

讓盡可能多的工作自動化

在將問題發(fā)送給安全運營分析師之前,選擇并部署一系列的傳感器,讓他們可以自動監(jiān)測并相互關(guān)聯(lián)和相互傳輸其發(fā)現(xiàn)。

自動收集警報

安全運營分析師應該擁有對警報進行分類和響應所需的一切,而無需執(zhí)行任何額外的信息收集,例如查詢可能脫機(也可能不脫機)的系統(tǒng),或者從資產(chǎn)管理系統(tǒng)或網(wǎng)絡(luò)設(shè)備等其他來源收集信息。

自動設(shè)置警報優(yōu)先級

分析人員應該利用實時分析來確定事件的優(yōu)先級,評估應基于威脅情報、訂閱消息、資產(chǎn)信息和攻擊指標。分析人員和事件響應人員應該關(guān)注最嚴重的警報。

自動化任務(wù)和流程

首先針對常見、重復和耗時的管理流程,我們首先應該標準化響應流程。一旦響應標準化,就可以自動執(zhí)行安全運營分析師的工作流,在可能的情況下避免任何人工干預,以便他們能夠?qū)W⒂诟P(guān)鍵的任務(wù)。

持續(xù)改進

監(jiān)控關(guān)鍵指標并調(diào)整傳感器和工作流以驅(qū)動增量更改

幫助預防、檢測和響應威脅

通過利用綜合的預防、檢測、和響應功能,以及集成的擴展檢測和響應(XDR)和安全信息和事件管理(SIEM)功能,來抵御工作中的各種威脅。

遠程訪問

攻擊者經(jīng)常以遠程訪問解決方案(RDP、VDI、VPN等)為目標,進入環(huán)境并運行正在進行的操作,破壞內(nèi)部資源。為了防止攻擊者進入,你需要:

?維護軟件和設(shè)備更新

?強制零信任用戶和設(shè)備驗證

?為第三方VPN配置安全方案

?發(fā)布本地web應用程序

電子郵件和協(xié)作軟件

攻擊者進入環(huán)境的另一種常見策略是通過電子郵件或文件共享工具傳輸惡意內(nèi)容,然后騙取用戶信任并運行它。為了防止攻擊者進入,你需要:

?實施高級電子郵件安全

?啟用攻擊面縮減規(guī)則,阻斷常見攻擊技術(shù)

?掃描附件是否存在基于宏的威脅

端點

暴露于Internet的端點是攻擊者們最常使用的入口向量,因為攻擊者能夠通過它們訪問組織的資產(chǎn)。為了防止攻擊者進入,你需要:

?使用針對特定軟件行為的攻擊面減少規(guī)則來阻止已知的威脅,例如啟動可執(zhí)行文件和試圖下載或運行文件的腳本,運行模糊或其他可疑腳本,或執(zhí)行應用程序在正常日常工作中通常不會啟動的行為

?維護你的軟件,使其得到更新和支持

?隔離、禁用或淘汰不安全的系統(tǒng)和協(xié)議

?使用基于主機的防火墻和網(wǎng)絡(luò)防御阻止意外流量

檢測和響應

保持高度警覺

使用集成XDR和SIEM提供的高質(zhì)量警報,并最大限度地減少響應過程中的摩擦和手動步驟。

清理舊系統(tǒng)

缺乏安全控制的舊系統(tǒng),如防病毒和端點檢測和響應(EDR)解決方案,可能允許攻擊者從單個系統(tǒng)執(zhí)行整個勒索軟件和泄露攻擊鏈。如果不可能為遺留系統(tǒng)配置安全工具,則必須在物理上(通過防火墻)或邏輯上(通過刪除與其他系統(tǒng)的憑據(jù)重疊)隔離系統(tǒng)。

不要忽視惡意軟件

經(jīng)典的自動勒索軟件可能缺乏動手鍵盤攻擊的復雜性,但這并不意味著它的危險性降低。

注意攻擊者禁用安全性

保持監(jiān)測你的環(huán)境,以防攻擊者禁用安全性(通常是攻擊鏈的一部分),如清除事件日志,特別是安全事件日志和PowerShell操作日志,以及禁用與某些組關(guān)聯(lián)的安全工具和控件5。

4.

時時保持系統(tǒng)更新

系統(tǒng)未打補丁或者過時,是許多組織被攻擊的主要原因。確保所有系統(tǒng)保持最新狀態(tài),包括固件、操作系統(tǒng)和應用程序。

最佳實踐

?通過應用補丁、更改默認密碼和默認SSH端口,來確保設(shè)備的穩(wěn)健性;

?通過消除不必要的互聯(lián)網(wǎng)連接和開放端口,通過阻止端口限制遠程訪問,拒絕遠程訪問和使用VPN服務(wù)來減少攻擊面;

?使用物聯(lián)網(wǎng)和操作技術(shù)(IoT/OT)感知的網(wǎng)絡(luò)檢測和響應(NDR)解決方案,以及安全信息和事件管理(SIEM)/安全編排和響應(SOAR)解決方案,來監(jiān)控設(shè)備的異常或未經(jīng)授權(quán)的行為,例如與不熟悉的主機通信;

?對網(wǎng)絡(luò)進行分段,以限制攻擊者在初始入侵后橫向移動和危及資產(chǎn)的能力。物聯(lián)網(wǎng)設(shè)備和OT網(wǎng)絡(luò)應通過防火墻與企業(yè)IT網(wǎng)絡(luò)隔離;

?確保ICS協(xié)議不直接暴露在互聯(lián)網(wǎng)上;

?深入了解網(wǎng)絡(luò)上的IoT/OT設(shè)備,并根據(jù)企業(yè)的風險對其進行優(yōu)先排序;

?使用固件掃描工具了解潛在安全漏洞,并與供應商合作確定如何降低高風險設(shè)備的風險;

?通過要求供應商采用安全開發(fā)生命周期的最佳實踐,為IoT/OT設(shè)備安全性帶來積極影響;

?避免通過不安全的渠道或向不必要的人員傳輸包含系統(tǒng)定義的文件;

?當傳輸此類文件不可避免時,請確保監(jiān)測網(wǎng)絡(luò)上的活動及確保資產(chǎn)的安全;

?通過監(jiān)測EDR解決方案保護工程站;

?主動對OT網(wǎng)絡(luò)進行事件響應;

?使用Microsoft Defender for IoT等解決方案部署持續(xù)監(jiān)控6。

5.

數(shù)據(jù)保護

了解重要數(shù)據(jù)的位置、是否安裝了正確的系統(tǒng),對于進行適當?shù)谋Wo至關(guān)重要。數(shù)據(jù)安全挑戰(zhàn)包括:

?減少和管理用戶故障帶來的風險

?手動進行用戶分類,在規(guī)模上是不切實際的

?數(shù)據(jù)必須在在網(wǎng)絡(luò)之外被保護

?合規(guī)性和安全性需要一個完整的策略

?滿足日益嚴格的合規(guī)性需求

數(shù)據(jù)安全縱深防御的五大支柱

現(xiàn)如今,混合工作空間需要從世界各地的多個設(shè)備、應用程序和服務(wù)中訪問數(shù)據(jù)。由于存在眾多平臺和接入點,我們必須有強大的保護措施來防止數(shù)據(jù)盜竊和數(shù)據(jù)泄漏。對于當下的環(huán)境,縱深防御方法提供了加強數(shù)據(jù)安全的最佳保護。該策略有五個組成部分,都可以按照符合組織需求、遵從法規(guī)要求的任何順序來進行制定。

1. 確定數(shù)據(jù)環(huán)境

在保護敏感數(shù)據(jù)之前,你需要了解數(shù)據(jù)的位置以及訪問方式。這需要完全了解整個數(shù)據(jù)資產(chǎn),無論是本地云、混合云還是多云(Multicloud)。

2. 保護敏感數(shù)據(jù)

除了創(chuàng)建整體數(shù)據(jù)地圖外,你還需要保護你的靜態(tài)數(shù)據(jù)和傳輸數(shù)據(jù)。這就需要對數(shù)據(jù)進行準確標記和分類,以便深入了解如何訪問、存儲和共享數(shù)據(jù)。準確地跟蹤數(shù)據(jù)將有助于防止它成為泄漏和破壞的犧牲品。

3. 管理風險

即使對數(shù)據(jù)進行了適當?shù)挠成浜蜆擞洠残枰紤]可能導致潛在數(shù)據(jù)安全事件(包括內(nèi)部威脅)的數(shù)據(jù)和適用的用戶場景。將合適的人員、流程、培訓和工具結(jié)合在一起,是解決內(nèi)部風險的最佳方法。

4. 防止數(shù)據(jù)丟失

不要忘記未經(jīng)授權(quán)使用數(shù)據(jù),因為這也是一種損失。一個有效的數(shù)據(jù)丟失保護解決方案需要在數(shù)據(jù)保護和提高生產(chǎn)力之間進行平衡。確保適當?shù)脑L問控制和設(shè)置策略,以防止不正確地保存、存儲或打印敏感數(shù)據(jù)等操作。

5. 管理數(shù)據(jù)生命周期

隨著數(shù)據(jù)治理也轉(zhuǎn)變?yōu)橐环N業(yè)務(wù)團隊,業(yè)務(wù)團隊成為了自己數(shù)據(jù)的管理者,組織必須在整個企業(yè)中創(chuàng)建統(tǒng)一的方法。這種主動的生命周期管理可以帶來更好的數(shù)據(jù)安全性,并有助確保數(shù)據(jù)以負責任的方式為用戶所用,從而推動業(yè)務(wù)價值7。

結(jié)論

盡管威脅因素不斷發(fā)展并變得越來越復雜,但網(wǎng)絡(luò)安全的一個真理值得重復強調(diào):基本的網(wǎng)絡(luò)安全衛(wèi)生,即“啟用MFA,應用零信任原則,保持最新,使用現(xiàn)代反惡意軟件,保護數(shù)據(jù)”,可以防止99%的攻擊。

我們必須滿足一個網(wǎng)絡(luò)安全衛(wèi)生的最低標準,來助力實現(xiàn)抵御網(wǎng)絡(luò)威脅,最大限度地降低風險,并確保組織的持續(xù)生存能力。

參考資料

[1] 《2023微軟數(shù)字防御報告》

[2] 《一個簡單的行動,可以防止99.9%的攻擊你的賬戶》

[3]想了解更多有關(guān)密碼和身份相關(guān)主題的信息,請查看以下微軟資源:《首席信息安全官(CISO)系列:使用分階段的路線圖保護你的特權(quán)管理賬戶》 、《不斷變化的策略導致商業(yè)郵

件泄露事件激增——網(wǎng)絡(luò)信號第4期:信心游戲》

[4] 想了解更多有關(guān)零信任主題的信息,請查看以下微軟資源:《為什么選擇零信任 》、《為

企業(yè)采用零信任安全策略的5個理由?》、《零信任安全狀況評估》

[5]想了解更多有關(guān)使用現(xiàn)代反惡意軟件的信息,請查看以下微軟資源:《安全操作自我評估工

[6]想了解更多有關(guān)保持系統(tǒng)更新信息,請查看以下微軟資源:《7種方法加固你的環(huán)境防止被

入侵》、《通過理解網(wǎng)絡(luò)安全風險變得有彈性:第4部分——應對當前的威脅》

[7]想了解更多有關(guān)數(shù)據(jù)保護的信息,請查看以下微軟資源:《建立信息保護程序的3種策略》、《啟動有效數(shù)據(jù)治理計劃的3種策略》

-

微軟

+關(guān)注

關(guān)注

4文章

6664瀏覽量

105342

原文標題:五個基本操作,幫你抵御99%的網(wǎng)絡(luò)攻擊

文章出處:【微信號:mstech2014,微信公眾號:微軟科技】歡迎添加關(guān)注!文章轉(zhuǎn)載請注明出處。

發(fā)布評論請先 登錄

DeepSeek?遭受?DDoS?攻擊敲響警鐘,企業(yè)如何筑起網(wǎng)絡(luò)安全防線?

網(wǎng)絡(luò)攻擊中常見的掩蓋真實IP的攻擊方式

HCLTech全球網(wǎng)絡(luò)彈性調(diào)查:81%的安全領(lǐng)導者預計未來12個月將遭遇網(wǎng)絡(luò)攻擊

DDoS服務(wù)器攻擊是怎么回事?

國產(chǎn)網(wǎng)絡(luò)安全主板在防御網(wǎng)絡(luò)攻擊中的實際應用

IP定位技術(shù)追蹤網(wǎng)絡(luò)攻擊源的方法

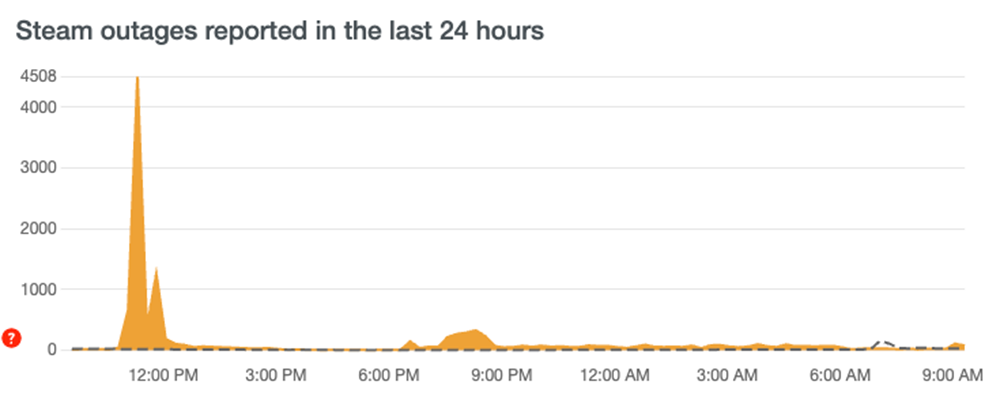

Steam歷史罕見大崩潰!近60個僵尸網(wǎng)絡(luò),DDoS攻擊暴漲2萬倍

IP 地址在 SQL 注入攻擊中的作用及防范策略

PLC遠程網(wǎng)關(guān)的安全屏障:抵御網(wǎng)絡(luò)威脅

五個基本操作,幫你抵御99%的網(wǎng)絡(luò)攻擊

五個基本操作,幫你抵御99%的網(wǎng)絡(luò)攻擊

評論