但隨著網絡威脅變得越來越復雜,計算技術的進步,我們必須不斷評估這些解決方案的有效性。例如,量子計算機的出現代表了處理馬力的范式轉變,它不僅將改變前面提到的流行加密算法,而且將完全打破傳統的網絡安全概念。

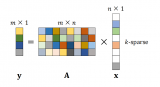

Shor算法是一種在量子計算機上運行的算法,并利用硬件的能力同時體現許多不同的計算狀態(稱為疊加)。這使其能夠非常有效地處理整數 - 類似于用于生成基于RSA和ECC的非對稱加密密鑰的整數。

“使用更長的密鑰無法真正對抗Shor的攻擊,”英飛凌科技公司安全架構和密碼學研究高級工程師Thomas Poeppelmann表示。“因此,目前我們最關心的是Shor算法對非對稱加密的攻擊,因為它是如此具有破壞性,而且因為我們沒有標準化的替代方案。

“幸運的是,量子計算機還沒有出現在這里。

量子計算的現狀和我們面臨的挑戰

目前,量子計算的狀態可以與1940年代或1950年代的常規計算狀態進行比較。計算機是巨大的,非常昂貴。它們還需要保持在接近絕對零度的溫度下,這需要一種稱為稀釋冰箱的機制,這種機制僅適用于像IBM這樣的財富50強公司,IBM在2019年消費電子展上推出了IBM Q System One。

迄今為止,量子計算機并不是特別穩定,只能產生50到60個量子位(量子相當于二進制位),對現代加密的攻擊將需要數千個邏輯穩定的Qbits。Poeppelmann表示,這些系統在未來10到20年內將不夠強大,但當它們出現時,密碼分析將是一個問題。

這主要是因為能夠成功攻擊現代加密的量子計算機的成本將如此之高,以至于系統最初可能只會用于非常復雜的網絡行動。

“后果可能相當非常糟糕,”波佩爾曼說。“因此,例如,黑客可能導致電源崩潰。如果這是由智能設備控制的,則篡改來自傳感器的數據可能會導致錯誤的測量,錯誤的操作或對數據的錯誤解釋。操縱基礎設施組件可能確實會導致大規模攻擊。

我們能防止量子計算嗎?

但是,我們為什么要關注一項技術的安全影響,而這種技術在時間范圍內可能已經過了幾十年呢?首先,它們可能用于定位的許多系統——例如控制能源電網、管理供水或監控交通基礎設施的系統——今天正在設計,以便明天部署。

其次,我們真的不知道某些實體,如國家機構和政府,在量子計算開發方面有多先進。

作為回應,一些安全專家已經開始考慮量子抗性的未來。美國國家標準與技術研究院(NIST)最近開始了通過一個名為后量子密碼學(PQC)標準化的程序“征求,評估和標準化一個或多個抗量子公鑰加密算法”的過程,該程序本質上是一個RFP。該組織目前正在審查最后三個抗量子算法候選者。

在其他地方,像歐洲電信標準協會(ETSI)這樣的機構已經推薦了迄今為止晦澀難懂的加密方案,如McEliece密碼系統,它在加密過程中使用隨機化來提供針對Shor算法的保護,作為長期量子保護的候選者。

但候選人資格與任何人所獲得的差不多。

PQC-新的“希望”?

“我認為在歐盟有一些標準化的方法,也可以為路由器或物聯網設備等東西定義某些認證方案,”他說。“但目前尚不清楚智慧城市的安全標準將如何發展。可能每個域都會找到自己的標準化或要求安全性的方法。似乎仍然有點不清楚這將如何處理。

今天,大多數組織繼續遵循NIST關于使用基本加密方案的建議,盡管目前還沒有關于如何以互操作方式使用這些算法來對抗量子威脅的指導。

為了在當今提供量子安全解決方案,英飛凌已將256位PQC算法“New Hope”移植到非接觸式智能卡控制器上,并圍繞它實施了密鑰交換方案。Poeppelmann表示,該公司希望證明有可能在以低功耗預算運行的受限設備上實現后量子加密。

該公司還與合作伙伴合作開發下一代可信平臺模塊(TPM),即FutureTPM,該模塊將包含抵抗量子攻擊所需的所有組件,

在未來,人們希望這些PQC技術將成為當今ECC和RSA的加密世界。這種情況發生的速度取決于試圖惡意使用量子計算機的煽動者與希望對這些技術實施抵制的安全專業人員之間的軍備競賽。

審核編輯:郭婷

-

計算機

+關注

關注

19文章

7649瀏覽量

90537

發布評論請先 登錄

抵御量子計算威脅:航芯「抗量子密碼加密簽名方案」為信息安全筑起新防線

世界是否為量子計算做好了準備

世界是否為量子計算做好了準備

評論