隨著我們將運動鞋,冰箱,咖啡機和我們的心臟起搏器和門鎖等所有東西連接起來,限制訪問機密信息等安全問題再次變得越來越重要。隨著我們通過物聯網(IoT)通信基礎設施進行無線連接,這已成為一個更加令人擔憂的問題。

本文著眼于現代高速無線鏈路以及它們可以隨身攜帶的安全措施。并確保我們的數據和財產是安全的,并防止惡作劇和混亂。這里引用的所有部件,數據表,教程和開發系統都可以在Digi-Key的網站上找到。

網絡和處理器安全性

對于有線網絡,必須建立一個分接點才能通過網絡訪問原始數據流。如果知道您希望通過第2層交換機隱蔽連接的機器或設備的IP地址和MAC地址的生命值,則沖突域外的點仍然可以獲得訪問權限。

隨著對網絡的訪問,數據包嗅探最終可能會暴露網絡上可直接訪問的所有節點。然后,可以將偽造的數據包注入網絡,并且可以訪問服務并打開套接字,這樣您就可以克服任何安全密碼和加密措施(并非每個服務都被加密)。

隨著無線設備作為點對點,ad-hoc或網狀結構的一部分連接,所有數據包都更容易暴露;當接近潛在的闖入者時。這是一個關鍵點。無線安全性,尤其是物聯網連接設備,指的是設備的無線可訪問性或對其數據的無線訪問,這兩者都可能是易受攻擊的。

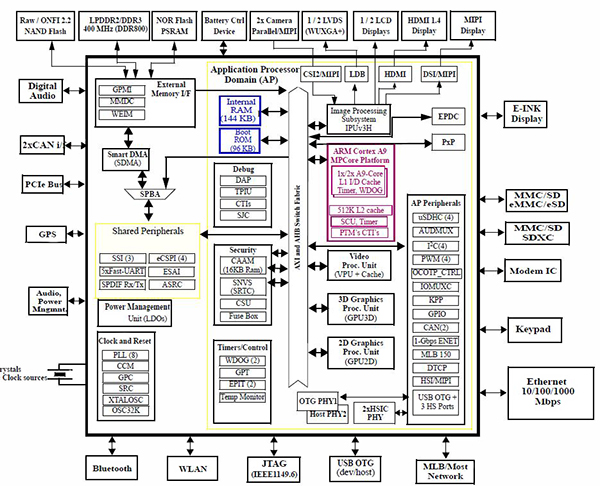

設備制造商提供了幾種嘗試解決此安全問題的方法。像飛思卡爾ARM Cortex A-9 MCIMX6S5DVM10AB這樣的高端處理器提供了啟動安全性以及專門針對電子商務的數字版權管理(DRM)功能(圖1)。這有助于保護下載甚至固件更新,這些更新也可以通過無線方式進行。

圖1:處理器內部的安全性不再是第二個想法,螺栓 - 除處理器內核外,特別是在使用無線訪問時。從啟動代碼到J-Tag端口的所有內容都需要提供一定程度的保護,防止篡改和不必要的訪問。 Fuse風格的OTP功能還可以在部署后修復引導加載程序。

設計師應了解可用于保護設計的技巧和技巧。例如,飛思卡爾部件在啟動時啟動,以驗證防篡改操作。 A-HAB(高級高保障啟動)使用嵌入式增強功能,包括SHA-256加密,它具有2048位TSA密鑰以及版本控制,即使在熱啟動操作期間也能保護。

請注意,處理器內部的專用硬件塊利用了一種稱為ARM Trust Zone的技術,該技術使用體系結構分區將中斷,內存映射區域甚至I/O映射區域分隔到指定的訪問區域。在片上使用安全RAM和真正的隨機和偽隨機序列號生成器生成NIST認證的哈希碼,并且在硬件中添加中央安全單元與其他硬件/軟件一起使用以確保正確識別IC模塊(IIM)和安全級別的運營模式。

J-tag端口也需要保護,即使這些端口通常不是無線的。實時時鐘也是如此。操縱時間戳和時間可以允許某些預定事件在設備的安全性中打開漏洞。

飛思卡爾的安全非易失性存儲(SNVS)功能塊和加密加速和保證模塊包含使用16 KB安全RAM的加密和哈希引擎,甚至還具有運行時完整性檢查功能。

一個很好的功能是電氣保險絲陣列,它使設計人員能夠設置啟動模式和功能和硬件模塊的安全級別。 512 x 8保險絲盒只能通過專用的片上OTP控制器和控制接口訪問,以保持防篡改和安全。

另一種技術是稱為Watch Dog Trust Zone計時器的專用看門狗計時器。它可以防止看門狗“饑餓”,它可以通過阻止正常操作系統切換到TZ模式來危及安全性。使用安全中斷時,如果不進行維修,TZ看門狗會向TSU發出安全違規信號。普通模式軟件無法對此進行編程或取消激活。

確保處理器(尤其是多核處理器)的安全性不僅僅是一項全職工作。幸運的是,飛思卡爾已將其技術和功能封裝到其IMX處理器的安全參考手冊中。 1

專注于安全基礎設施通信

當通過數據進行通信時一個從未打算保證安全的網絡(如TCP/IP),所使用的加密技術可以產生很大的不同。請記住,任何偵聽器都可以捕獲數據包并記錄它們,這允許離線處理以嘗試反向設計加密代碼和密鑰,以便恢復本來安全的數據。此外,量子計算的進步可能使每一個密鑰或密碼都可以立即被嘗試,從而消除了我們現在認為需要1000臺計算機1000年才能嘗試每種可能的排列時的錯誤安全感。

Wi-Fi是迄今為止最流行的實時,多用戶無線網絡,用于數據和控制。 Wi-Fi證券可以很好地抵御大多數不成熟的入侵者。然而,由于窗戶上的警報貼紙會阻止許多竊賊,那些真正想要進入的人將不會被阻止。這就是為什么即使是關鍵基礎設施和危險環境的交換機和傳感器等離散功能也都采用了自己的安全措施。

霍尼韋爾WDRR系列無線繼電器就是一個例子。霍尼韋爾基于2.4 GHz 802.15.4互連技術,采用嵌入式128位ASE安全引擎,保護其傳感器和交換機系列免受未經授權的無線接入。

WDRR1A03A0A等部件使用帶有128位ASE安全密鑰的16位PAN網絡ID,通過無許可證的WPAN點對點連接,無線通信最長305米(圖2)。這是在保持密封符合NEMA IP66/67標準的情況下完成的。請注意外部連接的天線,以便在可能有噪聲和受阻的環境中使用此范圍。

圖2:特別重要的是無線基礎設施和工廠節點。例如,如果一百英尺以外的汽車中的技術嫻熟的黑客能夠進入煉油廠混合閥門,那么生命損失和財產損失可能是災難性的。除了內部加密之外,諸如指示設備何時配對的LED之類的簡單功能可以在操作員獲得未授權訪問時為其提供可視隊列。

開發自定義安全性

已經建立了許多安全協議和標準來確保互操作性。但是,并非所有人都需要遵守這些標準。例如,如果您要創建自己的基于IoT的設備,該設備在兩點之間具有專用和專用鏈接,則可以自由地與網絡的其余部分實施標準安全性,并在兩個專有節點之間創建專用安全鏈接。

開發工具包可以讓工程師開發和測試加密和安全設置。大多數微型和RF微型制造商在其文檔中提供開發支持,參考和應用說明。

以Atmel的Crypto開發和入門套件為例。像AT88CK101STK8這樣的套件允許您實施和測試防篡改和安全措施(圖3)。作為其CryptoAuthentification系列的一部分,Atmel還提供了幾個有用的培訓課程,包括用于其Crypto產品的視頻產品培訓模塊。

圖3:Cryto-開發工具包提供了標準和自定義加密技術的窗口。處理器子板可以路由到GPIO以指示逐級驗證編碼和解碼。

注意并提醒

雖然過去的安全問題仍然有效,但無線通信的廣泛使用增加了可能通過我們的手持設備進行的新的入侵層和電話,或通過物聯網基礎設施相關設備,如化學工廠或液體丙烷中心的閥門。

如果惡作劇的黑客能夠找到方法,物聯網帶來的諸多好處很快就會變成一場噩夢。如果我們安裝的應用程序有后門,我們自己可能會成為薄弱環節。更重要的是,入侵者突然不必親自去做骯臟的工作;全球連接的物聯網設備可以從世界另一端的點訪問。固件和軟件更新也可以提供開放。

如果我們都擁有一個私密且沒有連接到互聯網的網絡,我們可以相當確定我們的房屋,娛樂系統和關鍵基礎設施元素的鏈接是安全的;但我們沒有,所以在那之前,用戶要小心。

-

物聯網

+關注

關注

2927文章

45910瀏覽量

388296 -

無線通信

+關注

關注

58文章

4712瀏覽量

144864 -

RF

+關注

關注

65文章

3171瀏覽量

168527

發布評論請先 登錄

光鏈路實時監測倒換系統

突破無線監控網絡鏈路高帶寬瓶頸

時鐘抖動對高速鏈路性能的影響

時鐘抖動對高速鏈路性能的影響

基于鏈路沖突的網絡位置隱私保護的動態路由算法

現代高速無線鏈路的保護設計與技巧

現代高速無線鏈路的保護設計與技巧

評論