數(shù)據(jù)被標價售賣

莫名其妙接到詐騙電話

企業(yè)數(shù)據(jù)泄露事件讓人恐慌

......

表面上看

似乎是個人數(shù)據(jù)信息的泄露

再深究

其實是掌握著個人數(shù)據(jù)信息的企業(yè)

面臨的數(shù)據(jù)泄露、數(shù)據(jù)篡改等風險越來越多

作為數(shù)據(jù)的核心載體

數(shù)據(jù)庫,該如何提供安全保障?

這就需要一項能支持數(shù)據(jù)端到端加密的技術

我們稱之為:全密態(tài)

今年 2 月,中國信通院已經(jīng)聯(lián)合華為等企業(yè)

共同制定并發(fā)布了業(yè)內(nèi)首個全密態(tài)數(shù)據(jù)庫產(chǎn)品標準

標準包含全周期數(shù)據(jù)庫密態(tài)、密態(tài)數(shù)據(jù)處理

加密算法與密鑰管理、數(shù)據(jù)庫基本能力四大能力域

共計 30 個測試項

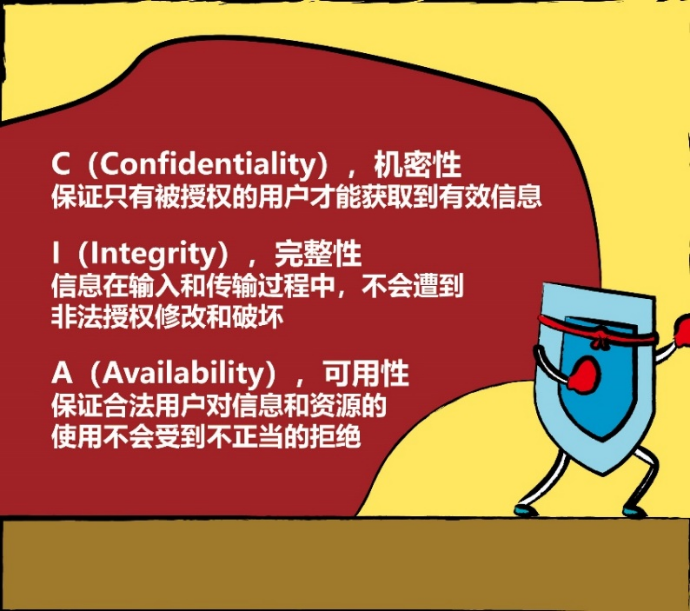

有人問,全密態(tài)技術是做什么的?

其實,把信息系統(tǒng)安全等級分解開來

可以歸為三點

而全密態(tài),指向的就是其中的“C”

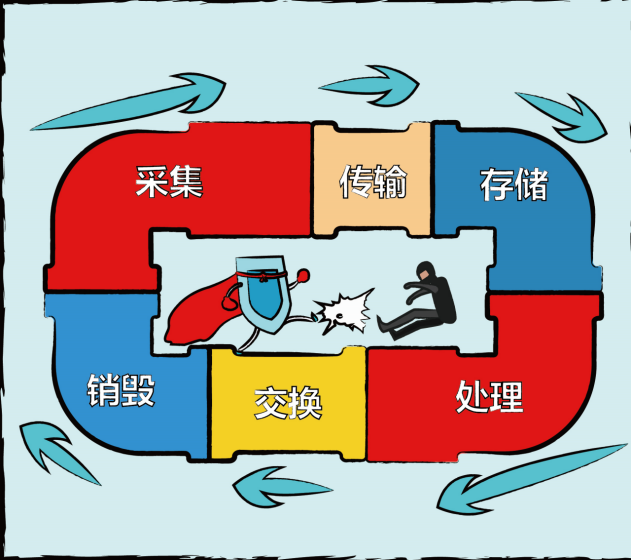

也就是在數(shù)據(jù)流動的整個過程中

如何做到數(shù)據(jù)的完全機密性

從而避免數(shù)據(jù)泄露和數(shù)據(jù)篡改的風險

聽著很厲害,背后的邏輯是啥?

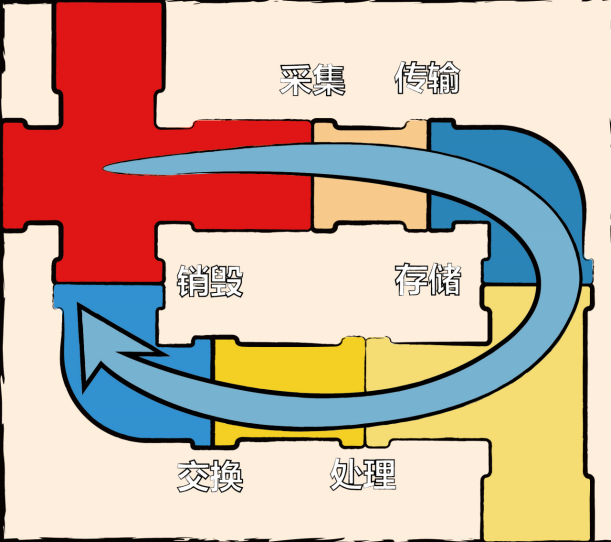

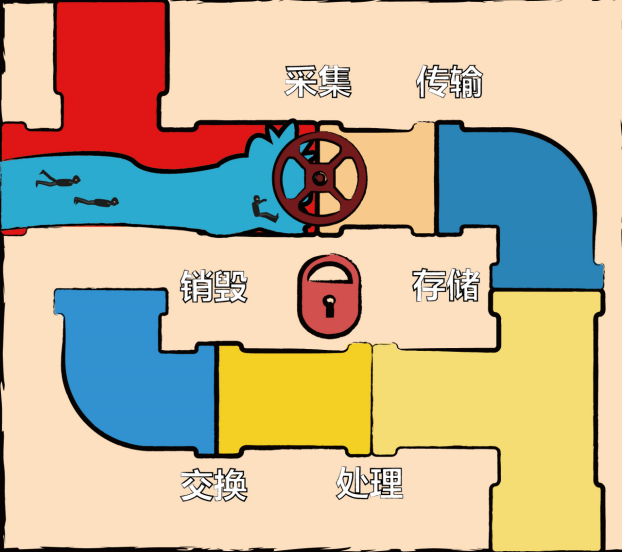

首先,一份數(shù)據(jù)會經(jīng)歷

采集、傳輸、存儲、處理、交換、銷毀

這樣一個完整的流程

環(huán)節(jié)多,數(shù)據(jù)被惡意獲取的幾率也大

而全密態(tài)數(shù)據(jù)庫

除了有數(shù)據(jù)庫的功能外

還可以額外對數(shù)據(jù)進行加密保護

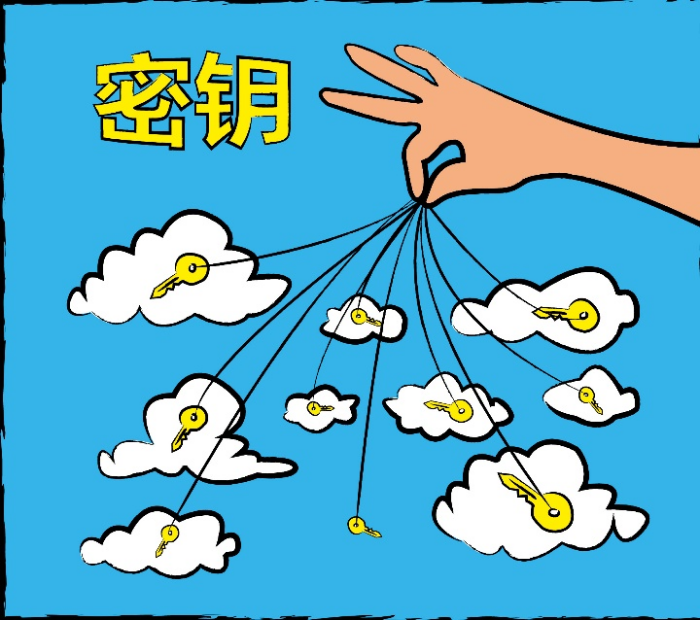

用戶自己掌握數(shù)據(jù)加解密密鑰

加解密過程僅在客戶側完成

其他的查詢運算在服務端完成

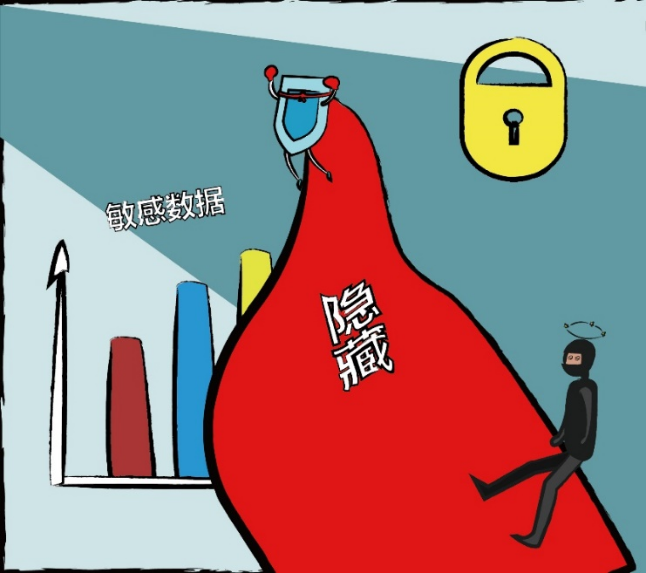

因為從源頭開始就直接對數(shù)據(jù)上了鎖

所以數(shù)據(jù)在整個流程中都是以密文的形態(tài)存在

環(huán)節(jié)再多也不怕!

如此一來

不管在哪個環(huán)節(jié),攻擊者都只能碰壁

信息泄露、數(shù)據(jù)篡改問題都迎刃而解了

用戶隱私和數(shù)據(jù)全生命周期的安全

自然也不在話下

對企業(yè)和用戶來說

這無疑是數(shù)據(jù)隱私安全風險的大救星!

首先,用戶信任 get √

全密態(tài)讓數(shù)據(jù)全流程高度安全

因為客戶自己掌握加密密鑰

企業(yè)也更容易獲取用戶的信任

其次,個人隱私保護法律法規(guī) get √

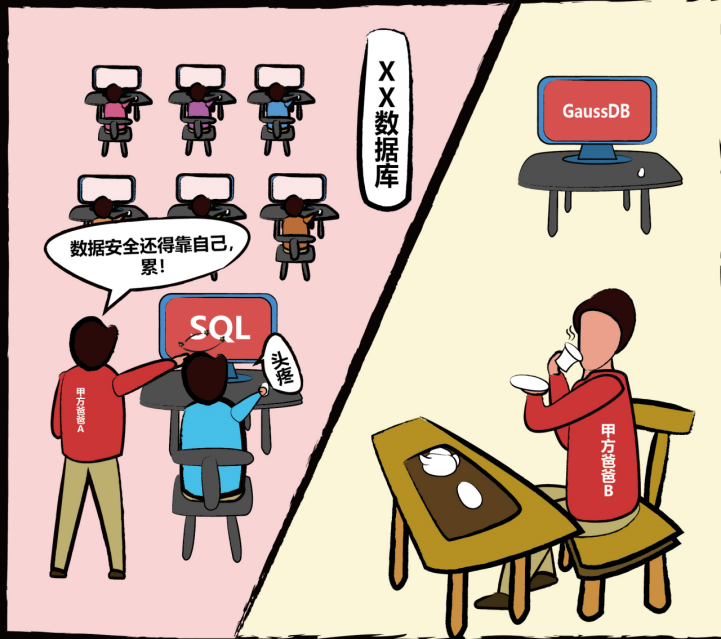

假如沒有全密態(tài),就要在應用層加密

企業(yè)要做大量的應用改造

而且,加密之后無法直接進行數(shù)據(jù)的查詢和處理

數(shù)據(jù)庫只能做單純的存儲

查詢處理數(shù)據(jù)時

只能將數(shù)據(jù)從數(shù)據(jù)庫中取出來再解密使用,累!

有了全密態(tài),直接對數(shù)據(jù)做加密保護

企業(yè)遵守個人隱私保護法律法規(guī),省心了

用戶使用也更放心

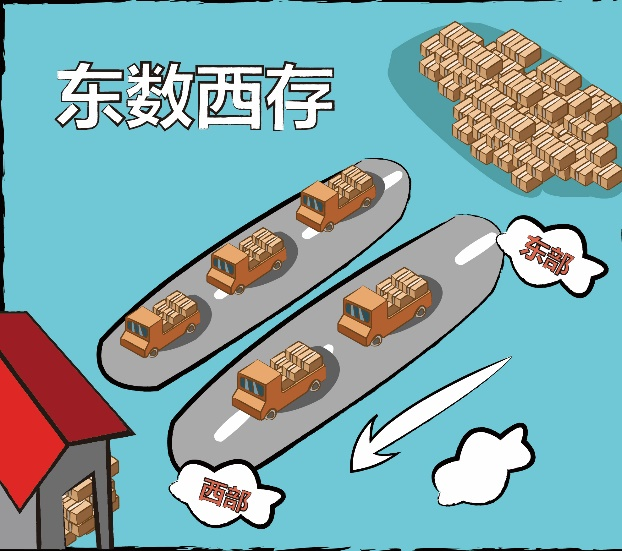

再次,跨地域數(shù)據(jù)可信流動 get √

很多項目都需要跨地域、跨企業(yè)運行

比如東數(shù)西存

數(shù)據(jù)的存儲和結果在不同地域

全密態(tài)相當于從源頭就加上了一層帶密碼的保護罩

跨企業(yè)、跨地域的數(shù)據(jù)可信自由流動也不是事兒了

全密態(tài)這么能,國內(nèi)到底哪家強?

這就不得不提華為云 GaussDB 數(shù)據(jù)庫了

日前,華為云 GaussDB 100%全量完成了

中國信通院首批“全密態(tài)數(shù)據(jù)庫”產(chǎn)品能力評測

GaussDB 憑啥做到業(yè)界領先?

必須是強硬的技術實力!

20 年+投入,1000+人才投入不是吹的

聽說,今年華為的數(shù)據(jù)庫團隊還要增加到 2000 多人!

難點一:如何讓用戶在使用上完全無感?

還不需要修改原有的 SQL 語句、數(shù)據(jù)類型?

GaussDB 的處理方式是

語法可以自動解析

而且將語法解析工作內(nèi)置到客戶端驅動中

不僅用戶無感,還省力

難點二:如何擺脫加密硬件的依賴?

能不能只靠純軟件的方式來實現(xiàn)?

答案是:能!

GaussDB 支持純軟方案

全程以密文形式存儲

并且通過數(shù)學算法

在密文空間直接進行查詢和運算

堪稱安全領域的高精尖技術了!

絕對是 yyds!

難點三:如何讓全密態(tài)下的性能損耗是可控的?

大家都知道,加解密必然導致性能的損耗

GaussDB 通過軟硬結合

數(shù)學算法可以直接在密文形態(tài)下進行查詢

而不需要在可信硬件環(huán)境下進行加解密過程傳遞

從而極大減少了硬件 IO 和額外加解密時的性能損耗

一個字,絕!

當然,光說不練假把式

是騾子是馬,還得拉出來遛遛

近日,華為宣布實現(xiàn)自主創(chuàng)新的 MetaERP 系統(tǒng)的研發(fā)

完成對舊 ERP 系統(tǒng)的替換

這場攻堅戰(zhàn)

是華為有史以來牽涉面最廣、復雜性最高的項目

這其中,GaussDB 全密態(tài)技術至關重要

支撐著華為這個

業(yè)務遍布 170+國家,服務于 30 億人口的世界 500 強大企業(yè)的

所有核心賬務絕密數(shù)據(jù)的密文查詢和計算

筑起了數(shù)據(jù)安全保護墻

從各個環(huán)節(jié)避免數(shù)據(jù)泄露

簡言之,全密態(tài)技術

就像為用戶數(shù)據(jù)從頭到尾上了一把牢固的鎖

只有用戶自己才有解鎖的鑰匙

如此,數(shù)據(jù)安全威脅就再也“飆”不起來了!

審核編輯 黃宇

-

數(shù)據(jù)庫

+關注

關注

7文章

3926瀏覽量

66194 -

華為云

+關注

關注

3文章

2770瀏覽量

18301

發(fā)布評論請先 登錄

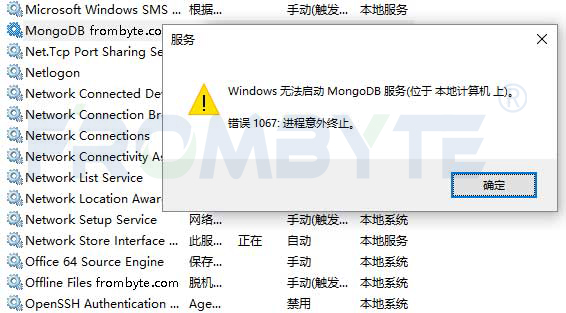

數(shù)據(jù)庫數(shù)據(jù)恢復—MongoDB數(shù)據(jù)庫文件丟失的數(shù)據(jù)恢復案例

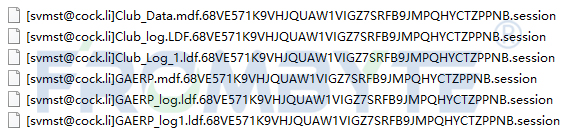

數(shù)據(jù)庫數(shù)據(jù)恢復—SQL Server數(shù)據(jù)庫被加密如何恢復數(shù)據(jù)?

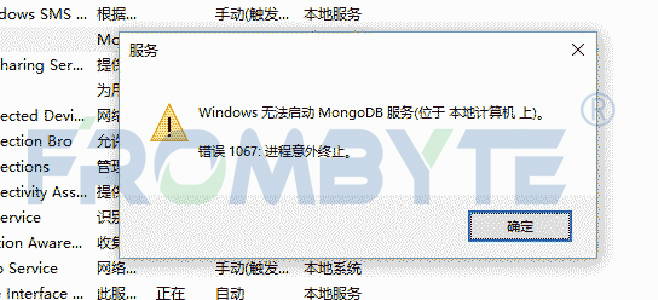

數(shù)據(jù)庫數(shù)據(jù)恢復——MongoDB數(shù)據(jù)庫文件拷貝后服務無法啟動的數(shù)據(jù)恢復

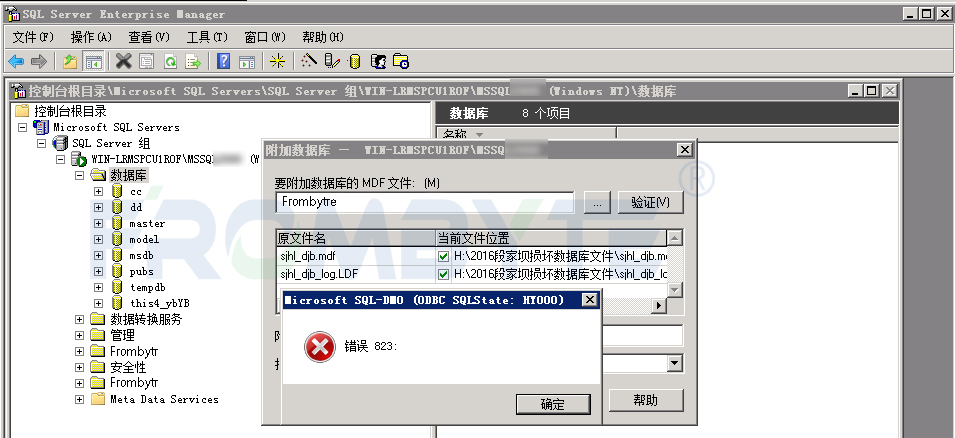

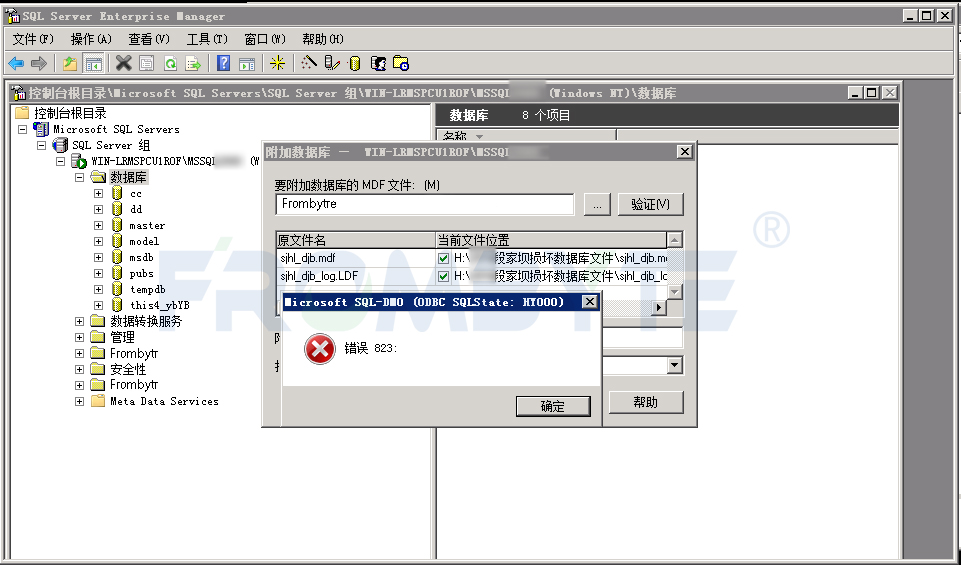

數(shù)據(jù)庫數(shù)據(jù)恢復—SQL Server附加數(shù)據(jù)庫提示“錯誤 823”的數(shù)據(jù)恢復案例

MySQL數(shù)據(jù)庫的安裝

云數(shù)據(jù)庫是哪種數(shù)據(jù)庫類型?

數(shù)據(jù)庫數(shù)據(jù)恢復—Mysql數(shù)據(jù)庫表記錄丟失的數(shù)據(jù)恢復流程

數(shù)據(jù)庫數(shù)據(jù)恢復—MYSQL數(shù)據(jù)庫ibdata1文件損壞的數(shù)據(jù)恢復案例

數(shù)據(jù)庫數(shù)據(jù)恢復—通過拼接數(shù)據(jù)庫碎片恢復SQLserver數(shù)據(jù)庫

Oracle數(shù)據(jù)恢復—異常斷電后Oracle數(shù)據(jù)庫啟庫報錯的數(shù)據(jù)恢復案例

數(shù)據(jù)庫數(shù)據(jù)恢復—Oracle數(shù)據(jù)庫文件system01.dbf損壞的數(shù)據(jù)恢復案例

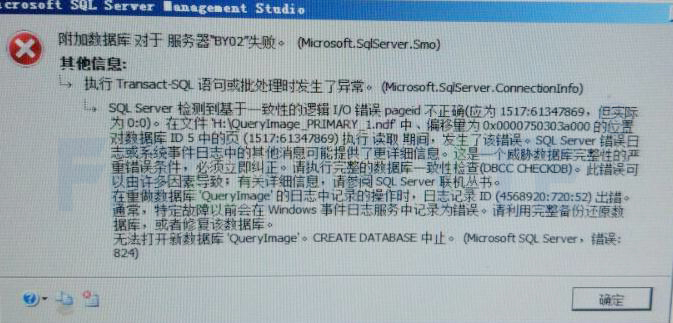

數(shù)據(jù)庫數(shù)據(jù)恢復—SQL Server數(shù)據(jù)庫出現(xiàn)823錯誤的數(shù)據(jù)恢復案例

Oracle數(shù)據(jù)恢復—Oracle數(shù)據(jù)庫delete刪除的數(shù)據(jù)恢復方法

軟通動力數(shù)據(jù)庫全棧服務,助力企業(yè)數(shù)據(jù)庫體系全面升級

這年頭怕數(shù)據(jù)泄露?全密態(tài)數(shù)據(jù)庫:無所謂,我會出手

這年頭怕數(shù)據(jù)泄露?全密態(tài)數(shù)據(jù)庫:無所謂,我會出手

評論