在手機和充電器之間建立信任

現(xiàn)在讓我們分成兩部分,在手機和充電器之間實現(xiàn)信任需要發(fā)生什么。首先,我們回顧如何在手機和充電器之間建立信任。然后,我們看看在制造過程中需要做些什么來建立和保護這種信任。

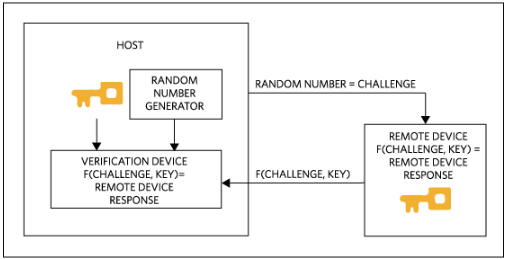

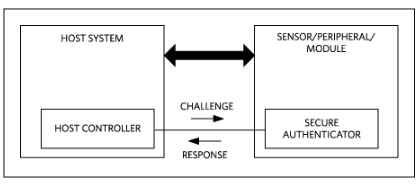

當電話授權(quán)充電器完成其工作時,電話將首先從充電器請求 X.509 證書,并驗證它是否是從 WPC 選擇的根證書頒發(fā)機構(gòu)(根 CA)構(gòu)建的證書鏈的一部分。此外,充電器必須具有關(guān)聯(lián)的私鑰,用于簽署手機發(fā)出的質(zhì)詢,證明知道秘密,而不會泄露機密。私鑰綁定到由 WPC 管理的客戶特定證書鏈。Qi 1.3標準要求私鑰由經(jīng)過認證的安全存儲子系統(tǒng)(SSS)存儲和保護。ECDSA 簽名算法和私鑰必須位于同一物理安全邊界內(nèi),以確保可信身份驗證(下圖)。

|

4. 安全存儲子系統(tǒng)(又名安全元件)的 WPC 要求 安全元件設(shè)備保護與簽名的產(chǎn)品單元證書關(guān)聯(lián)的私鑰。提取私鑰將使在未獲得Qi認證的產(chǎn)品中使用簽名的產(chǎn)品單元證書成為可能,并且會給該產(chǎn)品的用戶帶來安全風險。 附錄 A 第 3.1 節(jié)安全元件必須使用以下方法之一進行認證: ·配置的安全存儲子系統(tǒng)的 JIL 評級應(yīng)為高(“對攻擊潛力為高的攻擊者的 TOE 抵抗力”),如“攻擊潛力應(yīng)用于智能卡”版本 3.1 或更高版本所定義,這需要審查 SSS TOE 的設(shè)計、測試和抗攻擊性。由SOGIS成員認可的智能卡和類似設(shè)備領(lǐng)域的實驗室必須根據(jù)上述JIL標準執(zhí)行白盒漏洞評估。由認可實驗室撰寫的摘要報告必須提供給WPC和Qi充電器制造商,以表明已達到JIL高評級。 ·安全元件設(shè)備應(yīng)構(gòu)建在根據(jù) CC EAL4+ 保護配置文件 PP0084 或 PP0035* 或類似配置文件認證的硬件上。 |

WPC Qi 1.3 規(guī)范摘要

如果私鑰不在 SSS 中,則對密鑰沒有信任。正如規(guī)范中提到的,SSS 必須證明其保護加密密鑰的穩(wěn)健性。這就是聯(lián)合口譯庫 (JIL) 評分系統(tǒng)和評級在通用準則社區(qū)中得到廣泛認可的全部內(nèi)容。它側(cè)重于評估半導(dǎo)體器件(通常稱為安全元件)的安全密鑰存儲強度。JIL 漏洞評估用于確定 AVA_VAN.x 評級,作為較大 EAL 評級的一部分。要達到一定的 AVA_VAN.x 和 EAL 級別,設(shè)備必須滿足相應(yīng)的 JIL 級別。推薦用于Qi 1.3充電器的微芯片安全元件(或WPC術(shù)語中的SSS)符合最高的JIL等級,JIL級別為“高”。以下是確定JIL評級的一些標準:

破解算法需要多少時間?

攻擊者必須具備什么級別的技能?

要實現(xiàn)成功的攻擊,需要具備哪些評估目標 (TOE) 知識?

獲取TOE樣本有多難,需要多少?

成功攻擊需要什么類型的設(shè)備?

從技術(shù)上講,包含SSS的充電器將對手機發(fā)送的質(zhì)詢執(zhí)行ECDSA P256簽名操作,該質(zhì)詢將輸出簽名。這是從手機到充電器的簡單單向身份驗證。充電器不會對手機進行身份驗證。

在充電器出售給市場之前,有幾個步驟可以在制造過程中建立和保護信任。目標是消除構(gòu)建信任鏈所涉及的私鑰的任何暴露。首先,要創(chuàng)建信任鏈,所涉及的所有私鑰都必須位于充電器級別的硬件安全模塊 (HSM) 或 SSS 中。如果私鑰必須始終存在于硬件(如 HSM 或 SSS)中,它們是如何生成、存儲和鏈接在一起的?這是通過WPC“關(guān)鍵儀式”實現(xiàn)的。

要舉行關(guān)鍵儀式,必須存在以下基礎(chǔ)結(jié)構(gòu):

WPC 選擇的第三方根 CA 公司創(chuàng)建一個根證書及其關(guān)聯(lián)的根私鑰,用于簽署制造商證書簽名請求 (CSR)。制造商證書對于每個無線充電器公司都是唯一的,產(chǎn)品證書對于每個充電器都是唯一的。

制造商 CA (MFG 證書) 是 WPC 批準的公司,該公司將創(chuàng)建制造商證書并在其工廠內(nèi)的認證 HSM 中保護其關(guān)聯(lián)的私鑰。

無線充電器具有產(chǎn)品證書。關(guān)聯(lián)的公鑰/私鑰對在 SSS 的制造過程中由 SSS 生成和保護。私鑰在安全供應(yīng)鏈內(nèi)的 SSS 內(nèi)配置。SSS 將 CSR 發(fā)送到已由根證書簽名的制造 CA。

WPC 將該過程稱為關(guān)鍵儀式,每月每個月的第三個星期四(截至 2021 年)舉行一次。信任鏈現(xiàn)在以加密方式建立,不會暴露給外部合同制造商或第三方。現(xiàn)在,WPC,手機和充電器之間建立了信任。WPC可以信任可以信任充電器的手機。

Microchip如何幫助Qi 1.3合規(guī)性?

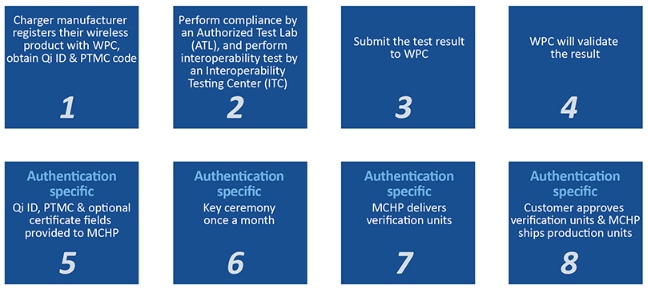

WPC 定義了詳細的參與流程,如下所示。

首先,發(fā)射器制造商必須是WPC的成員,并簽署額外的制造許可證。特定于安全存儲子系統(tǒng)注冊的過程部分包括向 Microchip 提供公司名稱、PTMC 代碼、Qi ID 和制造商序列 IC,這些由 WPC 分配。如果信息準確無誤,并在WPC安排的關(guān)鍵儀式之前及時提供,Microchip將在客戶不參與技術(shù)的情況下處理關(guān)鍵儀式操作。我們將在配備 HSM 的工廠內(nèi)配置 SSS,并將您安全配置的 SSS 運送到指定的地址。在此過程中,充電器私鑰沒有暴露在 SSS 的物理安全邊界之外。

Microchip如何幫助Qi 1.3合規(guī)性?

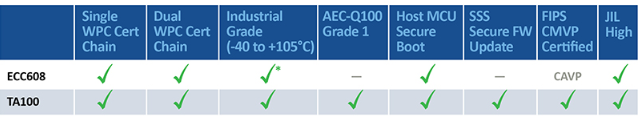

注意:WPC 只需要一個證書鏈,JIL High - 所有其他用例都是客戶偏好。

*ECC608最高工作溫度為85C

Microchip提供各種SSS解決方案,以符合Qi 1.3規(guī)定的身份驗證要求,具體取決于細分市場和系統(tǒng)加密需求。目前提供兩種解決方案:

對于消費類應(yīng)用,用于 WPC ECC608 (ECC608-TFLXWPC) 的 TrustFLEX

對于汽車應(yīng)用,信任錨 TA100

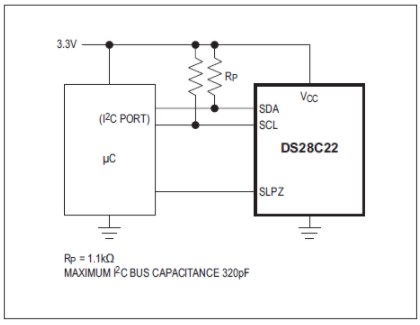

與我們的安全硅器件配對,我們在Github上提供了一個名為CryptroAuthLib的庫,該庫位于微控制器中。該庫將處理微控制器將發(fā)送到SSS的回調(diào)(質(zhì)詢),SSS將提供響應(yīng)(WPC用例中的簽名)。

SSS 可以在不影響認證的情況下在參考設(shè)計中交換,但依賴于將集成到 MCU 代碼中的庫。請務(wù)必確保您選擇的解決方案提供集成在應(yīng)用程序代碼中的正確支持和維護的庫。SSS 本身并不能認證 Qi 1.3 解決方案,它只有助于滿足新的強制身份驗證。

審核編輯:郭婷

-

充電器

+關(guān)注

關(guān)注

100文章

4285瀏覽量

118434 -

手機

+關(guān)注

關(guān)注

35文章

6941瀏覽量

159519 -

發(fā)射器

+關(guān)注

關(guān)注

6文章

878瀏覽量

54532

發(fā)布評論請先 登錄

恩智浦推出經(jīng)認證的全新EdgeLock安全身份驗證芯片,簡化物聯(lián)網(wǎng)設(shè)備安全認證

無線身份驗證的門禁控制系統(tǒng)設(shè)計方案

什么是身份驗證和授權(quán)

什么是詢問握手身份驗證協(xié)議

什么是密碼身份驗證協(xié)議

為設(shè)計選擇正確的安全身份驗證方法

安全哈希算法的基礎(chǔ)知識,如何使用算法進行身份驗證

無需成為密碼學(xué)專家即可實施安全身份驗證

使用DeepCover安全身份驗證器保護您的FPGA系統(tǒng)

如何確保安全身份驗證

如何確保安全身份驗證

評論