研究人員通過蠟制假手設計了一種繞過基于靜脈的身份驗證的方法。

據SecurityAffairs 12月30日報道,幾名研究人員演示了如何利用由照片做成的假手繞過基于靜脈的身份驗證。

若你認為靜脈識別技術完全安全,你應當了解研究團隊在“混沌通信大會”黑客會議上演示的反例。

靜脈識別技術可掃描肉眼看不見的手掌、手背、手指等上的靜脈圖像(如:用戶靜脈的形狀、尺寸及位置),以識別用戶。

人們認為該識別技術是絕對安全的,德國情報局BND在柏林新建的總部大樓也使用了該項技術。

在德國萊比錫召開的“混沌通信大會”黑客會議上,研究人員Jan Krissler(又名Starbug)與Julian Albrecht通過蠟制假手設計了一種繞過該基于靜脈的身份驗證的方法。

Krissler與Albrecht告訴Motherboard稱,“令人不安的是,該技術被譽為高安全性系統,而你只需修改攝像頭,借助一些廉價的材料便可入侵該系統。”

基于靜脈的身份驗證

為用蠟制作假手,Krissler與Albrecht拍攝了一些他們皮下靜脈的圖片,并取下修改過的單反相機的紅外濾光片。專家解釋道,威脅者可利用該技術在五米外拍下手的照片。為制作一個可工作的蠟制手,“兩人安全在30天內拍攝了2,500余張照片。”

Krissler解釋道,“五米內都可拍出可用的照片,且可能將會參加新聞發布會并拍照。”

“第一次欺騙該系統時,其容易程度讓人著實吃驚。通常而言,生物識別技術是一場軍備賽。制造商改進了系統,黑客前來摧毀了系統,由此一切從頭。”

專家向Fujitsu與Hitachi共享了其研究詳情。

研究人員警告道,攻擊者若持之以恒,便可利用他們測試過的技術繞過用于保護特定區域的靜脈識別技術。

-

攝像頭

+關注

關注

61文章

4951瀏覽量

97680 -

識別技術

+關注

關注

0文章

210瀏覽量

19953

原文標題:黑客用假手繞過基于靜脈的身份驗證

文章出處:【微信號:EAQapp,微信公眾號:E安全】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

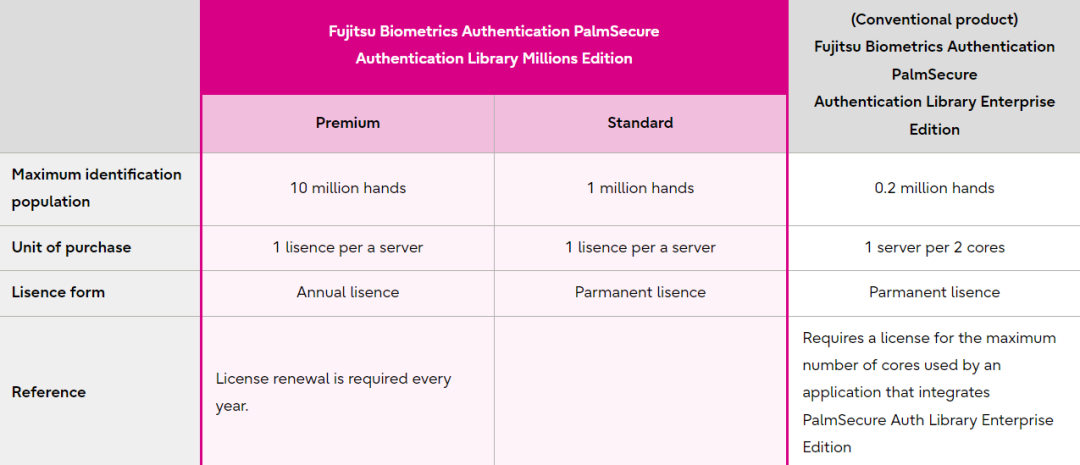

富士通手掌靜脈識別PalmSecure再升級

如何使用PN7制作具有5180字節UID的身份驗證mifare plus?

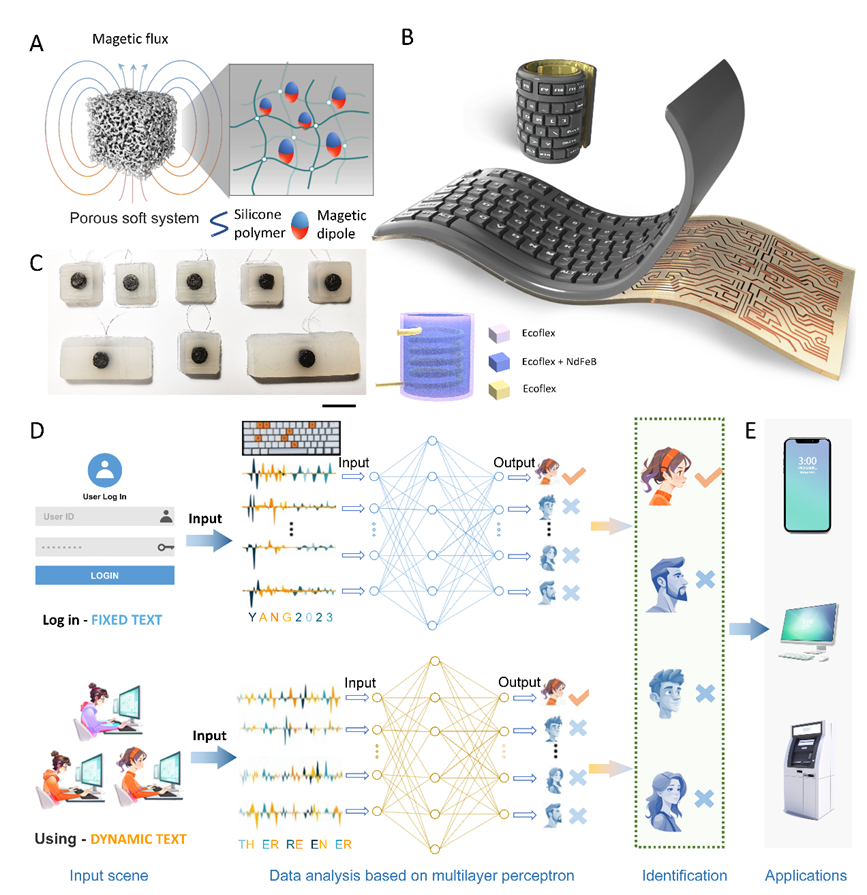

研究實時身份認證的自驅動柔性壓力傳感器陣列

Java微服務中如何確保安全性?

身份證云解碼讀卡模組CSYJM-6U嵌入式身份證讀卡模組

Klocwork 2024.3新特性速覽

擁有SHA-256核心和32Kbits的EEPROM應用的加密芯片-GEN-FA

深度識別人臉識別有什么重要作用嗎

富士通生物識別身份驗證PalmSecure重塑安全邊界

如何利用由照片做成的假手繞過基于靜脈的身份驗證

如何利用由照片做成的假手繞過基于靜脈的身份驗證

評論