軟件勒索千千萬,總有奇葩會出現,歡迎來到奇葩事件一籮筐,在嚴肅的網絡安全世界里,來聊點不那么嚴肅的“抽象”事件。

在網絡世界的陰暗角落,總有些黑客的行為“另辟蹊徑”,鬧出了各種奇葩事件,讓嚴肅的網絡安全世界也充滿了“魔幻現實主義”的色彩。

在本期,你將會看到比官網更像官網的黑客“高仿店”、黑客用短視頻“推銷”勒索軟件、以及隨著車技軟件功能升級而逐漸成長為嚴重威脅的重大漏洞。話不多說,讓我們開啟今天的奇葩黑客事件~~

黑客偽造的“高仿店”

比官網還像官網?

現在已經2025年了,搞克隆網站誘騙用戶點擊的套路還行得通嗎?答案是當然行得通!這群“盜版藝術家”已經把偽造方式和入侵手段都玩出了花。

近日,Bitdefender防病毒軟件被黑客團伙盯上了,黑客團伙不僅精密復刻了官網界面,甚至玩起了反向心理學:將網頁中所有與安全產品相關的“免費”的字樣統統刪除,不懂行的用戶見了恐怕要夸一句:“這高貴且冷峻的付費氣質,絕對是正版風范!”。

除此以外,黑客團伙還豪擲廣告費,把克隆網站頂到搜索引擎前排。一旦受害者點擊了“下載適用于Windows”的按鈕,網站便會重定向到黑客的存儲庫中,電腦便會自動下載VenomRAT木馬。

該木馬包含兩個開源的滲透框架:StormKitty和SilentTrinity,前者用于獲取用戶的密碼和數字錢包信息;后者用于確保攻擊者的隱蔽。這意味著攻擊者正在通過將多個開源組件組合起來,以構建的更加復雜的模塊化惡意軟件。

值得注意的是,這些黑客早已“跨界創業”多年,他們的克隆假銀行、冒牌IT服務網站用的都是同套域名馬甲,威脅范圍非常廣泛,當全世界都在提防免費陷阱時,他們反手祭出“貴氣逼人”戰術——原來“看起來很貴”也能成為新型魚餌。

當黑客玩轉短視頻

社交平臺也能“武器化”

占小便宜始終是人類的天性,在免費的雞蛋和紙巾面前,信任往往才是廉價的東西。雞蛋?那是上了年紀的大爺大媽才會掉進的陷阱,作為Z時代原住民的我們怎么可能會上當受騙?

那如果這個“雞蛋”是免費激活你的盜版軟件呢?

近期,歐洲刑警組織破獲了一款名為 Latrodectus的惡意軟件。從本質上講,它是一種其他有效載荷(例如勒索軟件)的下載器,通過ClickFix社會工程策略,讓毫無戒心的用戶從受感染的網站復制并執行PowerShell命令,從而將惡意軟件寫入計算機中。

黑客不再依賴復刻網站或虛假CAPTCHA頁面來欺騙用戶,而是通過TikTok視頻來“推銷”自己的勒索軟件,具體行為如下:

1、用自動化工具來生成一段含有惡意代碼的視頻。

2、搭配“用簡單操作來提升你的Spotify體驗”或“免費激活你的Windows操作軟件”等誘人的標題。

3、指示用戶在他們的系統上按下“Windows + R”熱鍵打開Windows Run對話框,啟動PowerShell并運行視頻中突出顯示的惡意指令。

如果你覺得這種天上掉餡餅的事情已經蠢到沒人會相信,那你就大錯特錯了,畢竟激活正版軟件是真的很貴,連小編看了都會心動的好吧。

黑客的推銷手段是“廣撒網,多撈魚”,在多個賬號和短視頻平臺發布視頻,部分視頻的瀏覽量已經達到了500,000次觀看,超過20,000個贊和100多條評論。注意,這些數據只是一個賬號下一支視頻的瀏覽量,如果全部統計出來,實際受害者數量要多得多。

目前,ClickFix這種新型高級社會工程攻擊活動已成功入侵醫療保健、酒店、汽車制造和政府機構等多個行業,這一事件充分暴露了這種以人為中心的攻擊方式的泛用性,同時也再次彰顯了零信任原則的重要性:

某些看似誘人的好處絕不能輕易貪圖,特定對象給予我們的信任也必須經過嚴謹的驗證。

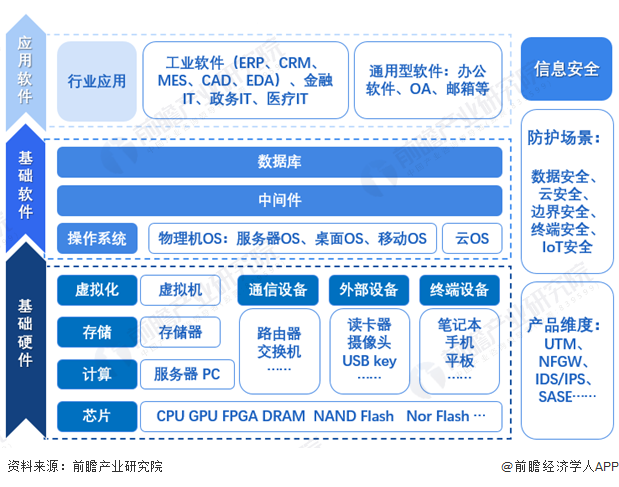

作為零信任理念的堅定倡導者與實踐者,戴爾科技集團在安全領域深耕多年,將零信任原則深入產品的方方面面,從存儲、服務器、終端、網絡到數據保護的全棧產品都安排得明明白白,成功打造出了一道適應未來數字化需求的堅固信任屏障。

以Dell PowerEdge服務器為例,在硬件層面憑借強大的身份認證機制與硬件可信根技術,從源頭建立起“可驗證的信任”。配備的安全組件驗證(SCV)功能,能夠精準檢測服務器硬件在出廠后是否遭受篡改;而硅級信任根則可確保從BIOS、固件到操作系統的整個鏈條的完整性校驗得以閉環運行,從而保障系統的安全性與可靠性。

而在系統層面,PowerEdge服務器還支持精細的基于角色的訪問控制(RBAC)和基于范圍(SBAC)的訪問管理策略。搭配單點登錄(SSO)與多因素認證(MFA)功能能,構建起一套嚴密的身份-權限鏈路,真正實現了“永不信任,持續驗證”的零信任核心原則。

被入侵后不影響安全?

那是老黃歷了

在新能源汽車和汽車智能化剛起步的2017年,有些白帽黑客發現日本某家車企的車機軟件APP的安全系統存在重大漏洞,就像一間沒上鎖的房間,黑客可以隨意發送指令控制其操作系統。

不過呢,由于當時該款車型的APP功能少的可憐,只能查看汽車的電池信息、行駛里程或遠程控制空調開關,其他重要的汽車功能例如剎車、油門、門鎖等并沒有接入該APP。

因此,黑客入侵后最多也只能搞搞惡作劇,遠程打開你的空調,耗干汽車電池電量,或者偷偷調高、調低空調溫度,讓你體驗一把“冰火兩重天”。

但是,這一情況隨著車機軟件的升級和功能的增多,現在已演變了成了嚴重的安全威脅。

在近期的PCAutomotive黑帽大會上,研究人員發現黑客可以通過漏洞完全控制新一代同款車型的雨刷器、后視鏡、車窗甚至是方向盤這些關鍵物理部件。同時,黑客還可以通過聯網的地圖和娛樂系統來監聽談話內容和跟蹤車輛位置。

研究人員表示,這種入侵行為可以通過藍牙連接繞過安全啟動功能來實現,一旦黑客進入車輛,他們就能操縱CAN總線系統,并且完全不被發現。

試想一下,你在路上開著車,車門突然落鎖車速開始飆升,方向盤直接被黑客接管,仿佛在上演《速度與激情》,而造成這一切的原因只是因為你在路邊買咖啡時忘記關閉車輛的藍牙連接,這聽起來可太嚇人了。

從只能搞惡作劇的漏洞到嚴重的安全威脅,技術的進步帶來了更高的復雜性,同時也催生更多安全漏洞,企業和開發者不能只追求功能的強大,更要將安全放在首位,及時關注并修復漏洞。

結 語

網絡世界里,千奇百怪的黑客事件頻出,乍看之下荒誕又戲謔,可背后藏著的是我們絕不能輕視的安全真相。那些稀奇古怪的招數,就像一面面鏡子,照出我們防護意識和措施里的縫隙,一不留神就讓風險有了可乘之機。

在網絡安全領域,戴爾科技集團始終走在前列,以創新的解決方案助力企業應對復雜多變的網絡威脅。

-

戴爾

+關注

關注

5文章

669瀏覽量

40873 -

軟件

+關注

關注

69文章

5155瀏覽量

89244 -

網絡

+關注

關注

14文章

7816瀏覽量

90997

原文標題:黑客那些事兒:入侵手段再升級,短視頻里暗藏病毒?

文章出處:【微信號:戴爾企業級解決方案,微信公眾號:戴爾企業級解決方案】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

戴爾科技存儲設備助力應對網絡威脅

戴爾科技如何助力企業網絡安全

FLIR DM93-2工業級數字萬用表助力電氣檢測

守護電網安全:特力康輸電線路溫度在線監測系統介紹

激光雷達VS高分辨率感知雷達:為更安全、更智能的汽車選擇合適的傳感器

中國的環境更加多元,連接器如何幫助工程機械應對嚴苛挑戰?

SOLIDWORKS二次開發應用范圍與實例

小巨人大產業|中國企業探尋視頻傳輸“底層密碼”

鐳神智能機器人3D SLAM無人叉車應用案例:國內知名移動電源企業的智能化升級

國產龍芯2K2000工控機,支持多種高性能、高安全領域應用

如何利用IP查詢技術保護網絡安全?

才茂信創網絡通信設備助力信創產業加速推進

戴爾科技助力企業應對復雜多變的網絡威脅

戴爾科技助力企業應對復雜多變的網絡威脅

評論