ISO27001是一種信息安全管理體系(Information Security Management System, ISMS)標(biāo)準(zhǔn),是世界上廣泛應(yīng)用的、通用及可證明的信息安全管理框架之一,旨在通過采取一系列信息安全管理制度、流程和控制措施,確保組織能夠最大限度地保護(hù)其信息資產(chǎn)和利益。

01

2022與2013版的主要區(qū)別

ISO/IEC27001:2022版本于2022年10月發(fā)布,新版發(fā)生了較大的變化,標(biāo)題也由《信息技術(shù)-安全技術(shù)-信息安全管理體系要求》改為《信息安全-網(wǎng)絡(luò)安全-隱私保護(hù)-信息安全管理體系要求》,具體改變包括:

1)正文框架的變化

標(biāo)準(zhǔn)正文的框架性要求沒有出現(xiàn)較大變化,主要是增加6.3變更計劃,對9.2內(nèi)部審計和9.3管理評審進(jìn)行了調(diào)整,對第10章兩個子條款的順序進(jìn)行了互換,其他個別條款進(jìn)行了微調(diào)。

2)附錄A控制項的核心變化

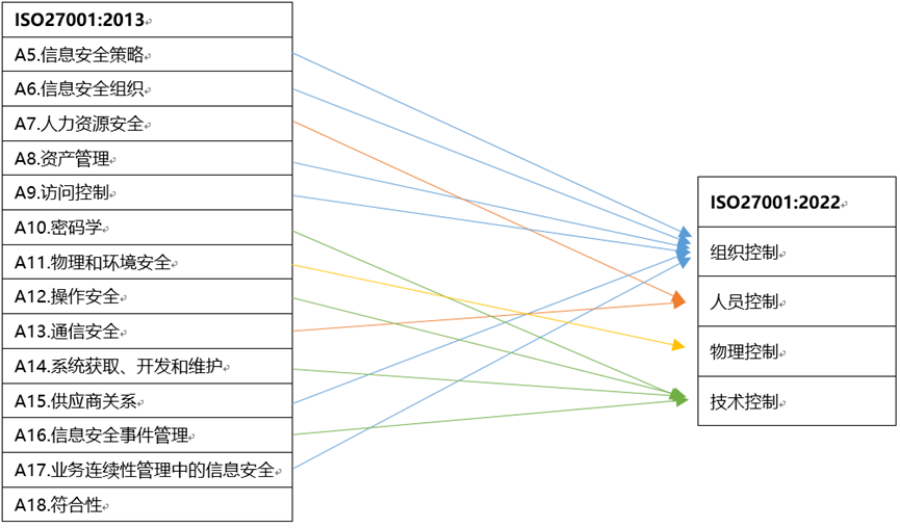

2022版對附錄A中信息安全控制框架結(jié)構(gòu)進(jìn)行了重新構(gòu)建,2013版的14個安全控制域合并后總結(jié)歸納為人員、物理、技術(shù)、組織四大主題,這樣的分類更加簡單,更加方便組織對安全控制項進(jìn)行選擇歸類,以加強(qiáng)信息安全控制措施的實施。

3)新增11個安全控制項

2022版的控制項相比2013版,從114個變?yōu)?3個,其中新增11個控制項,更新58個控制項,合并24個控制項。

新版增加了11個安全控制項,新增加的控制項主要集中在組織控制和技術(shù)控制兩個主題:

--組織控制主題中增加了威脅情報、云服務(wù)以及業(yè)務(wù)連續(xù)性的控制點。

--技術(shù)控制主題主要是增加了關(guān)于數(shù)據(jù)安全、配置管理、信息刪除、數(shù)據(jù)防泄漏、數(shù)據(jù)屏蔽、監(jiān)控活動、網(wǎng)站過濾、安全編碼等控制點。

--物理控制主題增加了物理安全監(jiān)控。

| 5.組織控制 | 6.人員控制 | 7.物理控制 | 8.技術(shù)控制 | |||||||

| 5.1信息安全策略 | 5.11資產(chǎn)歸還 | 5.21ICT供應(yīng)鏈中的信息安全管 | 5.31法律法規(guī)、監(jiān)管 和合同要求 | 6.1審查 | 7.1物理安全邊界 | 7.11支持性設(shè)施 | 8.1用戶終端設(shè)備 | 8.11數(shù)據(jù)屏蔽 | 8.21網(wǎng)絡(luò)服務(wù)安全 | 8.31開發(fā)、測試與生 產(chǎn)環(huán)境的隔離 |

| 5.2信息安全角色與職責(zé) | 5.12信息的分級 | 5.22供應(yīng)商服務(wù)的監(jiān) 視、評審和變更管理 | 5.32知識產(chǎn)權(quán) | 6.2任用條款及條件 | 7.2物理入口 | 7.12布纜安全 | 8.2特許訪問權(quán) | 8.12數(shù)據(jù)防泄漏 | 8.22網(wǎng)絡(luò)隔離 | 8.32變更管理 |

| 5.3職責(zé)分離 | 5.13信息的標(biāo)記 | 5.23使用云服務(wù)的信息安全 | 5.33記錄保護(hù)控制 | 6.3信息安全意識、 教育和培訓(xùn) | 7.3辦公室、房間和 設(shè)備的安全保護(hù) | 7.13設(shè)備維護(hù) | 8.3信息訪問限制 | 8.13信息備份 | 8.23網(wǎng)站過濾 | 8.33測試信息 |

| 5.4管理職責(zé) | 5.14信息傳輸 | 5.24信息安全事件管 理的策劃和準(zhǔn)備 | 5.34隱私和 PII(個 人可識別信息) 的保護(hù) | 6.4違規(guī)處理過程 | 7.4物理安全監(jiān)控 | 7.14設(shè)備的安全處置 或再利用 | 8.4對源代碼的訪問 | 8.14信息處理設(shè)施的 冗余 | 8.24密碼使用 | 8.34審計測試期間的 信息系統(tǒng)保護(hù) |

| 5.5與職能機(jī)構(gòu)的聯(lián)系 | 5.15訪問控制 | 5.25信息安全事態(tài)的 評估和決策 | 5.35信息安全的獨立 評審 | 6.5任用終止或變更 后的責(zé)任 | 7.5物理和環(huán)境威脅 的安全防護(hù) | 8.5身份驗證安全 | 8.15日志管理 | 8.25開發(fā)生命周期安 全 | ||

| 5.6與特定相關(guān)方的聯(lián)系 | 5.16身份管理 | 5.26信息安全事件的 響應(yīng) | 5.36符合信息安全的 策略、規(guī)則和標(biāo) 準(zhǔn) | 6.6保密和不泄露協(xié) 議 | 7.6在安全區(qū)域工作 | 8.6容量管理 | 8.16監(jiān)控活動 | 8.26應(yīng)用程序安全要 求 | ||

| 5.7威脅情報 | 5.17鑒別信息 | 5.27 從信息安全事件中的學(xué)習(xí) | 5.37文件化的操作規(guī)程 | 6.7遠(yuǎn)程工作 | 7.7清理桌面和屏幕 | 8.7惡意軟件防范 | 8.17時鐘同步 | 8.27安全系統(tǒng)架構(gòu)和 工程原則 | ||

| 5.8項目管理中的信息安全 | 5.18訪問權(quán)限 | 5.28證據(jù)的收集 | 6.8信息安全事態(tài)報 告 | 7.8設(shè)備安置和保護(hù) | 8.8技術(shù)脆弱性管理 | 8.18特許權(quán)實用程序 的應(yīng)用 | 8.28安全編碼 | |||

| 5.9信息及其他資產(chǎn)清單 | 5.19供應(yīng)商關(guān)系的信息安全 | 5.29中斷期間的信息 安全 | 7.9組織場所外的資 產(chǎn)安全 | 8.9配置管理 | 8.19運行系統(tǒng)的軟件 安裝 | 8.29開發(fā)和驗收中的 安全測試 | ||||

| 5.10信息和其他相關(guān)資產(chǎn)的可接受使用 | 5.20在供應(yīng)商協(xié)議中強(qiáng)調(diào)信息安全 | 5.30業(yè)務(wù)連續(xù)性的ICT準(zhǔn)備 | 7.10存儲介質(zhì) | 8.10信息刪除 | 8.20網(wǎng)絡(luò)安全 | 8.30外包開發(fā) | ||||

| 標(biāo)題標(biāo)題 | 控制 | 目的 |

| 5.7Threatintelligence威脅情報 | 應(yīng)收集和分析與信息安全威脅有關(guān)的信息,以制作威脅情報 | 提供對可能影響組織的威脅環(huán)境的認(rèn)識,以便組織能夠采取妥善的減緩?fù){的行為 |

| 5.23Informationsecurityforuseofcloud services使用云服務(wù)的信息安全 | 根據(jù)組織的信息安全要求,建立云服務(wù)的獲取、使用、管理和退出流程 | 指定和管理使用云服務(wù)的信息安全 |

|

5.30ICTreadinessforbusinesscontinuity 業(yè)務(wù)連續(xù)性的ICT準(zhǔn)備 |

應(yīng)根據(jù)業(yè)務(wù)連續(xù)性目標(biāo)和通信技術(shù)連續(xù)性要求來規(guī)劃、實施、維護(hù)和測試通信技術(shù)的準(zhǔn)備情況。 | 確保組織的信息和其他相關(guān)資產(chǎn)在發(fā)生中斷時的可用性 |

|

7.4Physicalsecuritymonitoring 物理安全監(jiān)控 |

應(yīng)持續(xù)監(jiān)測物理場所,以防止未經(jīng)授權(quán)的物理訪問 | 檢測和阻止未經(jīng)授權(quán)的物理訪問 |

| 8.9Configurationmanagement配置管理 | 應(yīng)該確立、記錄、實施、監(jiān)控和審查配置,包括硬件、軟件、服務(wù)和網(wǎng)絡(luò)的安全配置 | 確保硬件、軟件、服務(wù)和網(wǎng)絡(luò)在必要的安全設(shè)置下正確運行,并且配置不會因未經(jīng)授權(quán)或不正確的變更而被改變 |

| 8.10Informationdeletion信息刪除 | 在不再需要時應(yīng)刪除存儲在信息系統(tǒng)和設(shè)備中的信息 | 為了防止敏感信息不必要的暴露,并遵守法律、法規(guī)、監(jiān)管和合同對數(shù)據(jù)刪除的要求 |

| 8.11Datamasking數(shù)據(jù)屏蔽 | 數(shù)據(jù)屏蔽的使用應(yīng)符合組織的特定主題訪問控制策略和業(yè)務(wù)要求,并考慮到法律要求 | 限制敏感數(shù)據(jù)的暴露,包括個人身份信息,并遵守法律、法規(guī)、監(jiān)管和合同要求 |

| 8.12Dataleakageprevention數(shù)據(jù)防泄漏 | 數(shù)據(jù)泄漏預(yù)防措施應(yīng)用于處理、存儲或傳輸敏感信息的系統(tǒng)、網(wǎng)絡(luò)和終端設(shè)備 | 檢測并防止個人或系統(tǒng)未經(jīng)授權(quán)的披露和信息獲取 |

| 8.16Monitoringactivities監(jiān)控活動 | 應(yīng)監(jiān)測網(wǎng)絡(luò)、系統(tǒng)和應(yīng)用的異常行為,并采取適當(dāng)?shù)男袆觼碓u估潛在的信息安全事件 | 檢測異常行為和潛在的信息安全事件 |

| 8.23Webfiltering網(wǎng)站過濾 | 應(yīng)管理對外部網(wǎng)站的訪問,以減少對惡意內(nèi)容的接觸。 | 保護(hù)系統(tǒng)免受惡意軟件的危害,并防止訪問未經(jīng)授權(quán)的網(wǎng)絡(luò)資源 |

| 8.28Securecoding安全編碼 | 安全編碼原則應(yīng)用于軟件開發(fā) | 確保軟件的編寫是安全的,從而減少軟件中潛在的信息安全漏洞的數(shù)量 |

總之,為了適應(yīng)數(shù)字化轉(zhuǎn)型以及組織面臨的安全風(fēng)險,2022版更強(qiáng)調(diào)了信息安全管理(ISMS)的規(guī)范性和適用性,更適應(yīng)當(dāng)前的信息安全發(fā)展趨。

技術(shù)驅(qū)動,因為云計算、移動互聯(lián)的使用,使得組織的工作方式發(fā)生了很大的變化,也帶來了無邊界、零信任等新的技術(shù)概念。在新版標(biāo)準(zhǔn)中新增了7個技術(shù)控制的控制項,包括數(shù)據(jù)安全、云服務(wù)安全、配置管理、安全編碼等管理控制。

管理流程,由于外在環(huán)境與內(nèi)部業(yè)務(wù)都在發(fā)生劇烈的變化,信息安全管理流程需要去適應(yīng)業(yè)務(wù)的變化,管理流程應(yīng)更加彈性的實施并開展監(jiān)督活動。 新版標(biāo)準(zhǔn)從技術(shù)驅(qū)動、管理流程、適應(yīng)與多方協(xié)調(diào)帶來了信息安全管理新范式。

4)新增控制措施屬性 2022版還有一個重大的變化就是對控制措施增加了5個屬性,分別為控制類型、信息安全屬性、網(wǎng)絡(luò)概念、運營能力和安全域。

| 展性名稱 | 屬性值 | 屬性的解讀 |

|

Controltype 控制類型 |

Preventive預(yù)防性 Detective檢測性 Corrective糾正性 |

預(yù)防性(控制在威脅發(fā)生前采取行動) 檢測性(控制在威脅發(fā)生時采取行動) 糾正性(控制在威脅發(fā)生后采取行動) |

|

Information security properties 信息安全屬性 |

Confidentiality保密性 Integrity完整性 Availability可用性 |

信息安全3要素的關(guān)聯(lián)屬性 |

|

Cybersecurity concepts 網(wǎng)絡(luò)安全屬性 |

Identify識別 Protect保護(hù) Detect檢測 Respond響應(yīng) Recover恢復(fù) |

依據(jù)ISO/ECTS27101中描述的網(wǎng)絡(luò)安全框架中定義的識別、保護(hù)、檢測、響應(yīng)、恢復(fù)5個步驟進(jìn)行關(guān)聯(lián)屬性 |

|

Operational capabilities 運營能力 |

Governance治理 Asset management資產(chǎn)管理 Informationprotection信息保護(hù) Humanresourcesecurity人力資源安全 Physical security物理安全 System andnetworksecurity系統(tǒng)和網(wǎng)絡(luò)安全等15項 |

從信息安全運營人員的視角來看待這些信息安全控制措施。 |

|

Security domains 安全域 |

GovernanceandEcosystem治理和生態(tài)系統(tǒng) Protection保護(hù) Defence防御 Resilience韌性 |

從信息安全領(lǐng)域、專業(yè)知識、服務(wù)和產(chǎn) 品的角度看待控制的屬性。 |

組織可以使用屬性來創(chuàng)建不同的視圖,這些視圖是從主題的不同角度來對控制進(jìn)行不同的分類。每個控制都與具有相應(yīng)屬性值的五個屬性相關(guān)聯(lián)。屬性可用于在不同的視圖中為不同的受眾篩選、排序或呈現(xiàn)控制。可以通過特定屬性值過濾來創(chuàng)建視圖,例如下圖是糾正性的控制視圖。

| 控制序號 | 控制名稱 | 控制類型 | 信息安全屬性 | 網(wǎng)絡(luò)安全屬性 | 運營能力 | 安全域 |

| 5.5 | 與職能機(jī)構(gòu)的聯(lián)系 |

#預(yù)防性 #糾正性 |

#機(jī)密性 #完整性 #可用性 |

#識別 #保護(hù) #響應(yīng) #恢復(fù) |

#治理 |

#防御 #韌性 |

| 5.6 | 與特定相關(guān)方的聯(lián)系 |

#預(yù)防性 #糾正性 |

#機(jī)密性 #完整性 #可用性 |

#保護(hù) #響應(yīng) #恢復(fù) |

#治理 | #防御 |

| 5.7 | 威脅情報 |

#預(yù)防性 #檢測性 #糾正性 |

#機(jī)密性 #完整性 #可用性 |

#識別 #檢測 #響應(yīng) |

#威脅和漏洞能力管理 |

#防御 #韌性 |

| 5.24 | 信息安全事件管理的策劃和準(zhǔn)備 | #糾正性 |

#機(jī)密性 #完整性 #可用性 |

#響應(yīng) #恢復(fù) |

#治理 #信息安全事件管理 |

#防御 |

| 5.26 | 信息安全事件的響應(yīng) | #糾正性 |

#機(jī)密性 #完整性 #可用性 |

#響應(yīng) #恢復(fù) |

#信息安全事件管理 | #防御 |

| 5.28 | 證據(jù)的收集 | #糾正性 |

#機(jī)密性 #完整性 #可用性 |

#檢測 #響應(yīng) |

#信息安全事件管理 | #防御 |

| 5.29 | 中斷期間的信息安全 |

#預(yù)防性 #糾正性 |

#機(jī)密性 #完整性 #可用性 |

#保護(hù) #響應(yīng) |

#連續(xù)性 |

#保護(hù) #韌性 |

| 5.30 | 業(yè)務(wù)連續(xù)性的ICT準(zhǔn)備 | #糾正性 | #可用性 | #響應(yīng) | #連續(xù)性 | #韌性 |

| 5.35 | 信息安全獨立審查 |

#預(yù)防性 #糾正性 |

#機(jī)密性 #完整性 #可用性 |

#識別 #保護(hù) |

#信息安全保證 | #治理與生態(tài)系統(tǒng) |

| 5.37 | 文件化的操作程序 |

#預(yù)防性 #糾正性 |

#機(jī)密性 #完整性 #可用性 |

#保護(hù) #恢復(fù) |

#資產(chǎn)管理 #物理安全 #系統(tǒng)和網(wǎng)絡(luò)安全 #應(yīng)用安全 #安全配置 #身份和訪問管理 #威脅和漏洞管理 #連續(xù)性 #信息安全事件管理 |

#治理與生態(tài)系統(tǒng) #保護(hù) #防御 |

| 6.4 | 紀(jì)律程序 |

#預(yù)防性 #糾正性 |

#機(jī)密性 #完整性 #可用性 |

#保護(hù) #響應(yīng) |

#人力資源安全 | #治理與生態(tài)系統(tǒng) |

| 8.7 | 惡意軟件防范 |

#預(yù)防性 #檢測性 #糾正性 |

#機(jī)密性 #完整性 #可用性 |

#保護(hù) #檢測 |

#系統(tǒng)和網(wǎng)絡(luò)安全 #信息保護(hù) |

#保護(hù) #防御 |

| 8.13 | 信息備份 | #糾正性 |

#完整性 #可用性 |

#恢復(fù) | #連續(xù)性 | #保護(hù) |

| 8.16 | 活動監(jiān)控 |

#檢測性 #糾正性 |

#機(jī)密性 #完整性 #可用性 |

#檢測 #響應(yīng) |

#信息安全事件管理 | #防御 |

02

重大控制點變化解讀

1)加強(qiáng)業(yè)務(wù)連續(xù)性管理

ICT為業(yè)務(wù)連續(xù)性做好準(zhǔn)備是業(yè)務(wù)連續(xù)性管理和信息安全管理的一個重要組成部分,以確保在中斷期間能夠繼續(xù)實現(xiàn)組織的目標(biāo)。

在業(yè)務(wù)連續(xù)性和ICT連續(xù)性規(guī)劃方面,有必要根據(jù)與正常運行條件相比的中斷類型來調(diào)整信息安全要求。作為在業(yè)務(wù)連續(xù)性管理中執(zhí)行的業(yè)務(wù)影響分析和風(fēng)險評估的一部分,應(yīng)考慮維護(hù)可用性的需要,還應(yīng)考慮失去信息機(jī)密性和完整性的后果并確定其優(yōu)先級。

2)加強(qiáng)云服務(wù)的信息安全管理

加強(qiáng)管理云服務(wù)供應(yīng)鏈的信息安全,其中云服務(wù)提供商依賴于軟件開發(fā)商、電信服務(wù)提供商、硬件提供商等,定義實施流程和程序,以管理云服務(wù)供應(yīng)鏈相關(guān)的信息安全風(fēng)險。

另外,還應(yīng)關(guān)注云環(huán)境的安全配置、云上數(shù)據(jù)的備份、日志記錄、云環(huán)境的時鐘同步、云環(huán)境的測試等安全問題。

3)加強(qiáng)個人數(shù)據(jù)、隱私保護(hù)等數(shù)據(jù)安全管理

從《網(wǎng)絡(luò)安全法》、《數(shù)據(jù)安全法》到《個人信息保護(hù)法》,國家加強(qiáng)了對個人信息保護(hù)及企業(yè)數(shù)據(jù)合規(guī)的監(jiān)管,數(shù)據(jù)安全的保護(hù)變得越來越重要。

審核編輯:黃飛

-

信息安全

+關(guān)注

關(guān)注

5文章

675瀏覽量

39574 -

網(wǎng)絡(luò)安全

+關(guān)注

關(guān)注

11文章

3298瀏覽量

61127 -

隱私保護(hù)

+關(guān)注

關(guān)注

0文章

300瀏覽量

16680

原文標(biāo)題:詳解《ISO/IEC 27001:2022信息安全-網(wǎng)絡(luò)安全-隱私保護(hù)-信息安全管理體系要求》

文章出處:【微信號:談思實驗室,微信公眾號:談思實驗室】歡迎添加關(guān)注!文章轉(zhuǎn)載請注明出處。

發(fā)布評論請先 登錄

中芯國際S2/FAB 8通過ISO 27001信息安全管理體

信息安全管理達(dá)國際標(biāo)準(zhǔn),歐孚科技獲 ISO27001認(rèn)證

景旺電子通過ISO27001 UKAS認(rèn)證 已擁有UKAS和CNAS雙重認(rèn)證

貝銳科技獲ISO/IEC 27001認(rèn)證,信息安全管理達(dá)國際標(biāo)準(zhǔn)

華大半導(dǎo)體通過ISO/IEC27001信息安全管理體系認(rèn)證

納多德通過ISO20000信息技術(shù)、ISO27001信息安全雙體系國際認(rèn)證

普華基礎(chǔ)軟件順利通過ISO20000和ISO27001雙體系國際認(rèn)證

喜訊!捷易科技喜獲ISO27001信息安全管理體系認(rèn)證

加特蘭通過ISO/IEC 27001信息安全管理體系認(rèn)證

芯海科技榮獲ISO/IEC?27001信息安全管理體系認(rèn)證

芯海科技榮獲ISO/IEC 27001信息安全管理體系認(rèn)證

北京奔馳榮獲ISO/IEC 27001信息安全管理體系認(rèn)證證書

ISO27001認(rèn)證加持,光路科技工業(yè)以太網(wǎng)交換機(jī)信息安全再升級

思看科技獲ISO/IEC 27001信息安全和ISO/IEC 27701隱私信息管理體系標(biāo)準(zhǔn)認(rèn)證

ISO27001信息安全標(biāo)準(zhǔn)2022與2013版的主要區(qū)別

ISO27001信息安全標(biāo)準(zhǔn)2022與2013版的主要區(qū)別

評論