0x00 前言

總結(jié)在WebLogic弱口令登錄console的場景下的getshell方式。

0x01 WebLogic常見弱口令

更多的一些常見弱密碼:

weblogic1 weblogic12 weblogic123 weblogic@123 webl0gic weblogic# weblogic@

0x02 WebLogic控制臺getshell

部署WAR包getshell

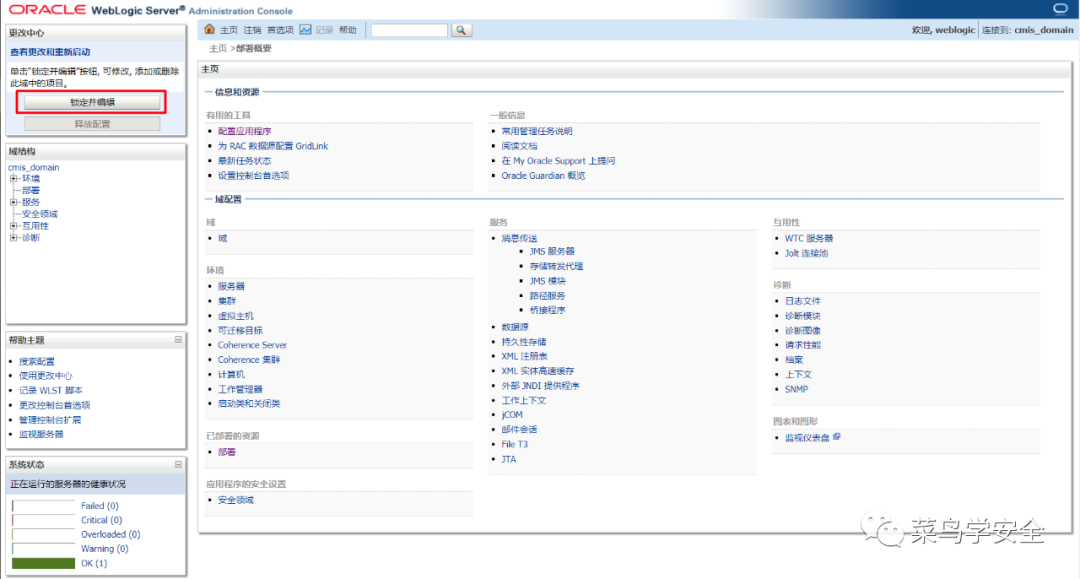

弱口令登錄WebLogic控制臺,點擊”鎖定并編輯”:

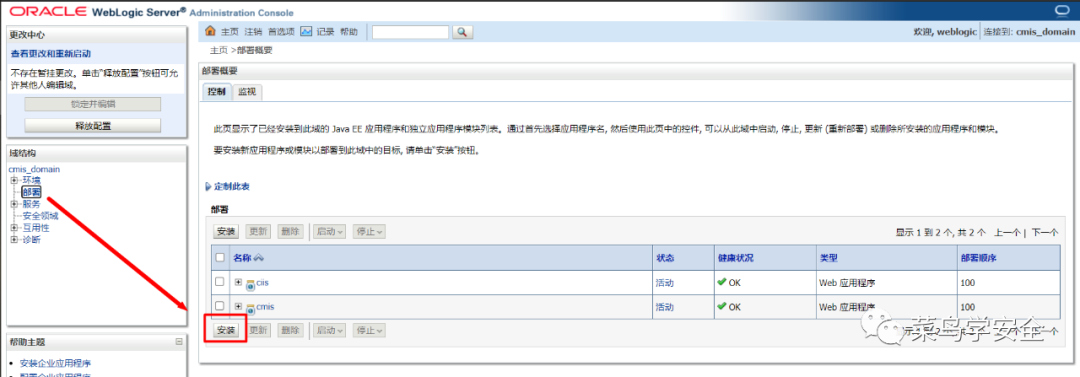

點擊部署,然后安裝:

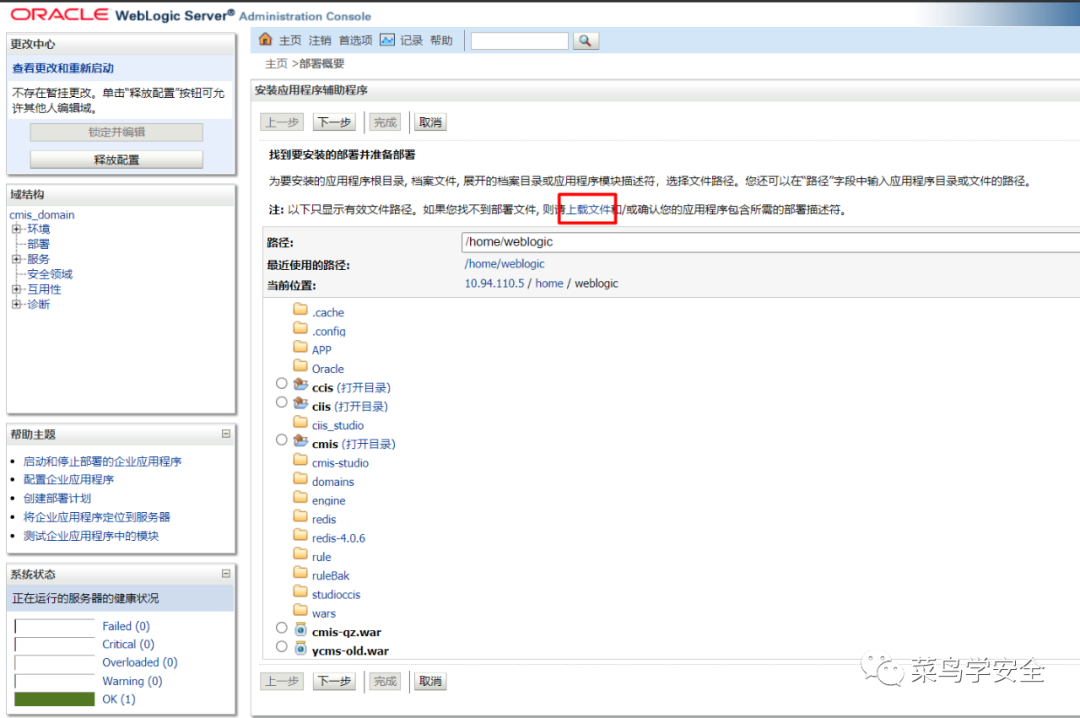

點擊上載文件:

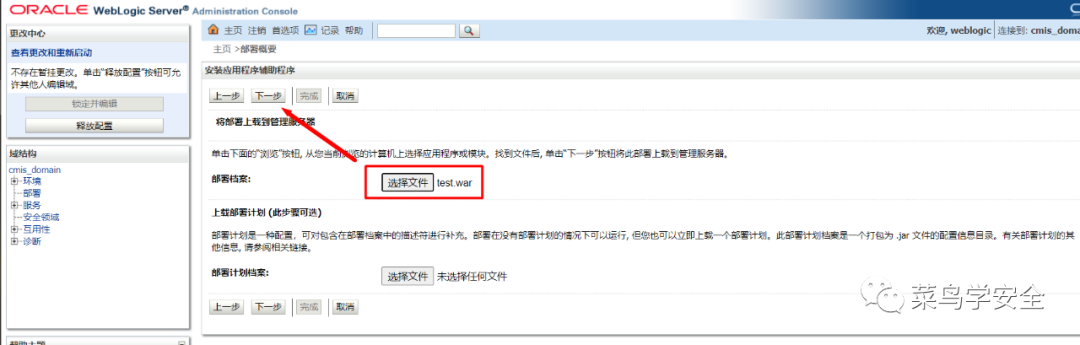

在部署檔案中上傳惡意WAR包文件后,點擊位于上方的下一步:

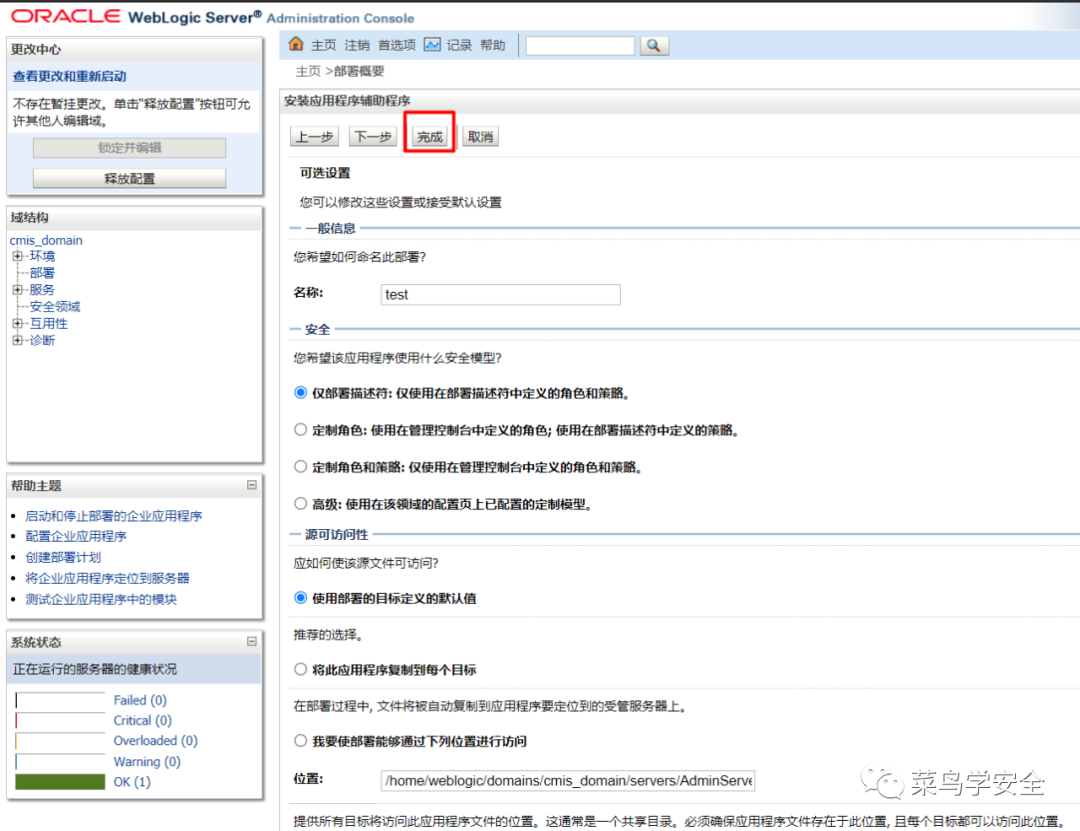

繼續(xù)默認點擊位于上方的下一步,直至遇到并點擊完成:

接著激活更改:

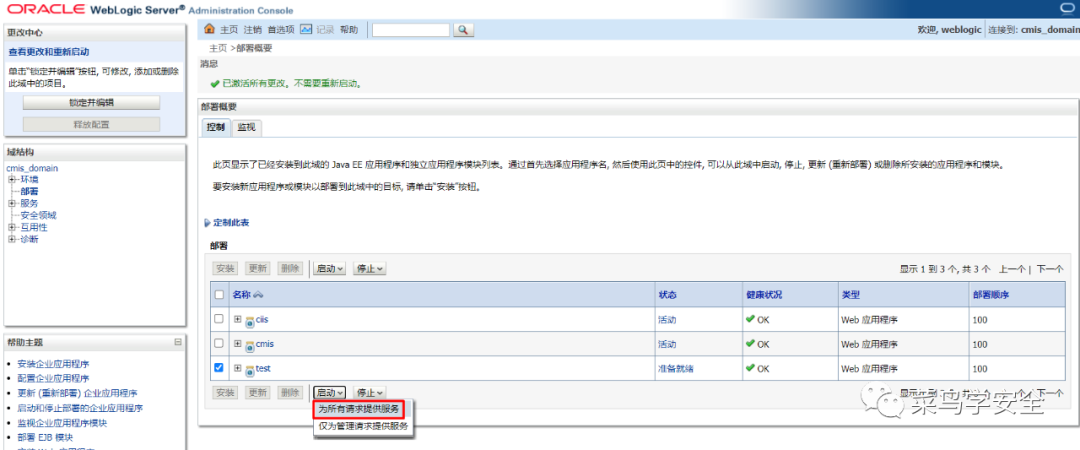

啟動我們部署的WAR包程序:

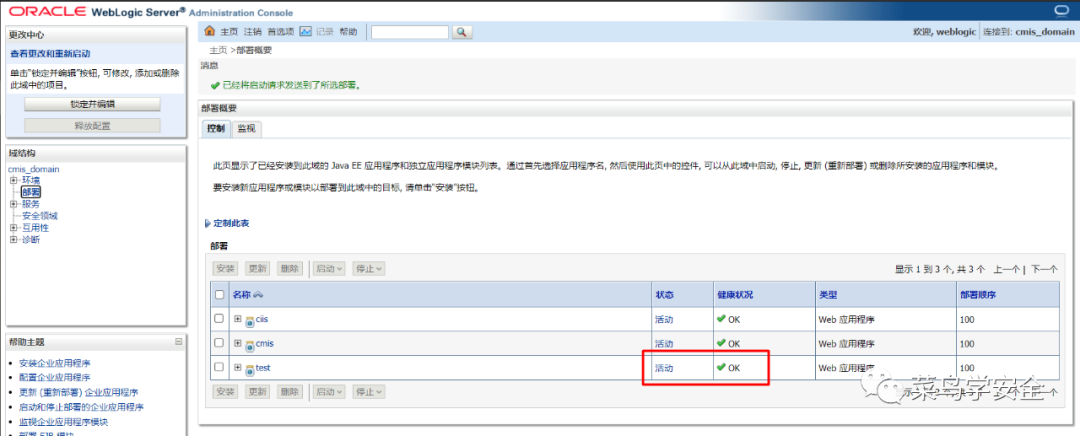

正常啟動之后,如下:

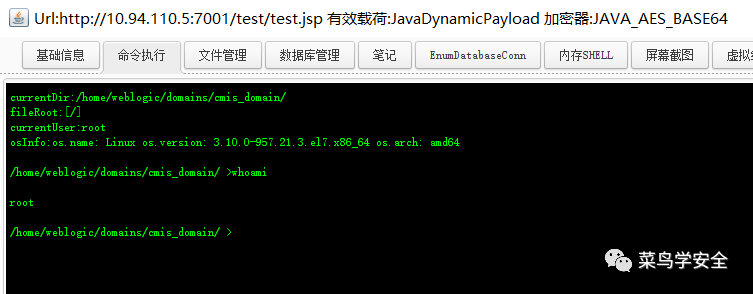

連上:

惡意WAR包制作:

先編寫一個惡意的jsp文件或者使用哥斯拉等工具直接生成,如test.jsp;

將test.jsp壓縮成zip格式的壓縮文件,如test.zip;

直接修改zip壓縮文件的后綴名為war即可,如test.war;

-

Web

+關(guān)注

關(guān)注

2文章

1287瀏覽量

71398 -

程序

+關(guān)注

關(guān)注

117文章

3826瀏覽量

82966

原文標題:WebLogic弱口令getshell實戰(zhàn)

文章出處:【微信號:菜鳥學安全,微信公眾號:菜鳥學安全】歡迎添加關(guān)注!文章轉(zhuǎn)載請注明出處。

發(fā)布評論請先 登錄

Redis集群部署與性能優(yōu)化實戰(zhàn)

學電路設(shè)計分享學習心得、技術(shù)疑問及實戰(zhàn)成果

倉儲界的"速效救心丸",Ethercat轉(zhuǎn)PROFINET網(wǎng)關(guān)實戰(zhàn)案例

Linux系統(tǒng)安全防護措施

芯盾時代用戶身份和訪問管理平臺助力企業(yè)消滅弱口令

鐵路安全守護者:單北斗巡檢記錄儀的實戰(zhàn)應用與成效

LwIP應用開發(fā)實戰(zhàn)指南—基于野火STM32

snmp弱口令及安全加固

基于Xilinx ZYNQ7000 FPGA嵌入式開發(fā)實戰(zhàn)指南

LuatOS開發(fā)之4G模組隨機數(shù)(random)|實戰(zhàn)指南

WebLogic弱口令getshell實戰(zhàn)

WebLogic弱口令getshell實戰(zhàn)

評論