根據 Gartner 的數據,到 2022 年,全球用于保護軟件和系統的支出預計將達到 1337 億美元,這凸顯了解決這些問題的新方法的必要性。

預計到 2025 年,將有超過 210 億臺物聯網 (IoT) 設備投入使用,所有這些設備都有不同的用例和不斷增加的依賴程度,網絡安全行業擁有合適的工具來抵御日益復雜的全球威脅至關重要。根據Gartner 的數據,到 2022 年,全球用于保護軟件和系統的支出預計將達到 1337 億美元,這凸顯了解決這些問題的新方法的必要性。

可信計算組 (TCG) 在其最新版本“TPM 2.0 庫規范修訂版 1.59”中解決了這些新出現的攻擊和漏洞,該版本為以前發布的 TPM 規范添加了關鍵的新功能和必要的更新。此最新版本的 TPM 2.0 規范為開發人員和制造商提供了在產品開發和整個生命周期中保護設備的最佳機會。

物聯網保護的重要性

隨著智能冰箱或嬰兒監視器等日常用品的使用增加,被黑客入侵的風險越來越大。即使是看似簡單的連接設備也可以訪問存儲在其網絡上的大量個人數據,使其成為攻擊者的誘人目標。這意味著必須適當保護物聯網設備。

2017年的NotPetya惡意軟件攻擊凸顯了保護物聯網系統的重要性。全球航運和物流公司馬士基受到嚴重影響,而全球其他組織的損失總計100億美元。

TCG提供答案

TPM 提供必要的保護,已經可以在大量設備中找到。它們采用由安全加密處理器組成的芯片形式,主要通過啟動或身份驗證為整個系統提供基于硬件的安全性。

最新的TPM 2.0規范可以進一步用于對抗網絡攻擊,從而在整個生命周期內為設備和系統提供安全性。在以前的開發的基礎上,此修訂版包含對授權機制的增強,以確保TPM的安全性和完整性,并擴展其對新應用程序的可用性,從而可以構建更多平臺規范。它還簡化了 TPM 的管理,支持其他加密算法,并提供額外的功能來提高 TPM 服務的安全性。

面向未來的功能是關鍵

為了保護現在和未來的設備,TCG 還開發了新功能作為此版本的一部分。

經過身份驗證的倒數計時器(ACT)將成為物聯網軟件和系統(包括TPM)安全性不可或缺的一部分,方法是重新獲得對受感染機器的控制。對于使 TPM 能夠控制設備電源的未來體系結構,它可以將 TPM 轉換為重新啟動受損設備的活動組件。這對于遠程托管的設備特別有益,TPM ACT 的配置在平臺達到零時重新啟動平臺。如果云管理服務將設備確定為正常,則可以使用相同的云以加密方式創建票證,從而為 ACT 增加更多時間,從而防止不必要地重新啟動正常運行的系統。但是,如果系統被視為受感染,則它將不會遵循指令開始恢復,也無法獲得延遲達到零的票證。最終,ACT 達到零并強制重新啟動,啟動固件可以從中啟動恢復。

為了使更多人能夠使用 TPM,新的 x509Certify 命令簡化了對加密中 TPM 函數的訪問。這允許 TPM 使用內部密鑰通過使用 x509 證書對其進行簽名來對其他密鑰進行聲明。它允許那些更熟悉 x509 和不太熟悉 TPM 的人與他們一起工作,以及與另一方的安全通信。

另一個功能是附加組件 API 命令,它有助于將 TPM 機密安全地傳輸到外部附加設備,例如硬件安全模塊 (HSM) 或其他自加密設備。通過這種方式,TPM 2.0 授權機制可以與 HSM 的性能功能相結合。包括對對稱分組密碼 MAC 和 AES CMAC 的增強支持,有助于將 TPM 和低功能設備與加密無縫集成。

TPM 2.0 規范的未來

TCG不斷努力擴大其規范,以確保網絡安全生態系統在打擊網絡攻擊方面保持強大。由于TPM 2.0規范為開發人員和制造商提供了必不可少的工具,TCG將在今年晚些時候通過國際標準化組織提交其最新修訂版,成為全球標準。此前,TPM 2.0 庫規范在 2015 年獲得了 ISO/IEC 11889:2015 這一地位,并在保護數十億物聯網設備方面取得了巨大成功。

審核編輯:郭婷

-

處理器

+關注

關注

68文章

19920瀏覽量

235721 -

物聯網

+關注

關注

2931文章

46306瀏覽量

393534

發布評論請先 登錄

請問如何在iMX8ULP dts中配置TPM的時鐘源?

利用FPGA實現USB 2.0通信接口

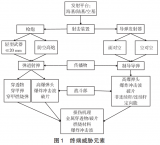

航空發動機面臨的終端威脅作用機理及威脅模式解析

TPM:企業設備管理的卓越策略

利用TPM 2.0規范戰勝網絡威脅的興起

利用TPM 2.0規范戰勝網絡威脅的興起

評論