美國國家安全局 (NSA) 的機密商業解決方案 (CSfC) 計劃使集成商能夠利用兩個不同的 CSfC 批準的商用現貨 (COTS) 組件來保護靜態或傳輸中的機密數據。在引入 CSfC 之前,具有分類數據要求的程序必須開發或使用現有的 Type-1 解決方案。

滿足機密數據要求的 1 類解決方案引入了各種受控加密項目要求(例如,特定于部隊的處理、跟蹤、報告和保護要求);它們還需要分類設施/員工進行實施和集成。Type-1也有自己的認證流程,這增加了進度和成本壓力,如果你以前從未完成過它,絕對是一個需要克服的一大障礙。雖然在許多情況下,傳統的 Type-1 解決方案可能是唯一可行的方法,但在某些情況下,分類商業解決方案 (CSfC) 計劃提供了一種替代方案,使集成商能夠利用商業成本、性能和其他優勢。

CSfC 產品列表中的大多數已批準組件都專注于保護傳輸中的數據。這些組件通常專注于使用相互嵌套的多個VPN[虛擬專用網絡]。

通過威脅枚舉暗示(但不是必需的)這兩個組件由不同的供應商提供。但是,這兩個組件都由單個供應商提供,通常具有單獨的開發/集成團隊和加密組件,這是有既定的先例。

用于保護靜態數據的組件較少,并且大多數注冊的組件都是特定于應用程序或平臺的。它們通常不打算用作通用解決方案。

通往 CSfC 的道路

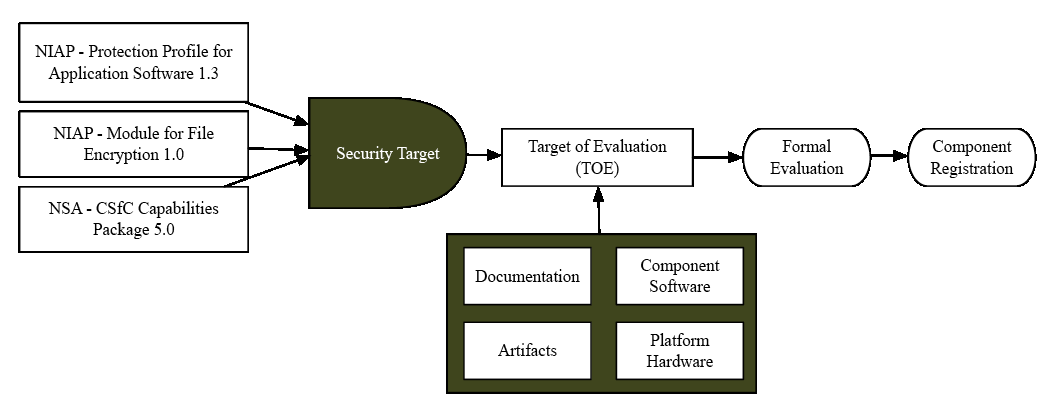

對于要添加到 CSfC 組件列表的組件,有必要進行類似于 Type-1 解決方案的認證工作。通常,認證需要符合一個或多個國家信息保障伙伴關系 (NIAP) 保護配置文件,符合 NSA CSfC 功能包 (CP),并向 NSA 注冊組件(圖 1)。要實現對保護配置文件的合規性,需要使用經認可的實驗室來執行 NIAP/通用標準測試。

[圖1 |組件認證 – 文件加密。

實驗室的選擇將部分決定認證和認可過程需要多長時間。此外,NSA CSfC CP 用于限制和/或加強保護配置文件要求(通常這些與算法選擇的特定要求有關,主要符合 NSA Suite B 和 NIST 指南)。例如,NSA CSfC CP 指定密鑰大小的最小值以及用于加密和身份驗證的特定算法/模式。CP 提供最低閾值和客觀閾值。

作為認證過程的一部分,組件中使用的加密算法/實現必須作為聯邦信息處理標準 (FIPS) 140/ACVP 模塊或國家信息保障伙伴關系 (NIAP) 測試的一部分進行驗證。通常,將其作為 FIPS 模塊的一部分執行更具成本效益。FIPS 和 NIAP 都要求在加密模塊初始化/開機期間和使用前完成各種自檢和已知答案測試,這可以指導加密驗證的發生位置。

將組件添加到批準的產品列表后,受信任的集成商即可將其用作 CSfC 解決方案的一部分。受信任的集成商還必須在 NSA 注冊和認證;集成商的認證過程就像組件本身一樣。應該注意的是,產品通常不能添加到批準的產品列表中,至少在它已進入NIAP的正式測試之前。

組件的認證在需要維護之前有效期為兩年。組件進入維護時段后,可以在必須從“原點”重新啟動之前續訂認證。此外,可以通過更新 NIAP 證書來進行與安全無關的更改,例如添加其他處理器和某些硬件/操作系統 (OS) 級別的更改,而無需進行額外的正式評估。這些是所謂的“供應商確認”更改,并且需要與安全無關。如果需要與安全相關的更改,則必須使用增量認證和更新過程。

集成 CSfC 組件

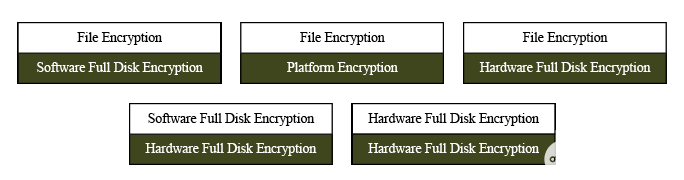

經批準的 CSfC 系統在一個經批準的配置中使用兩個不同的組件(圖 2)。

[圖2 |批準的配置。

為了獲得批準的 CSfC 解決方案,需要使用集成 CSfC 解決方案兩層的可信集成商。這種集成的一個更微妙的點是提供與兩個組件的交互和集成級別,特別是與為兩個層提供授權因素相關的組件。授權因素使系統的授權用戶能夠“解鎖”每個層的加密密鑰。每個層或組件都必須使用唯一的授權因素,這使得集成在大多數情況或環境中具有挑戰性。

根據靜態數據解決方案的使用方式,可能需要在預引導環境中進行此級別的集成。授權和身份驗證保護配置文件中的某些特定要求(特別是軟件全磁盤加密)隱式假定此方案。

這是怎么回事?

讓我們看一些常見問題:

開源解決方案可以認證嗎?

保護配置文件或 NSA 功能包中的任何內容均不禁止它。事實上,大多數靜態數據或傳輸中的數據解決方案都基于開源軟件,經過修改以滿足保護配置文件和 CP。真正的障礙是認證成本,并且需要解決非常具體的需求,這對于非專用解決方案來說可能是一個挑戰。

何時將組件添加到批準的組件列表中?

組件在進入正式測試并等待最終認證文件授予后,有資格添加到批準的組件列表中。

實現 CSfC 的時間表是什么?

假設在組件級別沒有新的開發或定制,則根據實驗室在特定保護配置文件和解決方案空間方面的經驗,將需要三到六個月的時間。預計各個組件的集成需要一到六個月的時間,這主要取決于供應商和集成工作的復雜性。

您是否必須認證專用解決方案?

不。可以認證滿足或超過保護配置文件要求的預先存在的非專用組件;但是,這確實會改變某些操作的執行方式,并且可能需要與認證實驗室進行一些來回討論,才能找到滿足保護配置文件要求的解決方案,同時又不會降低組件的整體安全性。保護配置文件假定特定的用例/場景,因此在沒有專門構建的解決方案的情況下很難滿足所有要求(保護配置文件的文字)。

認證更新

由風河技術保護和網絡安全組織Star Lab開發的Wind River Titanium Security Suite for Linux的兩個組件目前正在接受NIAP認證,用于通用靜態數據場景:FortiFS基于文件的靜態數據加密和FortiFDE(軟件)全磁盤加密(包括授權和身份驗證)。

FortiFS 和 FortiFDE 不打算一起使用以提供 CSfC 保護層;但是,來自同一供應商的類似解決方案一起使用有一些先例(Curtiss-Wright 開發和認證的解決方案就是這種情況)。這些解決方案旨在為程序提供不同的基于 Linux 的選項,以滿足其靜態 CSfC 數據要求

審核編輯:郭婷

-

處理器

+關注

關注

68文章

19896瀏覽量

235234 -

操作系統

+關注

關注

37文章

7152瀏覽量

125592

發布評論請先 登錄

硬件設備的開機密鑰:電路設計深度解析

7大常見電機密封缺陷,這臺儀器為何能全部揪出?

機密商業解決方案保護靜態或傳輸中的機密數據

機密商業解決方案保護靜態或傳輸中的機密數據

評論