安全漏洞是致命的,但在設計中采用防范措施,如將安全相關硬件隔離到“信任區(qū)”,可約束從該區(qū)域外對內(nèi)容的訪問,還可持續(xù)監(jiān)控溫度和電壓的變化。

信任區(qū)是建立IoT安全的基石

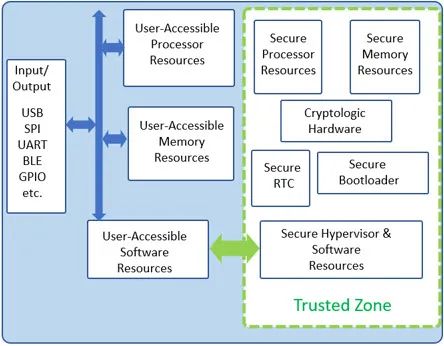

在安全防范措施中,系統(tǒng)分區(qū)時將安全相關硬件、軟件和數(shù)據(jù)隔離到“信任區(qū)”中,嚴格約束所有從外部區(qū)域?qū)π湃蝺?nèi)容的訪問。不安全的軟件無法直接訪問安全資源。信任區(qū)隔離安全相關的微控制器單元(MCU)硬件、軟件與外部設備(圖1)。

圖1:一般安全嵌入式系統(tǒng)構架必須隔離安全相關的MCU硬件、軟件和外部設備。(圖源:作者)

信任區(qū)內(nèi)

安全啟動和安全下載

若攻擊者成功欺騙嵌入式系統(tǒng)將假代碼視為真代碼接受,則所有數(shù)據(jù)都會丟失。所有代碼必須驗證為可信代碼。設備制造期間,在工廠生成公/私鑰對。公鑰儲存在MCU的安全位置,通常位于一次編程(OTP)存儲器中。MCU在開機啟動或接收下載內(nèi)容時,會對照密鑰驗證代碼,拒絕不一致的代碼。

硬件加速器

實施高級加密標準(AES)、Rivest–Shamir–Adleman公鑰密碼系統(tǒng)(RSA)或橢圓曲線Diffie-Hellman(ECDH)算法都需要密集計算,因此,安全嵌入式系統(tǒng)中的微控制器通常都包含硬件加速器,以加快日常密碼運算的速度。然后,MCU中的專用指令下達給加速器,以執(zhí)行諸如AES加密和解密等功能。

安全的實時時鐘(RTC)

安全的實時時鐘(RTC)通過在時鐘設置中禁用系統(tǒng)運行來防止黑客篡改。此功能通常與監(jiān)控設備結合在一起,可持續(xù)檢查系統(tǒng)電壓,一旦主電源斷電立即切換至備用電池;若備用電池電壓下降,監(jiān)控器將發(fā)出篡改事件信號。

真隨機數(shù)發(fā)生器(TRNG)

安全系統(tǒng)中的隨機數(shù)至關重要,用于生成隨機的密碼密鑰,從而實現(xiàn)安全的數(shù)據(jù)傳輸。軟件算法可生成較長的偽隨機序列。但它是固定不變的,因此易于受到攻擊。所以,安全的微控制器應配置硬件真隨機數(shù)發(fā)生器(TRNG),以生成無法預測的輸出。TRNG的歷史頗為精彩——早期源自蠟團的線上TRNG的數(shù)字通過蠟燈生成,但現(xiàn)代化的發(fā)生器采用熱噪聲或幾個自由運行振蕩器之間的互動作為隨機源。

溫度和電壓監(jiān)控

在側信道攻擊中,通過對物理硬件參數(shù)進行測量和分析來獲取系統(tǒng)或芯片的加密運行并提取保密的密鑰。例如,巨大的溫度和電壓變化可能被用來實施硬件攻擊。若系統(tǒng)電壓中斷,片上環(huán)境監(jiān)控器會切換到備用電池,同時私鑰歸零。

為IoT應用實施信任區(qū)

為嵌入式物聯(lián)網(wǎng)(IoT)應用實施信任區(qū)有好幾種方法。其中一種方法就是使用外部設備來替代或增強MCU的安全性能,并提供構建其他安全相關特性所需的信任安全區(qū)。外部設備還能將安全組件與復雜的MCU或內(nèi)存保護單元(MPU)硬件隔離開來,使其更容易保護信任區(qū)免受安全相關的故障與攻擊。Microchip ATECC608A就是一款理想的安全設備,能夠支持并增強任何基于MPU或MCU的IoT應用。

Microchip ATECC608A作為IoT的信任區(qū)

Microchip ATECC608A占位尺寸極小,可滿足IoT應用的關鍵安全要求,不僅功耗極低,具有易于連接的接口,而且在寬電壓范圍內(nèi)只需一個GPIO。作為一種“不可知的”設備,該器件能與各種MPU和MCU器件搭配使用。ATECC608A甚至能為極強健的IoT應用提供所有安全和加密功能,而且占位面積極小。其中一些高級功能包括:

可儲存16個密鑰、證書或數(shù)據(jù)的安全硬件密鑰存儲

硬件支持非對稱簽名、驗證和密鑰協(xié)議,采用ECDSA(FIPS186-3橢圓曲線數(shù)字簽名)算法

ECDH:FIPS SP800-56A橢圓曲線Diffie-Hellman

支持NIST標準P256橢圓曲線

支持SHA-256與AES-128

支持安全啟動

Ephemeral臨時密鑰生成

隨機數(shù)生成(RNG),符合FIPS 800-90 A/B/C

兩個高耐久性單調(diào)計數(shù)器

保證唯一的72位序列號

ATEC608A有三種不同的型號,每一種都預設有基本功能,以便更加輕松地支持常見安全應用。三種型號如下:

ATECC608A Trust&GO型號,優(yōu)化用于基于TLS的網(wǎng)絡安全認證。該器件預先配置并提供默認指紋證書及密鑰。配置與證書鎖定在機器中,無法更改。云基礎設施不需要通過證書頒發(fā)機構來驗證指紋證書,極大地簡化了實施與部署工作。ATECC608A-TNGTLS集成的其他重要功能包括AES128硬件加速器、基于硬件的加密密鑰存儲以及密碼對策,消除了與軟件缺陷有關的潛在安全攻擊。ATECC608A Trust&Go器件兼容AWS IoT多賬號注冊構架。

ATECC608A TrustFLEX型號,優(yōu)化用于基于TLS的網(wǎng)絡安全認證。該器件預先配置為安全器件,其用途比設備對云安全認證Trust&GO型號更多。云基礎設施,不論是公共網(wǎng)絡還是私有網(wǎng)絡,均可實施基于口令的認證或客戶證書認證(傳統(tǒng)PKI型號)。它提供的預構架實施可用于額外認證、固件驗證、安全啟動協(xié)助、密鑰輪替等功能。ATECC608A TrustFlex型號兼容AWS IoT、Microsoft Azure、Google Cloud Platform以及一般Transport Layer Security(TLS)網(wǎng)絡,具有用于WolfSSL、mBedTLS和CycloneSSL的代碼示例。

ATECC608A TrustCUSTOM型號是完全可根據(jù)應用進行定制的安全組件,可滿足超出Trust&GO和TrustFLEX用例的安全要求。

Microchip ATECC608A用DM320118開發(fā)套件

為加速基于ATECC608A應用的開發(fā),Microchip提供了DM320118開發(fā)套件。該套件包含全部三種型號的ATECC608A器件,以及一個用于應用開發(fā)的板載MCU(ATSAMD21)(圖2)。該套件使用USB端口下載和調(diào)試應用代碼。三個型號的ATECC608A器件共享一個I2C總線,控制以信任安全區(qū)為特色的MCU。

圖2:ATECC608A與框圖(圖源:Microchip)

有眾多軟件工具可幫助開發(fā)人員創(chuàng)建針對套件的應用項目:

Microchip CryptoAuthentication信任平臺包含用于常見用途的各種示例、配置器以及培訓資料。

CryptoAuthLib使得與Microchip的CryptoAuthentication器件搭配使用簡單直接。CryptoAuthLib設計支持硬件抽象層(HAL),以便更輕松地擴展到其他微控制器。

MPLABX IDE是一款可在Windows、macOS和Linux 環(huán)境下運行的集成開發(fā)環(huán)境(IDE)。這些工具可利用板載SAM D21微控制器開發(fā)新的嵌入式應用。該工具將自動使用板載nEDBG調(diào)試器對SAM D21微控制器進行編程。調(diào)試器也可用于將主控制器的調(diào)試信息通過COM端口傳回終端窗口。

可從貿(mào)澤產(chǎn)品頁面了解關于DM320118的詳細信息。

結語

IoT應用的強大安全性必須建立在具有安全功能的信任區(qū)的堅實基礎之上,才能保護應用避免黑客攻擊和軟件故障。Microchip ATCC608A器件及相關開發(fā)平臺可大幅加快IoT穩(wěn)健安全實施的開發(fā)速度。

審核編輯 :李倩

-

微控制器

+關注

關注

48文章

7947瀏覽量

154849 -

IOT

+關注

關注

187文章

4303瀏覽量

201730

原文標題:你的系統(tǒng)安全嗎?考驗IoT信任區(qū)的時候來了!

文章出處:【微信號:貿(mào)澤電子,微信公眾號:貿(mào)澤電子】歡迎添加關注!文章轉(zhuǎn)載請注明出處。

發(fā)布評論請先 登錄

芯盾時代新一代零信任防護體系筑牢智能時代安全基座

Claroty SRA 支持零信任安全架構,保護擴展物聯(lián)網(wǎng) (XIoT)

易安聯(lián)完成C1輪融資,加速領跑國內(nèi)零信任安全市場化

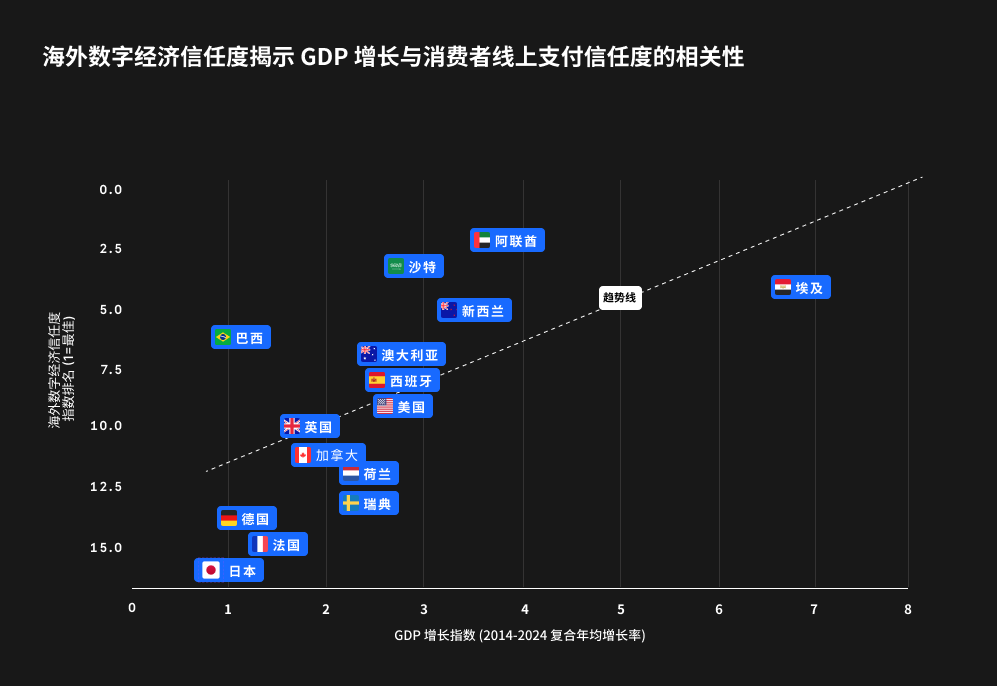

海外數(shù)字經(jīng)濟信任度報告正式發(fā)布,首度揭示消費者數(shù)字支付信任度與GDP增長的正相關性

龍芯主板是安全可信基石,可守護信息資產(chǎn)

芯盾時代解決方案守護企業(yè)數(shù)據(jù)安全

DEKRA德凱推出Digital Trust Service數(shù)字信任服務

借助Qorvo QPG6200簡化物聯(lián)網(wǎng)設備安全設計

芯盾時代中標寶雞市金臺醫(yī)院零信任安全認證網(wǎng)關

簡單認識芯盾時代零信任業(yè)務安全平臺

純凈IP:構建可信網(wǎng)絡環(huán)境的基石

電力場效應管的安全工作區(qū)

在設計中使用MOSFET安全工作區(qū)曲線

信任區(qū)是建立IoT安全的基石

信任區(qū)是建立IoT安全的基石

評論