物聯網已經成為主流,我們需要新的縮略語來區分醫療(IoM T)和工業(IIoT)連接設備與消費者門鈴、安全攝像機、氣象站、網球拍和已經是流媒體數據的尿布。 國際數據中心估計,在2019年,隨著我們邁向工業4.0的宏偉愿景,大約有2000億$用于工業IoT模塊和傳感器。

想法是,我們現在進入第四次工業革命(蒸汽動力和電力已經讓位于計算機為第三次工業革命)。 這一宏偉愿景的一部分是,智能、連接、機器學習動力的機器,可以配置、監控、改進和診斷自己,成為從工廠到汽車和城市的一切的一部分。

如果你想從談論一切的未來拉回到僅僅是制造和生產方面,那就是工業4.0。 然后是邊緣計算;在將大量計算從服務器機房移到云上之后,我們現在可以將最具時間敏感性的計算推到機器旁邊,回到云上進行分析和建模,從而使本地計算具有如此針對性。

不管我們怎么稱呼它,當IoT設備控制藥物泵、制造操作、車隊管理和電網時,你希望它們是安全的。

防火墻不會幫你的。 在2018年上半年,卡巴斯基IoT蜂窩察覺到1200萬次針對IoT設備的攻擊來自69.000個IP地址。 在2019年上半年,多達1.05億次攻擊,來自276,000個獨特的IP地址。 您是否計劃阻止所有惡意IP地址?

自調制解調器和后來的智能手機在辦公室外正常工作以來,周邊防火墻作為保護設備的方法一直沒有意義,就像圍墻城堡有點過時一樣。 遠程連接策略是一種試圖迫使每個人通過吊橋,在那里你可以查看他們和他們的身份證。 有條件的訪問政策就像把一個非常有經驗的人放在大門上:即使識別文件被偷或偽造得很好,他們也會尋找可疑的行為,比如以不可能的速度來到這里,或者從來沒有來過這里,而是要求直接去塔樓里的房間,把寶藏放進去。

一旦你進入了墻壁,你就需要對每個系統執行訪問策略,每個房間都有另一個吊橋,因為防火墻只能檢查從外部進入的“南北”流量,而不是在網絡反彈的“東西”流量。

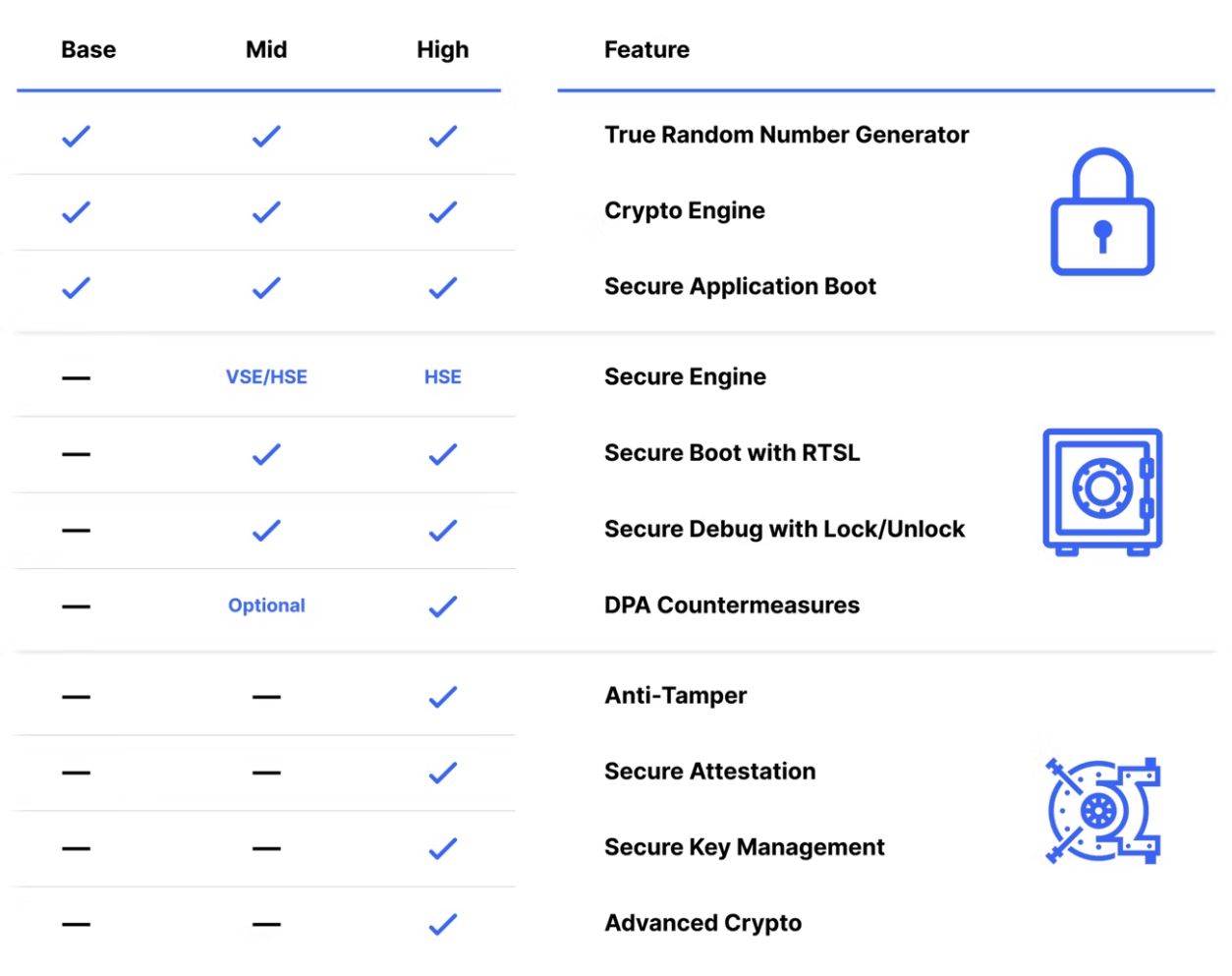

回火網絡具有它所稱的虛擬氣隙防火墻,它用存儲在安全硬件中的加密標識取代IP地址。 這是物聯網安全的許多方法之一。 GD(負責大部分SIM的公司)建議使用eSIM作為身份。 思科邊緣情報承諾異常檢測-通過分析網絡流量發現受損的物聯網設備。 微軟有Azure IoT服務,使用Azure ActiveDirectory進行身份和設備管理(包括更新設備,這是今天很少發生的事情,使用Windows更新內容分發網絡)。 它還擁有Azure Sphere,這是一個硬件平臺,用于構建具有自定義Linux發行版的設備和由高通、NXP和其他硬件供應商拾取的安全微控制器單元。

ARM——它的嵌入式處理器在物聯網設備中得到了廣泛的應用——正在為物聯網設備中使用的芯片添加一個信任的硬件根,它可以在設備部署后阻止調試器訪問;這種生命周期保護是一種很好的方法,可以為開發人員提供強大的工具來構建黑客無法用來入侵的系統。

在這些保護之前,您還可以對IoT硬件采取一些更簡單的預防措施:確保設備從未安裝默認密碼,并為每個IoT設備使用強標識,因此它只能與控制或發送數據的系統通信。 物聯網設備有時被攻擊作為進入您的網絡的一種方式,因此限制特權管理帳戶,并從基本身份驗證和密碼轉移到MFA和生物識別或硬件令牌。

-

傳感器

+關注

關注

2567文章

53025瀏覽量

767763 -

機器學習

+關注

關注

66文章

8505瀏覽量

134667 -

工業4.0

+關注

關注

48文章

2054瀏覽量

120763

發布評論請先 登錄

物聯網藍牙模塊有哪些優勢?

物聯網工程師為什么要學Linux?

ESP32-C3FH4:高性能物聯網芯片的卓越之選,智能門鎖安防等應用

物聯網設備和應用的安全性

為什么選擇蜂窩物聯網

物聯網就業有哪些高薪崗位?

如何實現 HTTP 協議的安全性

電池的安全性測試項目有哪些?

物聯網的安全性很差是時候采取不同的方法了

物聯網的安全性很差是時候采取不同的方法了

評論