BKL(Big Kernel Lock)

BKL即全局內核鎖,也稱大內核鎖,它是一個全局自旋鎖。大內核鎖也是用來保護臨界區資源的,避免出現多個處理器上的進程同時訪問同一區域,整個內核中只有一個大內核鎖。

BKL是一個名為kernel_flag的自旋鎖,持有該鎖的進程仍可以睡眠,當睡眠時持有的鎖將被自動釋放,該進程被喚醒時重新持有該鎖。Linux允許一個進程可以遞歸的持有BKL,BKL是一個遞歸鎖。

它的設計思想是,一旦某個內核路徑獲取了這把鎖,那么其他所有的內核路徑都不能再獲取到這把鎖。自旋鎖加鎖的對象一般是一個全局變量,大內核鎖加鎖的對象是一段代碼,里面可能包含多個全局變量。那么他帶來的問題是,雖然A只需要互斥訪問全局變量a,但附帶鎖了全局變量b,從而導致B不能訪問b了

mutex(互斥鎖)

/linux/include/linux/mutex.h

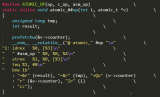

47struct mutex {

48

49 atomic_t count;

50 spinlock_t wait_lock;

51 struct list_head wait_list;

52#ifdef CONFIG_DEBUG_MUTEXES

53 struct thread_info *owner;

54 const char *name;

55 void *magic;

56#endif

57#ifdef CONFIG_DEBUG_LOCK_ALLOC

58 struct lockdep_map dep_map;

59#endif

60};

一、作用及訪問規則:

互斥鎖主要用于實現內核中的互斥訪問功能。內核互斥鎖是在原子API之上實現的,但這對于內核用戶是不可見的。對它的訪問必須遵循一些規則:同一時間只能有一個任務持有互斥鎖,而且只有這個任務可以對互斥鎖進行解鎖。互斥鎖不能進行遞歸鎖定或解鎖。一個互斥鎖對象必須通過其API初始化,而不能使用memset或復制初始化。一個任務在持有互斥鎖的時候是不能結束的。互斥鎖所使用的內存區域是不能被釋放的。使用中的互斥鎖是不能被重新初始化的。并且互斥鎖不能用于中斷上下文。但是互斥鎖比當前的內核信號量選項更快,并且更加緊湊,因此如果它們滿足您的需求,那么它們將是您明智的選擇。

二、各字段詳解:

1、atomic_t count; --指示互斥鎖的狀態:1沒有上鎖,可以獲得;0被鎖定,不能獲得;負數被鎖定,且可能在該鎖上有等待進程初始化為沒有上鎖。

2、spinlock_t wait_lock;--等待獲取互斥鎖中使用的自旋鎖。在獲取互斥鎖的過程中,操作會在自旋鎖的保護中進行。初始化為為鎖定。

3、struct list_head wait_list;--等待互斥鎖的進程隊列。

四、操作:

1、定義并初始化:

struct mutex mutex;

mutex_init(&mutex);

79# define mutex_init(mutex) \

80do { \

81 static struct lock_class_key __key; \

82 \

83 __mutex_init((mutex), #mutex, &__key); \

84} while (0)

42void

43__mutex_init(struct mutex *lock, const char *name, structlock_class_key *key)

44{

45 atomic_set(&lock-》count, 1);

46 spin_lock_init(&lock-》wait_lock);

47 INIT_LIST_HEAD(&lock-》wait_list);

48

49 debug_mutex_init(lock, name, key);

50}

直接定于互斥鎖mutex并初始化為未鎖定,己count為1,wait_lock為未上鎖,等待隊列wait_list為空。

2、獲取互斥鎖:

(1)具體參見linux/kernel/mutex.c

void inline __sched mutex_lock(struct mutex *lock)

{

might_sleep();

__mutex_fastpath_lock(&lock-》count,__mutex_lock_slowpath);

}

獲取互斥鎖。實際上是先給count做自減操作,然后使用本身的自旋鎖進入臨界區操作。首先取得count的值,再將count置為-1,判斷如果原來count的值為1,也即互斥鎖可以獲得,則直接獲取,跳出。否則進入循環反復測試互斥鎖的狀態。在循環中,也是先取得互斥鎖原來的狀態,再將其置為-1,判斷如果可以獲取(等于1),則退出循環,否則設置當前進程的狀態為不可中斷狀態,解鎖自身的自旋鎖,進入睡眠狀態,待被在調度喚醒時,再獲得自身的自旋鎖,進入新一次的查詢其自身狀態(該互斥鎖的狀態)的循環。

(2)具體參見linux/kernel/mutex.c

int __sched mutex_lock_interruptible(struct mutex *lock)

{

might_sleep();

return __mutex_fastpath_lock_retval(&lock-》count,__mutex_lock_interruptible_slowpath);

}

和mutex_lock()一樣,也是獲取互斥鎖。在獲得了互斥鎖或進入睡眠直到獲得互斥鎖之后會返回0。如果在等待獲取鎖的時候進入睡眠狀態收到一個信號(被信號打斷睡眠),則返回_EINIR。

(3)具體參見linux/kernel/mutex.c

int __sched mutex_trylock(struct mutex *lock)

{

return __mutex_fastpath_trylock(&lock-》count,

__mutex_trylock_slowpath);

}

試圖獲取互斥鎖,如果成功獲取則返回1,否則返回0,不等待。

3、釋放互斥鎖:

具體參見linux/kernel/mutex.c

void __sched mutex_unlock(struct mutex *lock)

{

__mutex_fastpath_unlock(&lock-》count,__mutex_unlock_slowpath);

}

釋放被當前進程獲取的互斥鎖。該函數不能用在中斷上下文中,而且不允許去釋放一個沒有上鎖的互斥鎖。

4.void mutex_destroy(struct mutex *lock) --清除互斥鎖,使互斥鎖不可用

用mutex_destroy()函數解除由lock指向的互斥鎖的任何狀態。在調用執行這個函數的時候,lock指向的互斥鎖不能在被鎖狀態。儲存互斥鎖的內存不被釋放。

返回值--mutex_destroy()在成功執行后返回零。其他值意味著錯誤。在以下情況發生時,函數失敗并返回相關值。

EINVAL 非法參數

EFAULT mp指向一個非法地址。

5.static inline int mutex_is_locked(struct mutex *lock)--測試互斥鎖的狀態

這個調用實際上編譯成一個內聯函數。如果互斥鎖被持有(鎖定),那么就會返回1;否則,返回0。

五、使用形式:

struct mutex mutex;

mutex_init(&mutex);

。。。

mutex_lock(&mutex);

。。。

mutex_unlock(&mutex);

順序鎖

順序鎖為寫者賦予更高的優先級,寫者永遠不會等待讀者。缺點是讀者有時不得不讀多次數據以獲取正確的結果。

順序鎖的數據結構中除了有spinlock外,還有一個順序號。如果成功獲得鎖,順序鎖的順序號會加1,以便讀者能夠檢查出是否在讀期間有寫者訪問過。讀者在讀取數據前后兩次讀順序值,如果兩次值不相同,則說明讀取期間有新的寫者操作過數據了,那么本次讀取就是無效的。

典型使用:

讀端:

do {

seqnum = read_seqbegin(&seqlock_a);

//讀操作代碼塊

。。.

} while (read_seqretry(&seqlock_a, seqnum));

寫端:

spin_lock(&lock);

write_seqlock(&seqlock_a)

。。.

write_sequnlock(&seqlock_a)

spin_unlock(&lock);

寫者通過調用write_seqlock()和write_sequnlock()獲取和釋放順序鎖。write_seqlock()函數獲取seqlock_t數據結構中的自旋鎖,然后使順序計數器sequence加1;write_sequnlock()函數再次增加順序計數器sequence,然后釋放自旋鎖。這樣可以保證寫者在整個寫的過程中,計數器sequence的值是奇數,并且當沒有寫者在改變數據的時候,計數器的值是偶數。

read_seqbegin()返回順序鎖的當前順序號;如果局部變量seq的值是奇數(寫者在read_seqbegin()函數被調用后,正更新數據結構),或seq的值與順序鎖的順序計數器的當前值不匹配(當讀者正執行臨界區代碼時,寫者開始工作),read_seqretry()就返回1,說明本次讀取失敗,需要重新讀取 。

并不是每一種資源都可以使用順序鎖來保護。一般來說,必須在滿足下述條件時才能使用順序鎖:

1. 讀者的臨界區資源不包括被寫者修改和被讀者取值的指針,否則,寫者有可能使指針失效,讀者讀取時會產生OPPs。

2. 讀者的臨界區代碼沒有副作用。

何時使用順序鎖?

讀操作遠多于寫操作、且寫操作很緊急時使用順序鎖。

電子發燒友App

電子發燒友App

評論