隨著車(chē)聯(lián)網(wǎng)高速發(fā)展,汽車(chē)智能化、網(wǎng)聯(lián)化不斷加強(qiáng),汽車(chē)信息安全面臨著全新的挑戰(zhàn)。如果汽車(chē)沒(méi)有得到更好的安全防護(hù),受到的惡意攻擊可能增多。因此,打造更堅(jiān)固的車(chē)載信息安全防護(hù)尤為重要。

那么,汽車(chē)信息安全都面臨哪些威脅與挑戰(zhàn)呢?提升汽車(chē)抗攻擊能力的安全防護(hù)技術(shù)有哪些呢?本文將帶你全面了解智能汽車(chē)信息安全。

另外,基于航芯車(chē)規(guī)級(jí)安全芯片和通用MCU的車(chē)載應(yīng)用方案,將全方位筑牢汽車(chē)的安全防線(xiàn),為車(chē)聯(lián)網(wǎng)信息安全保駕護(hù)航。

汽車(chē)安全概述

01. 被動(dòng)安全

當(dāng)事故發(fā)生時(shí)為保護(hù)車(chē)輛及人身安全所采取的措施,如設(shè)置安全帶、安全氣囊、保險(xiǎn)杠等。

02. 主動(dòng)安全

使汽車(chē)能夠主動(dòng)采取措施,避免事故的發(fā)生。具體措施如碰撞預(yù)警、車(chē)身電子穩(wěn)定系統(tǒng)等。

03. 功能安全

當(dāng)任一隨機(jī)故障、系統(tǒng)故障或共因失效都不會(huì)導(dǎo)致正常功能操作的失效。具體措施如軟硬件冗余、錯(cuò)誤檢測(cè)等。

04. 信息安全

由于汽車(chē)網(wǎng)聯(lián)化導(dǎo)致的,外部威脅可以直接利用車(chē)內(nèi)網(wǎng)絡(luò)的軟硬件脆弱性發(fā)起攻擊,進(jìn)而導(dǎo)致車(chē)內(nèi)敏感數(shù)據(jù)泄露,或引發(fā)功能安全失效最終導(dǎo)致嚴(yán)重的道路交通事故。

面臨的信息安全威脅

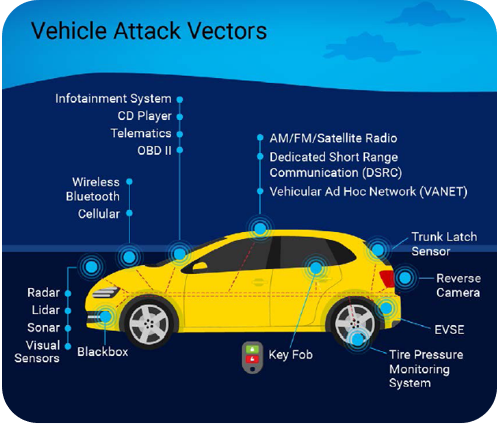

接下來(lái),將重點(diǎn)介紹汽車(chē)應(yīng)用場(chǎng)景中所面臨的信息安全威脅,共分為四大模塊:

?車(chē)載終端節(jié)點(diǎn)層安全威脅

? 網(wǎng)絡(luò)傳輸安全威脅

?云平臺(tái)安全威脅

?外部互聯(lián)生態(tài)安全威脅

01

車(chē)載終端節(jié)點(diǎn)層安全威脅

? 終端節(jié)點(diǎn)層安全威脅

? 車(chē)內(nèi)網(wǎng)絡(luò)傳輸安全威脅

? 車(chē)載終端架構(gòu)安全威脅

終端節(jié)點(diǎn)層安全威脅

01. T-BOX安全威脅

T-BOX(Telematics BOX,簡(jiǎn)稱(chēng) T-BOX)在汽車(chē)內(nèi)部扮“Modem”角色,實(shí)現(xiàn)車(chē)內(nèi)網(wǎng)和車(chē)際網(wǎng)之間的通信,負(fù)責(zé)將數(shù)據(jù)發(fā)送到云服務(wù)器。T-BOX 是實(shí)現(xiàn)智能化交通管理、智能動(dòng)態(tài)信息服務(wù)和車(chē)輛智能化控制不可或缺的部分。某種程度上來(lái)說(shuō),T-BOX 的網(wǎng)絡(luò)安全系數(shù)決定了汽車(chē)行駛和整個(gè)智能交通網(wǎng)絡(luò)的安全,是車(chē)聯(lián)網(wǎng)發(fā)展的核心技術(shù)之一。

常規(guī)條件下,汽車(chē)消息指令在 T-BOX 內(nèi)部生成,并且在傳輸層面對(duì)指令進(jìn)行加密處理,無(wú)法直接看到具體信息內(nèi)容。但惡意攻擊者通過(guò)分析固件內(nèi)部代碼能夠輕易獲取加密方法和密鑰,實(shí)現(xiàn)對(duì)消息會(huì)話(huà)內(nèi)容的破解。從而對(duì)協(xié)議傳輸數(shù)據(jù)進(jìn)行篡改,進(jìn)而可以修改用戶(hù)指令或者發(fā)送偽造命令到 CAN 控制器中,實(shí)現(xiàn)對(duì)車(chē)輛的本地控制與遠(yuǎn)程操控。

02. IVI 安全威脅

車(chē)載信息娛樂(lè)系統(tǒng)(In-Vehicle Infotainment,簡(jiǎn)稱(chēng) IVI),是采用車(chē)載專(zhuān)用中央處理器,基于車(chē)身總線(xiàn)系統(tǒng)和互聯(lián)網(wǎng)服務(wù)形成的車(chē)載綜合信息娛樂(lè)系統(tǒng)。

攻擊者既可以借助軟件升級(jí)的特殊時(shí)期獲得訪(fǎng)問(wèn)權(quán)限進(jìn)入目標(biāo)系統(tǒng),也可以將 IVI從目標(biāo)車(chē)上“拆”下來(lái),分解 IVI 單元連接,通過(guò)對(duì)電路、接口進(jìn)行逆向分析獲得內(nèi)部源代碼。

2016 年寶馬車(chē)載娛樂(lè)系統(tǒng) ConnectedDrive 所曝出的遠(yuǎn)程操控 0day 漏洞里,其中就包含會(huì)話(huà)漏洞,惡意攻擊者可以借助這個(gè)會(huì)話(huà)漏洞繞過(guò) VIN(車(chē)輛識(shí)別號(hào))會(huì)話(huà)驗(yàn)證獲取另一用戶(hù)的 VIN,然后利用 VIN 接入訪(fǎng)問(wèn)編輯其他用戶(hù)的汽車(chē)設(shè)置。

03. 終端升級(jí)安全威脅

智能網(wǎng)聯(lián)汽車(chē)需要通過(guò) OTA 升級(jí)的方式來(lái)增強(qiáng)自身安全防護(hù)能力。但OTA 升級(jí)過(guò)程中也面臨著各種威脅風(fēng)險(xiǎn),包括:

(1)升級(jí)過(guò)程中,篡改升級(jí)包控制系統(tǒng),或者升級(jí)包被分析發(fā)現(xiàn)安全漏洞;

(2)傳輸過(guò)程中,升級(jí)包被劫持,實(shí)施中間人攻擊;

(3)生成過(guò)程中,云端服務(wù)器被攻擊,OTA 成為惡意軟件源頭。

另外 OTA 升級(jí)包還存在被提權(quán)控制系統(tǒng)、ROOT 設(shè)備等隱患。

因此車(chē)載終端對(duì)更新請(qǐng)求應(yīng)具備自我檢查能力,應(yīng)能夠及時(shí)聲明自己身份和權(quán)限,也就是對(duì)設(shè)備端合法性進(jìn)行認(rèn)證。同時(shí),升級(jí)操作應(yīng)能正確驗(yàn)證服務(wù)器身份,識(shí)別出偽造服務(wù)器。升級(jí)包在傳輸過(guò)程中,應(yīng)借助報(bào)文簽名和加密等措施防篡改、防偽造。如果升級(jí)失敗,系統(tǒng)要能夠自動(dòng)回滾,以便恢復(fù)至升級(jí)前的狀態(tài)。

04. 車(chē)載 OS 安全威脅

車(chē)載電腦系統(tǒng)常采用嵌入式 Linux、QNX、Android等作為操作系統(tǒng),由于操作系統(tǒng)代碼龐大且存在不同程度的安全漏洞,操作系統(tǒng)自身的安全脆弱性將直接導(dǎo)致業(yè)務(wù)應(yīng)用系統(tǒng)的安全智能終端面臨被惡意入侵、控制的風(fēng)險(xiǎn)。

一些通用的應(yīng)用程序如 Web Server 程序、FTP 服務(wù)程序、E-mail 服務(wù)程序、瀏覽器和 Office 辦公軟件等自身的安全漏洞及由于配置不當(dāng)所造成的安全隱患都會(huì)導(dǎo)致車(chē)載網(wǎng)絡(luò)整體安全性下降。

智能終端還存在被入侵、控制的風(fēng)險(xiǎn),一旦智能終端被植入惡意代碼,用戶(hù)在使用智能終端與車(chē)載系統(tǒng)互連時(shí),智能終端里的惡意軟件就會(huì)利用車(chē)載電腦系統(tǒng)可能存在的安全漏洞,實(shí)施惡意代碼植入、攻擊或傳播,從而導(dǎo)致車(chē)載電腦系統(tǒng)異常甚至接管控制汽車(chē)。

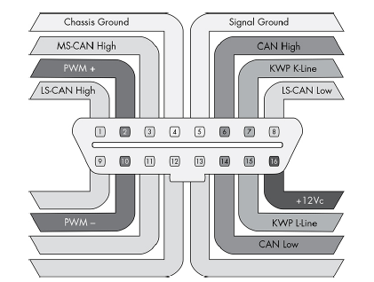

05. 接入風(fēng)險(xiǎn): 車(chē)載診斷系統(tǒng)接口(OBD)攻擊

OBD 接口是汽車(chē) ECU 與外部進(jìn)行交互的唯一接口,能夠讀取汽車(chē) ECU 的信息,汽車(chē)的當(dāng)前狀態(tài),汽車(chē)的故障碼,對(duì)汽車(chē)預(yù)設(shè)置動(dòng)作行為進(jìn)行測(cè)試,比如車(chē)窗升降、引擎關(guān)閉等;除上述基本的診斷功能之外,還可能具備刷動(dòng)力、里程表修改等復(fù)雜的特殊功能。

OBD 接口作為總線(xiàn)上的一個(gè)節(jié)點(diǎn),不僅能監(jiān)聽(tīng)總線(xiàn)上面的消息,而且還能偽造消息(如傳感器消息)來(lái)欺騙 ECU,從而達(dá)到改變汽車(chē)行為狀態(tài)的目的。通過(guò)在汽車(chē) OBD 接口植入具有無(wú)線(xiàn)收發(fā)功能的惡意硬件,攻擊者可遠(yuǎn)程向該硬件發(fā)送惡意 ECU 控制指令,強(qiáng)制讓處于高速行駛狀態(tài)下的車(chē)輛發(fā)動(dòng)機(jī)熄火、惡意轉(zhuǎn)動(dòng)方向盤(pán)等。

06. 車(chē)內(nèi)無(wú)線(xiàn)傳感器安全威脅

智能網(wǎng)聯(lián)汽車(chē)為確保其便捷性和安全性,使用了大量傳感器網(wǎng)絡(luò)通信設(shè)備。但是傳感器也存在通訊信息被竊聽(tīng)、被中斷、被注入等潛在威脅,甚至通過(guò)干擾傳感器通信設(shè)備還會(huì)造成無(wú)人駕駛汽車(chē)偏行、緊急停車(chē)等危險(xiǎn)動(dòng)作。

例如,汽車(chē)智能無(wú)鑰匙進(jìn)入系統(tǒng)(PKE),黑客可以通過(guò)尋找無(wú)線(xiàn)發(fā)射器信號(hào)規(guī)律、挖掘安全漏洞等方式著手,進(jìn)行破解,最終達(dá)到非授權(quán)條件下的開(kāi)門(mén)。2016 年就曾爆出黑客通過(guò)對(duì) PKE 無(wú)線(xiàn)信號(hào)進(jìn)行“錄制重放”的方法破解了特斯拉 Model S 車(chē)型的 PKE 系統(tǒng)。

智能網(wǎng)聯(lián)汽車(chē)也使用傳感器來(lái)檢測(cè)其他車(chē)輛和危險(xiǎn)。主要依靠雷達(dá)、激光雷達(dá)、超聲波傳感器和視覺(jué)傳感器等檢測(cè)功能。這些傳感器可能會(huì)被卡住,干擾安全響應(yīng),如自動(dòng)制動(dòng)或欺騙以呈現(xiàn)不存在的物體,這可能會(huì)導(dǎo)致車(chē)輛不必要地轉(zhuǎn)向或制動(dòng)。來(lái)自南卡羅來(lái)納大學(xué)、浙江大學(xué)和奇虎360的一組研究人員首次在特斯拉s型車(chē)靜止時(shí)演示了這些攻擊。2019年,騰訊Keen安全實(shí)驗(yàn)室在另一款S型車(chē)行駛時(shí)誤導(dǎo)了該車(chē)。

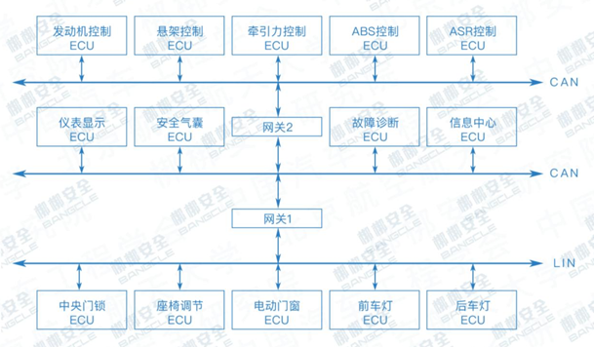

車(chē)內(nèi)網(wǎng)絡(luò)傳輸安全威脅

汽車(chē)內(nèi)部相對(duì)封閉的網(wǎng)絡(luò)環(huán)境看似安全,但其中存在很多可被攻擊的安全缺口,如胎壓監(jiān)測(cè)系統(tǒng)、Wi-Fi、藍(lán)牙等短距離通信設(shè)備,如果只采用簡(jiǎn)單校驗(yàn)的安全措施則不能抵御攻擊者針對(duì)性的傳感器信息采集、攻擊報(bào)文構(gòu)造、報(bào)文協(xié)議分析和報(bào)文重放等攻擊。

如果黑客攻入了車(chē)內(nèi)網(wǎng)絡(luò)則可以任意控制 ECU,或者通過(guò)發(fā)送大量錯(cuò)誤報(bào)文導(dǎo)致 CAN 總線(xiàn)失效,進(jìn)而致使 ECU 失效。

車(chē)載終端架構(gòu)安全威脅

現(xiàn)在每輛智能網(wǎng)聯(lián)汽車(chē)基本上都裝有五六十個(gè) ECU 來(lái)實(shí)現(xiàn)移動(dòng)互聯(lián)的不同功能,甚至是車(chē)與車(chē)之間的自由“交流”,操作系統(tǒng)生態(tài)數(shù)據(jù)的無(wú)縫交換等。因此,智能網(wǎng)聯(lián)汽車(chē)的信息安全需要考慮車(chē)載終端架構(gòu)的安全問(wèn)題。

傳統(tǒng)車(chē)載軟件僅需處理 ECU 通過(guò)傳感器或其他電控單元接收的數(shù)據(jù)即可。然而,ECU 設(shè)計(jì)之初并不具備檢測(cè)每個(gè) CAN 上傳數(shù)據(jù)包的功能,進(jìn)入智能網(wǎng)聯(lián)汽車(chē)時(shí)代后,其接收的數(shù)據(jù)不僅包含從云端下載的內(nèi)容,還有可能接收到那些通過(guò)網(wǎng)絡(luò)連接端口植入的惡意軟件,因此大大增加了智能網(wǎng)聯(lián)汽車(chē)被“黑”的風(fēng)險(xiǎn)。

02

網(wǎng)絡(luò)傳輸安全威脅

01. 認(rèn)證風(fēng)險(xiǎn)

沒(méi)有驗(yàn)證發(fā)送者的身份信息、偽造身份、動(dòng)態(tài)劫持等。

02. 傳輸風(fēng)險(xiǎn)

車(chē)輛信息沒(méi)有加密或強(qiáng)度不夠、密鑰信息暴露、所有車(chē)型使用相同的對(duì)稱(chēng)密鑰。

03. 協(xié)議風(fēng)險(xiǎn)

通信流程偽裝,把一種協(xié)議偽裝成另一種協(xié)議。

另外,在自動(dòng)駕駛情況下,汽車(chē)會(huì)按照 V2X 通信內(nèi)容判斷行駛路線(xiàn),攻擊者可以利用偽消息誘導(dǎo)車(chē)輛發(fā)生誤判,影響車(chē)輛自動(dòng)控制,促發(fā)交通事故。

03

云平臺(tái)安全威脅

01. 數(shù)據(jù)的隱私性

通過(guò)智能終端 GID 或 OBD 設(shè)備采集上傳到云平臺(tái)中的數(shù)據(jù),會(huì)涉及到車(chē)主車(chē)輛相關(guān)的私密數(shù)據(jù),如何保證車(chē)云平臺(tái)存儲(chǔ)的用戶(hù)隱私信息不被泄露。

02. 數(shù)據(jù)的完整性

數(shù)據(jù)的完整性是車(chē)聯(lián)網(wǎng)大數(shù)據(jù)研究的基礎(chǔ),如何保證存儲(chǔ)在云端的用戶(hù)數(shù)據(jù)完整性不被破壞。

03. 數(shù)據(jù)的可恢復(fù)性

用戶(hù)對(duì)存儲(chǔ)在車(chē)云平臺(tái)的數(shù)據(jù)進(jìn)行訪(fǎng)問(wèn)時(shí),服務(wù)商需要無(wú)差錯(cuò)響應(yīng)用戶(hù)的請(qǐng)求,如遇到安全攻擊事件,服務(wù)商如何保證出錯(cuò)數(shù)據(jù)的可恢復(fù)性。

04

外部互聯(lián)生態(tài)安全威脅

01. 移動(dòng)APP安全威脅

黑客對(duì)那些沒(méi)有進(jìn)行保護(hù)的 App 進(jìn)行逆向分析挖掘,就可以直接看到 TSP(遠(yuǎn)程服務(wù)提供商)的接口、參數(shù)等信息。即使某些車(chē)輛遠(yuǎn)程控制 App 采取了一定安全防護(hù)措施,但由于安全強(qiáng)度不夠,黑客只需具備一定的技術(shù)功底,仍然可以輕松發(fā)現(xiàn) App 內(nèi)的核心內(nèi)容,包括存放在 App 中的密鑰、重要控制接口等。

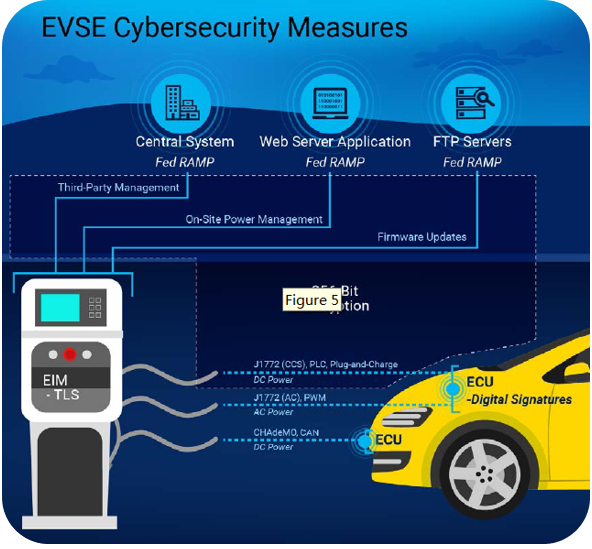

02.充電樁信息安全威脅

充電樁是電動(dòng)汽車(chē)服務(wù)運(yùn)營(yíng)的重要基礎(chǔ)設(shè)施,其輸入端與交流電網(wǎng)直接連接,輸出端裝有充電插頭用于為電動(dòng)汽車(chē)充電。由充電樁組成的網(wǎng)絡(luò)稱(chēng)之為“樁聯(lián)網(wǎng)” 。在充電樁網(wǎng)絡(luò)中傳輸?shù)臄?shù)據(jù)信息可能遭到截獲、竊取、破譯、被動(dòng)攻擊或者非法冒充、惡意篡改等惡意威脅,一旦黑客通過(guò)互聯(lián)網(wǎng)入侵到“樁聯(lián)網(wǎng)”,就可以控制充電樁的電壓,甚至可以隨意修改充電金額等數(shù)據(jù)。

如果攻擊者訪(fǎng)問(wèn)電動(dòng)汽車(chē)供電設(shè)備并將惡意充電控制器固件上傳至充電器和車(chē)輛,則電動(dòng)汽車(chē)供電系統(tǒng)可能會(huì)在電動(dòng)汽車(chē)充滿(mǎn)電后繼續(xù)向電動(dòng)汽車(chē)提供能量,從而可能導(dǎo)致電動(dòng)汽車(chē)牽引電池系統(tǒng)受損。通過(guò)訪(fǎng)問(wèn)配置文件或充電樁與web服務(wù)器之間的通信,攻擊者還可以獲取個(gè)人信息,如計(jì)費(fèi)歷史記錄和客戶(hù)身份。

網(wǎng)絡(luò)攻擊類(lèi)型

? 惡意代碼、網(wǎng)絡(luò)釣魚(yú)

? 拒絕服務(wù)(DOS)、中間人攻擊

? 旁路攻擊、零日攻擊、密碼攻擊

? GPS/GNSS欺騙、傳感器欺騙

01

惡意代碼、網(wǎng)絡(luò)釣魚(yú)

01. 惡意代碼

惡意代碼可能會(huì)對(duì)系統(tǒng)的運(yùn)行方式產(chǎn)生負(fù)面影響,損壞或竊取系統(tǒng)上的數(shù)據(jù),或?qū)е孪到y(tǒng)采取在其運(yùn)行參數(shù)范圍內(nèi)但有害的操作。惡意代碼可以通過(guò)各種方法安裝,從網(wǎng)絡(luò)釣魚(yú)攻擊到dropper攻擊。

02. 網(wǎng)絡(luò)釣魚(yú)

網(wǎng)絡(luò)釣魚(yú)攻擊是最常見(jiàn)的網(wǎng)絡(luò)攻擊類(lèi)型之一,涉及誘騙用戶(hù)、公司員工或第三方組織的員工共享密碼、加密密鑰或其他旨在訪(fǎng)問(wèn)給定計(jì)算機(jī)系統(tǒng)的信息。對(duì)于汽車(chē),這可能涉及獲取用戶(hù)連接汽車(chē)服務(wù)帳戶(hù)的密碼。

02

拒絕服務(wù)(DOS)、中間人攻擊

01. 拒絕服務(wù)(DOS)

拒絕服務(wù)攻擊旨在使服務(wù)器大量流量,導(dǎo)致服務(wù)器崩潰,從而阻止它們與外部系統(tǒng)通信。這種類(lèi)型的攻擊通常用于關(guān)閉公司的服務(wù)器,特別是在視頻游戲等其他行業(yè),許多游戲要求玩家訪(fǎng)問(wèn)公司的服務(wù)器才能玩。在汽車(chē)行業(yè),這可能采取阻止公司與車(chē)輛通信的形式。

02. 中間人攻擊

中間人包括IP欺騙和重播攻擊。攻擊者攔截雙方之間的通信,然后可以改變消息/數(shù)據(jù)接收器接收的內(nèi)容。這可能涉及IP欺騙,例如,車(chē)輛試圖連接到服務(wù)器,但請(qǐng)求被轉(zhuǎn)移到由攻擊者控制的惡意服務(wù)器。另一個(gè)例子是重放攻擊,其中有效消息被惡意重復(fù)或轉(zhuǎn)移。

03

旁路攻擊、零日攻擊、密碼攻擊

01. 旁路攻擊

旁路攻擊涉及使用從設(shè)備電子設(shè)備“泄露”的信息來(lái)發(fā)現(xiàn)弱點(diǎn)并加以利用。例如,測(cè)量車(chē)輛ECU的電磁輻射,以發(fā)現(xiàn)密碼密鑰,使攻擊者能夠解密接收和發(fā)送的消息/數(shù)據(jù)。

02. 零日攻擊

零日攻擊是針對(duì)給定系統(tǒng)中以前未知的漏洞的攻擊。

03. 密碼攻擊

這類(lèi)攻擊通常涉及試圖“暴力破解”不同的可能密碼,以便正確生成正確的密碼并訪(fǎng)問(wèn)系統(tǒng)。

04

GPS/GNSS欺騙、傳感器欺騙

01. GPS/GNSS欺騙

攻擊者可以使用專(zhuān)門(mén)的硬件來(lái)模擬GNSS信號(hào),將偽GNSS信號(hào)感知到給定的接收器。這類(lèi)攻擊主要會(huì)導(dǎo)致嵌入式導(dǎo)航系統(tǒng)和智能手機(jī)投影系統(tǒng)出現(xiàn)問(wèn)題(即向用于導(dǎo)航的智能手機(jī)發(fā)送假信號(hào))。

02. 傳感器欺騙

這種攻擊涉及使用攝像機(jī)和軟件向車(chē)輛顯示修改后的圖像(如標(biāo)志),從而實(shí)現(xiàn)某種程度的自主操作。人們通常不會(huì)注意到對(duì)圖像的修改,但車(chē)載軟件會(huì)將其解釋為人類(lèi)無(wú)法想象的意思。一個(gè)例子是對(duì)限速標(biāo)志的修改,人類(lèi)會(huì)看到并解釋為限速為每小時(shí)40公里,但車(chē)載系統(tǒng)會(huì)解釋為每小時(shí)100公里。

安全防護(hù)技術(shù)

? 車(chē)輛安全防護(hù)技術(shù)

? 網(wǎng)絡(luò)安全防護(hù)技術(shù)

? 云平臺(tái)安全防護(hù)技術(shù)

? 外部生態(tài)安全防護(hù)技術(shù)

01

車(chē)輛安全防護(hù)技術(shù)

01. 安全引導(dǎo)加載程序

相關(guān)ECU檢查引導(dǎo)加載程序的數(shù)字簽名和產(chǎn)品密鑰,以及其他操作系統(tǒng)文件的簽名,以確保這些組件未被修改。如果系統(tǒng)檢測(cè)到任何無(wú)效文件,將阻止它們運(yùn)行。

02. 防篡改機(jī)制

使用傳感器檢測(cè)篡改(電壓或溫度傳感器),在檢測(cè)到物理漏洞時(shí)刪除加密密鑰,加固外殼(防止物理訪(fǎng)問(wèn)),以及使用糾錯(cuò)內(nèi)存。

03. 旁道攻擊保護(hù)

通過(guò)隨機(jī)掩碼運(yùn)算的密鑰以及隨機(jī)延遲來(lái)抵抗旁路攻擊;以及修改密碼協(xié)議以減少攻擊者可以從側(cè)通道攻擊中獲得的信息量。

04. 唯一設(shè)備ID

網(wǎng)絡(luò)上的每個(gè)ECU都有一個(gè)唯一的標(biāo)識(shí),存儲(chǔ)在設(shè)備上,以確保制造商知道每個(gè)設(shè)備的標(biāo)識(shí),并防止沒(méi)有已知/批準(zhǔn)標(biāo)識(shí)的設(shè)備訪(fǎng)問(wèn)車(chē)輛網(wǎng)絡(luò)和相關(guān)系統(tǒng)。

05. 加密算法硬件加速

提供專(zhuān)用算法協(xié)處理器來(lái)處理加密相關(guān)任務(wù),不僅可以加速算法性能,也能保證密鑰信息不容易泄漏,還可以將主機(jī)處理器騰時(shí)間出用于其他用途。

06. 固件安全

固件安全存儲(chǔ),防止反匯編和逆向,固件安全升級(jí)。

07. 數(shù)據(jù)安全

數(shù)據(jù)的存儲(chǔ)安全,傳輸安全以及備份機(jī)制,尤其是密鑰數(shù)據(jù)的安全存儲(chǔ)和使用。

08. FOTA

需要通過(guò)數(shù)字簽名和認(rèn)證機(jī)制確保升級(jí)包的完整性和合法性,通過(guò)通信加密保證整個(gè)升級(jí)包的傳輸安全,升級(jí)過(guò)程中還需時(shí)刻監(jiān)控升級(jí)進(jìn)程,同時(shí)需要具備相應(yīng)的固件回滾機(jī)制,保證即使升級(jí)失敗 ECU 也可恢復(fù)到原來(lái)狀態(tài),通過(guò)雙重保護(hù)確保整個(gè) ECU 升級(jí)過(guò)程的安全可靠。

09. 域隔離

域隔離就是使單個(gè)處理器能夠運(yùn)行來(lái)自?xún)蓚€(gè)不同“域”的代碼,“正常”域和“安全”域,分離功能。

10. 中央安全網(wǎng)關(guān)

實(shí)現(xiàn)域分離的另一種常見(jiàn)方法是使用網(wǎng)關(guān)模塊協(xié)調(diào)車(chē)輛不同域之間的數(shù)據(jù)流。中央安全網(wǎng)關(guān)可以在發(fā)動(dòng)機(jī)艙系統(tǒng)的數(shù)據(jù)總線(xiàn)、內(nèi)部總線(xiàn)、信息娛樂(lè)總線(xiàn)和診斷總線(xiàn)之間傳輸數(shù)據(jù)。當(dāng)然,關(guān)鍵的安全特性是域的物理分離,以及使用網(wǎng)關(guān)上的安全軟件監(jiān)視和控制不同車(chē)輛系統(tǒng)的數(shù)據(jù)流向。

11. 可信操作系統(tǒng)安全

對(duì)操作系統(tǒng)源代碼靜態(tài)審計(jì),能夠及時(shí)了解各種漏洞,確保在第一 時(shí)間內(nèi)發(fā)現(xiàn)、解決并更新所有已知漏洞,監(jiān)控全部應(yīng)用、進(jìn)程對(duì)所有資源的訪(fǎng)問(wèn)并進(jìn)行必要的訪(fǎng)問(wèn)控制。

02

網(wǎng)絡(luò)安全防護(hù)技術(shù)

01. 網(wǎng)絡(luò)傳輸安全

對(duì)傳輸數(shù)據(jù)進(jìn)行加密,對(duì)傳輸信息實(shí)行安全保護(hù)策略,加強(qiáng)可信計(jì)算機(jī)的實(shí)施。

02. 網(wǎng)絡(luò)邊界安全

在車(chē)輛體系架構(gòu)設(shè)計(jì)中,采用網(wǎng)絡(luò)分段和隔離技術(shù)。對(duì)不同網(wǎng)段(如車(chē)輛內(nèi)部不同類(lèi)型網(wǎng)絡(luò),以及車(chē)輛與外部通信的移動(dòng)通信網(wǎng)絡(luò)、Wi-Fi 等)進(jìn)行邊界控制(如白名單、數(shù)據(jù)流向、數(shù)據(jù)內(nèi)容等),對(duì)進(jìn)入車(chē)輛內(nèi)部控制總線(xiàn)的數(shù)據(jù)進(jìn)行安全控制和安全監(jiān)測(cè)。

增加針對(duì)終端設(shè)備的認(rèn)證機(jī)制,確保終端設(shè)備的可信性。

在車(chē)云網(wǎng)絡(luò)中,通過(guò)不同的安全通信子系統(tǒng)接入網(wǎng)絡(luò)外,還需要采用基于PKI 或者 IBC 的認(rèn)證機(jī)制對(duì)車(chē)輛和云平臺(tái)進(jìn)行雙向認(rèn)證,確保雙方的合法性,從而保障整個(gè)信息接入與傳輸?shù)陌踩?/p>

03

云平臺(tái)安全防護(hù)技術(shù)

01. 云平臺(tái)安全

02. 云平臺(tái)可視化管理

將車(chē)輛內(nèi)所有 ECU、固件、操作系統(tǒng)和應(yīng)用的安全風(fēng)險(xiǎn)和威脅實(shí)時(shí)上報(bào)至廠(chǎng)商云平臺(tái),將整個(gè)車(chē)輛的安全態(tài)勢(shì)呈現(xiàn)給用戶(hù)。

04

外部生態(tài)安全防護(hù)技術(shù)

01. 移動(dòng)APP安全

在設(shè)計(jì)開(kāi)發(fā)階段,從框架、業(yè)務(wù)、規(guī)范、核心功能模塊等維度進(jìn)行統(tǒng)一安全設(shè)計(jì);

發(fā)布階段,進(jìn)行必要的加固處理,如反編譯、完整性保護(hù)、內(nèi)存數(shù)據(jù)保護(hù)、本地?cái)?shù)據(jù)保護(hù)、SO 庫(kù)保護(hù)、源代碼混淆等技術(shù)的綜合運(yùn)用,保障移動(dòng) App 的安全性;

運(yùn)維階段,需要對(duì)運(yùn)行狀態(tài)進(jìn)行監(jiān)控,及時(shí)發(fā)現(xiàn)解決各類(lèi)漏洞事件,防止?jié)撛跇I(yè)務(wù)、資金和聲譽(yù)損失。

02. 智能充電樁安全

車(chē)內(nèi)充電系統(tǒng)在通信前應(yīng)具有身份鑒別機(jī)制,傳輸?shù)闹匾獢?shù)據(jù)應(yīng)使用密文傳輸并采用完整性校驗(yàn)機(jī)制以及防重放機(jī)制;

車(chē)內(nèi)和充電樁存儲(chǔ)的數(shù)據(jù)需要加密存儲(chǔ)以及完整性校驗(yàn);

系統(tǒng)軟件啟動(dòng)需進(jìn)行完整性校驗(yàn),更新需要進(jìn)行完整性認(rèn)證(如數(shù)字簽名)。

航芯車(chē)載方案,全方位筑牢汽車(chē)安全防線(xiàn)

航芯車(chē)規(guī)級(jí)安全芯片及高性能MCU,有助于加速車(chē)聯(lián)網(wǎng)終端產(chǎn)品開(kāi)發(fā),提高汽車(chē)安全性。航芯憑借研發(fā)技術(shù)實(shí)力,也將成為更多車(chē)載領(lǐng)域客戶(hù)強(qiáng)而有力的合作伙伴。

01

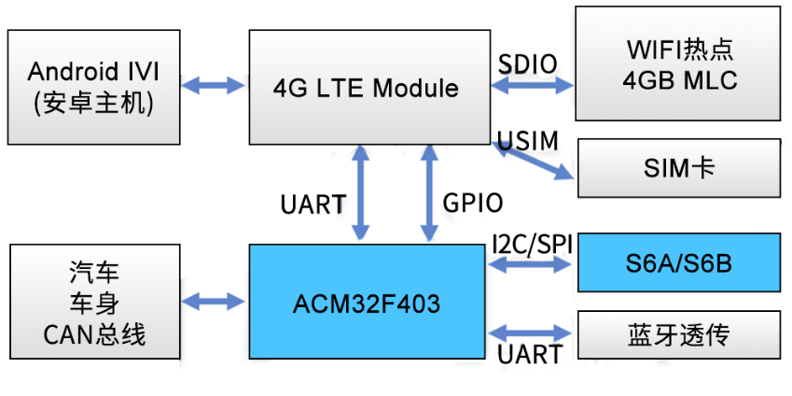

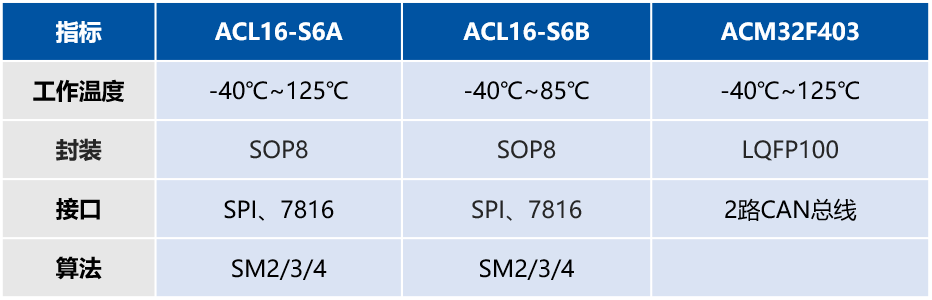

車(chē)載T-BOX方案

汽車(chē)T-BOX可深度讀取汽車(chē)CAN總線(xiàn)數(shù)據(jù)和私有協(xié)議,采集汽車(chē)的總線(xiàn)數(shù)據(jù)和對(duì)私有協(xié)議的反向控制;同時(shí)可以通過(guò)GPS模塊對(duì)車(chē)輛位置進(jìn)行定位,使用網(wǎng)絡(luò)模塊通過(guò)網(wǎng)絡(luò)將數(shù)據(jù)傳出到云服務(wù)器。

上海航芯ACL16系列芯片集成多種加密算法,通過(guò)車(chē)規(guī)AEC-Q100Grade1認(rèn)證,為車(chē)聯(lián)網(wǎng)過(guò)程中的數(shù)據(jù)安全保駕護(hù)航。

T-BOX應(yīng)用方案

航芯型號(hào)基本配置

02

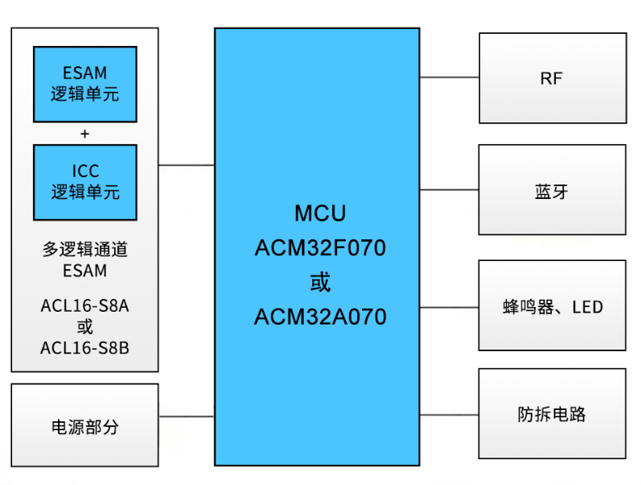

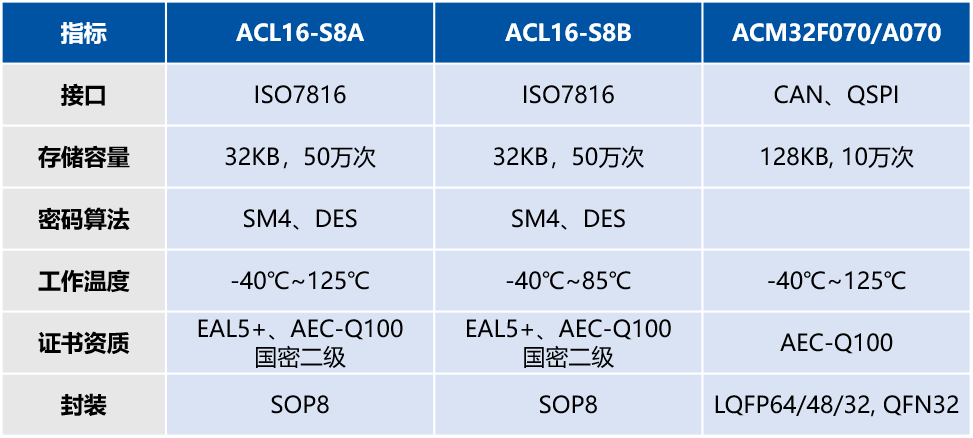

車(chē)載ESAM(ETC)方案

上海航芯 OBE-SAM 產(chǎn)品是上海航芯自主開(kāi)發(fā)的安全模塊,通過(guò)車(chē)規(guī)AEC-Q100 Grade1認(rèn)證。主要應(yīng)用于 ETC(不停車(chē)收費(fèi))系統(tǒng),內(nèi)嵌于車(chē)載設(shè)備 OBU 中。OBE-SAM安全模塊中保存了車(chē)輛相關(guān)信息,收費(fèi)站出入口信息,以及交易記錄等等,模塊采用安全芯片作為載體,密鑰及敏感信息存放在安全芯片中,更加安全可靠。

ETC OBU結(jié)構(gòu)圖

航芯型號(hào)基本配置

03

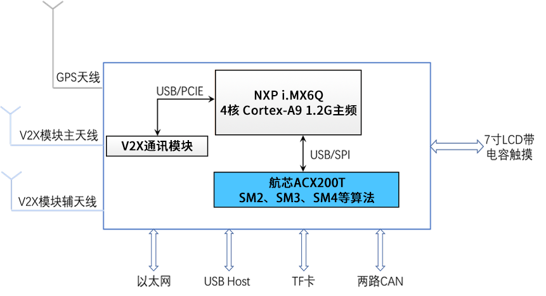

車(chē)載V2X方案

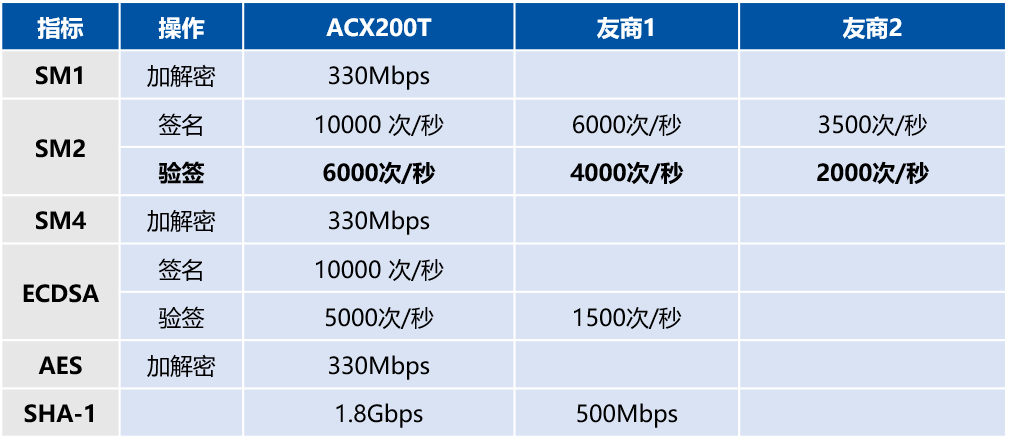

ACX200T面向5G車(chē)聯(lián)網(wǎng)C-V2X應(yīng)用的安全芯片,滿(mǎn)足V2X場(chǎng)景下消息認(rèn)證的專(zhuān)用安全芯片,該款芯片采用公司自主的高速硬件加密引擎,支持國(guó)家標(biāo)準(zhǔn)SM1、SM2、SM3、SM4密碼算法,同時(shí)支持國(guó)際ECDSA、AES、SHA-1密碼算法。可實(shí)現(xiàn)網(wǎng)聯(lián)汽車(chē)云端認(rèn)證、安全數(shù)據(jù)通信、安全固件升級(jí)等需求,為車(chē)聯(lián)網(wǎng)提供信息安全保障。

V2X安全認(rèn)證方案框圖

航芯型號(hào)與友商安全性能對(duì)比

04

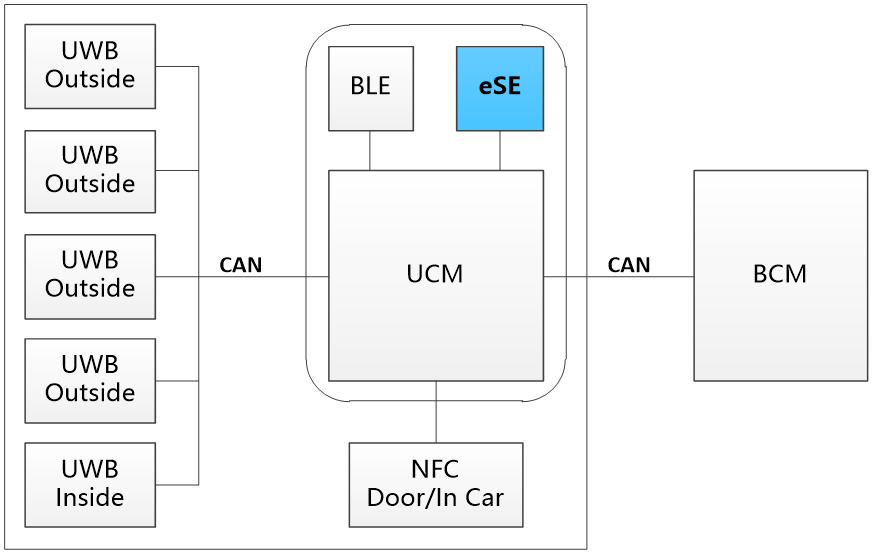

車(chē)載數(shù)字鑰匙方案

01. 方案概述

汽車(chē)數(shù)字鑰匙方案,融合NFC、BLE、UWB等技術(shù),內(nèi)嵌eSE安全芯片,通過(guò)精準(zhǔn)的藍(lán)牙或UWB定位、NFC等近場(chǎng)通信技術(shù)和更安全的鑰匙管理,將智能手機(jī)、NFC智能卡、智能手表、智能手環(huán)等可穿戴設(shè)備變成車(chē)鑰匙。

02. 方案特點(diǎn)

? BLE實(shí)現(xiàn)低功耗遠(yuǎn)距離感知和交互通信,并喚醒UWB;

? UWB實(shí)現(xiàn)精確測(cè)距;

? NFC可作為手機(jī)沒(méi)電情況下的備用進(jìn)入;

? eSE安全芯片支持國(guó)際、國(guó)密算法,兼容CCC3.0、ICCE、ICCOA,具備國(guó)密二級(jí)、AEC-Q100認(rèn)證、CC EAL4+認(rèn)證,保護(hù)敏感信息,實(shí)現(xiàn)安全加密。

審核編輯 :李倩

-

車(chē)聯(lián)網(wǎng)

+關(guān)注

關(guān)注

76文章

2635瀏覽量

92392 -

汽車(chē)信息

+關(guān)注

關(guān)注

0文章

10瀏覽量

8504 -

智能汽車(chē)

+關(guān)注

關(guān)注

30文章

3045瀏覽量

108140

原文標(biāo)題:關(guān)于汽車(chē)信息安全,你想了解的知識(shí)點(diǎn)都在這里!

文章出處:【微信號(hào):qidianxiehui,微信公眾號(hào):深圳市汽車(chē)電子行業(yè)協(xié)會(huì)】歡迎添加關(guān)注!文章轉(zhuǎn)載請(qǐng)注明出處。

發(fā)布評(píng)論請(qǐng)先 登錄

虹科直播 | 超全NVH使用“避坑”全攻略!你想了解的都在這里!

電機(jī)選型計(jì)算公式與知識(shí)點(diǎn)匯總

四維圖新亮相2025智能汽車(chē)信息安全大會(huì)

騰訊會(huì)議免費(fèi)40分鐘不夠用?你要的秘訣在這里!

連接器在汽車(chē)信息娛樂(lè)系統(tǒng)中的應(yīng)用

華邦電子安全閃存關(guān)鍵知識(shí)點(diǎn)

Aigtek功率放大器應(yīng)用:電感線(xiàn)圈的知識(shí)點(diǎn)分享

接口測(cè)試?yán)碚摗⒁蓡?wèn)收錄與擴(kuò)展相關(guān)知識(shí)點(diǎn)

虹科培訓(xùn) | 重磅升級(jí)!全新模式月底開(kāi)班,你想學(xué)的都在這里!

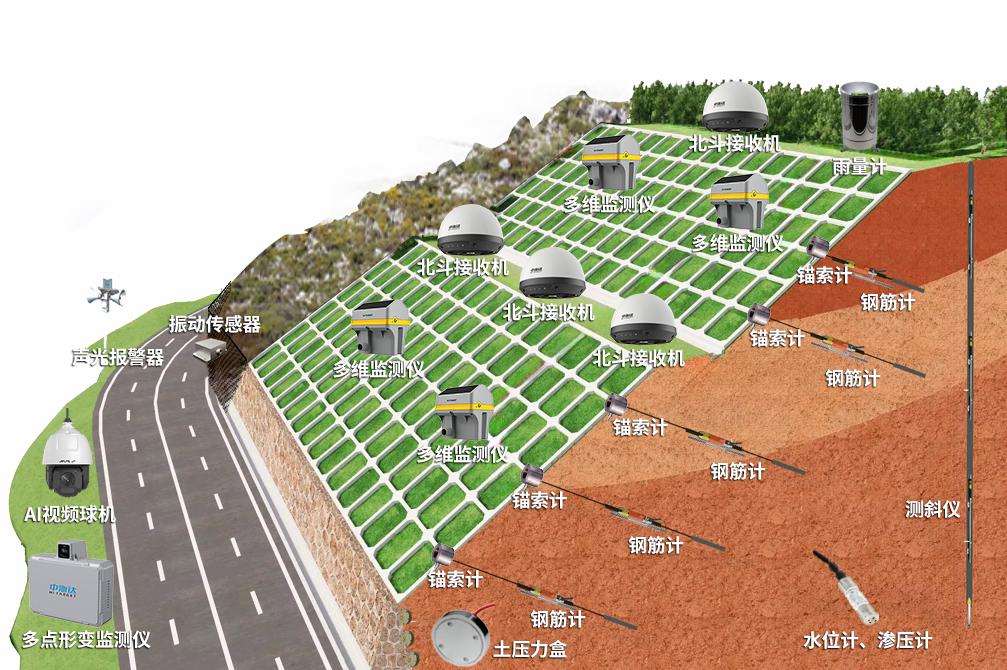

關(guān)于公路邊坡安全監(jiān)測(cè),你想知道的都在這里!

汽車(chē)信息娛樂(lè)系統(tǒng)的ESD保護(hù)

強(qiáng)制性國(guó)標(biāo)!上海控安參編《汽車(chē)整車(chē)信息安全技術(shù)要求》正式發(fā)布

LM258在這個(gè)電路里是電壓跟隨器嗎?R4在這里不影響輸出電壓?jiǎn)幔?/a>

5問(wèn)5答!您想了解的數(shù)據(jù)采集DAQ關(guān)鍵指標(biāo)都在這里了

關(guān)于汽車(chē)信息安全,你想了解的知識(shí)點(diǎn)都在這里!

關(guān)于汽車(chē)信息安全,你想了解的知識(shí)點(diǎn)都在這里!

評(píng)論