專家個人簡介

在上一期文章《華為勒索攻擊防御的四層防護網之邊界入侵防線》中,我們對勒索攻擊常見的入侵方式進行了介紹,入侵是網絡攻擊的前奏,入侵成功后,攻擊者會執行真正的惡意勒索行為。在這個時候,勒索病毒文件就成了主要的攻擊載體,這一步也是攻擊環節中最重要的一步,攻擊者運用開發的勒索病毒文件執行真正的惡意勒索行為,對客戶資產造成直接的勒索、破壞。我們可以看到,從2013年起,勒索病毒發展迅速,新的勒索家族不斷出現,加密、攻擊的手段也在逐步對抗升級。對于防護方來說,如何有效的跟蹤、對抗和防護勒索病毒文件,一方面不僅能夠防護住已知的勒索病毒,同時還能夠有效防護最新的勒索病毒,是要解決的關鍵問題,本期我們就重點看一下華為對于勒索病毒文件是如何進行防御的。

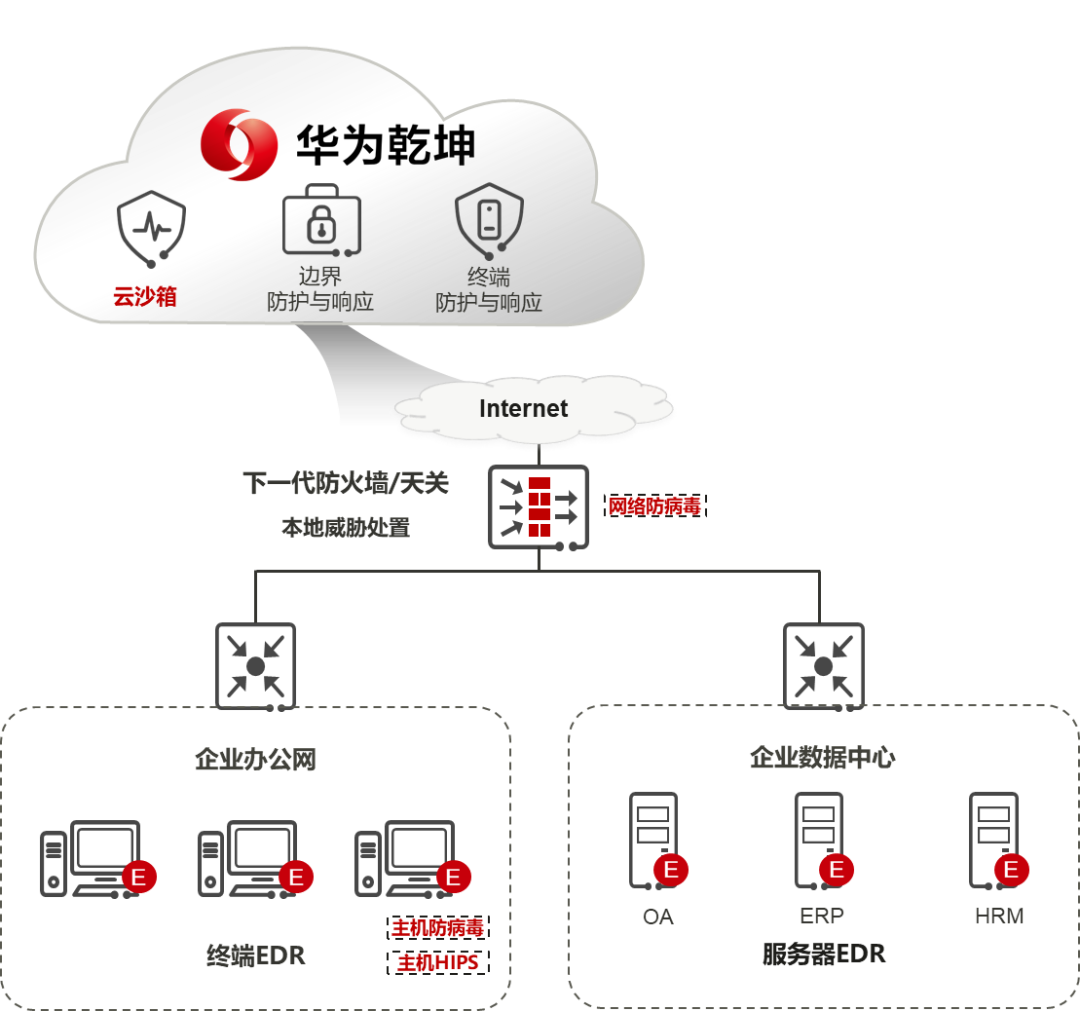

我們以一個典型的中小型企業網場景為例,如下圖所示,勒索病毒文件的防護技術主要由3部分組成,分別是CDE(Content-based Detection Engine)病毒檢測引擎、HIPS(Host Intrusion Prevent System)與云端沙箱。其中,CDE病毒檢測引擎主要部署在企業網絡邊界的防火墻產品中,同時也部署在辦公網絡或數據中心的終端EDR產品中,提供億級海量病毒的防護能力;HIPS則主要部署在終端EDR產品中,提供基于動態行為的實時防護能力;云沙箱則主要作為云服務,在云端提供對可疑或未知文件的高級威脅分析、檢測能力。

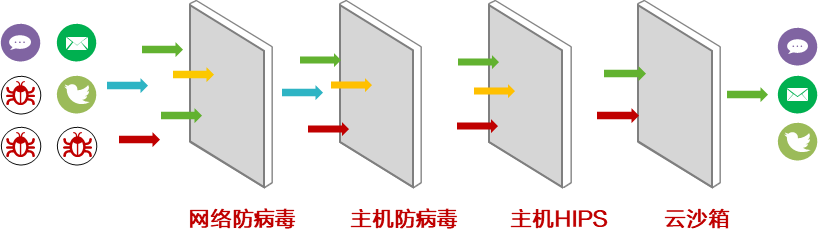

華為通過云、網、端各類安全產品做協同、聯動,構建針對勒索病毒文件的立體防護體系,準確性達99%以上,如下圖所示:

1.通過網關的網絡防病毒在文件傳輸階段防護勒索病毒文件

2.通過EDR的主機防病毒在文件的落盤階段防護勒索病毒文件

3.通過EDR的主機HIPS在文件的執行階段防護勒索病毒文件

4.通過云沙箱在文件的深度隱藏、對抗階段防護勒索病毒文件

接下來我們具體介紹下這3類技術是如何工作的。

1

CDE病毒檢測引擎CDE病毒檢測引擎主要在病毒傳輸和病毒落盤階段進行防護,主要是針對性檢測已知勒索病毒,并具備一定的未知勒索病毒檢測能力,支持防護包括勒索、挖礦、木馬、僵尸、后門、漏洞利用、蠕蟲、病毒、黑客工具、灰色軟件、惡意廣告等各類惡意家族病毒。當客戶終端被攻擊下載勒索病毒文件時,邊界防火墻的CDE病毒檢測引擎就會分析流量中傳輸的病毒文件,進行實時防護;當勒索病毒通過加密協議傳輸等手段逃過了邊界的檢測,那么勒索病毒在終端落盤時,終端EDR中的CDE病毒檢測引擎也會對勒索病毒進行實時的防護。

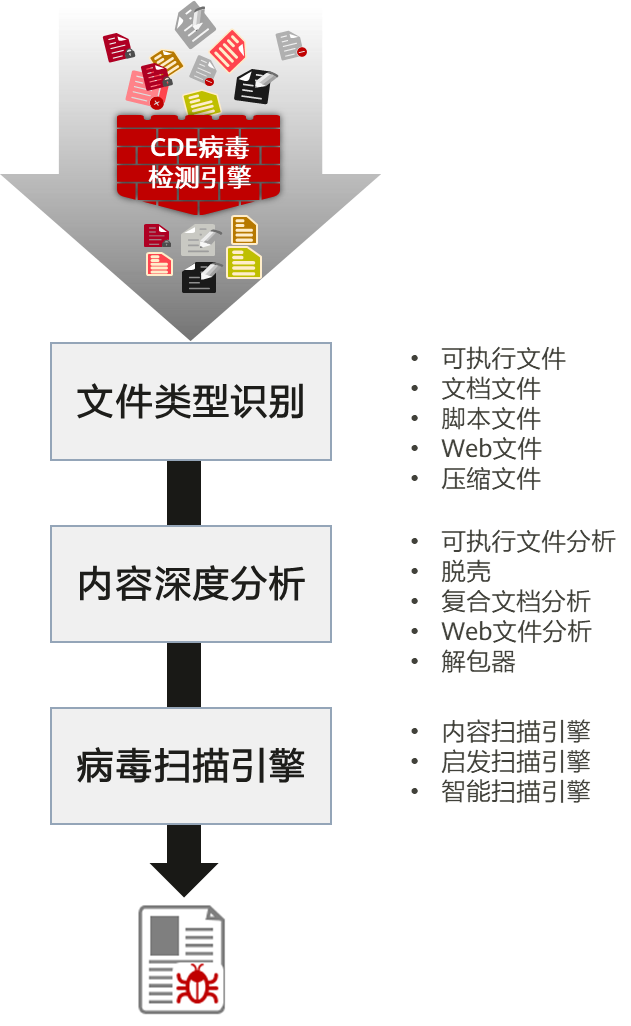

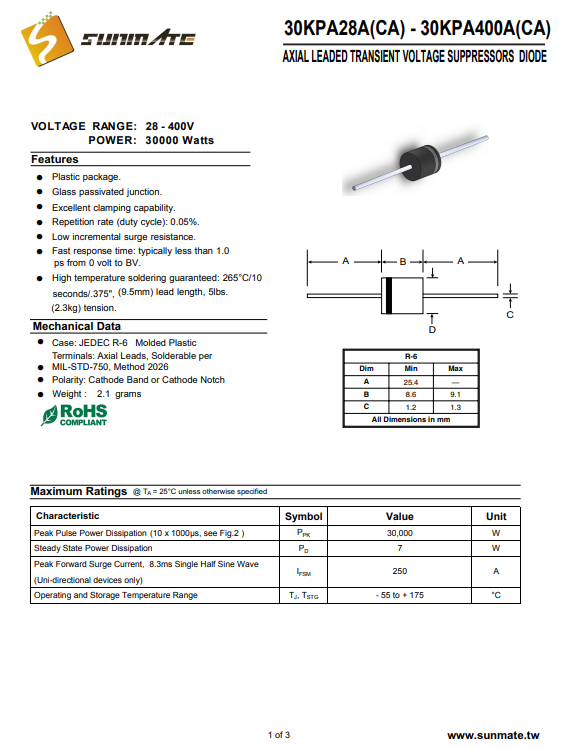

CDE病毒檢測引擎主要由文件類型識別、內容深度分析以及病毒掃描引擎組成,主要原理如下圖所示。

各模塊的主要功能是:

-

文件類型識別:負責對海量病毒進行文件類型分類,精準識別Windows/Linux等各類主流平臺的文件類型,包括PE、ELF、APK、OFFICE、PDF、HTML、JS、WEBSHELL、LNK、BASH等文件。

-

內容深度分析:負責對二進制、復合文檔、各類Web及腳本文件進行深度解析,深挖惡意文件的“內涵”,為檢測模塊提供深度的內容信息。

-

病毒掃描引擎:通過使用華為安全團隊多年研究定義的MDL可編程病毒檢測語言,實現使用少量資源精準覆蓋海量變種;同時病毒掃描引擎也集成了多種專用啟發式及神經網絡智能檢測算法,精確防護億級海量病毒;病毒掃描引擎也會實時更新來自華為云端安全智能中心的最新防毒能力,及時防護全網最新流行病毒。

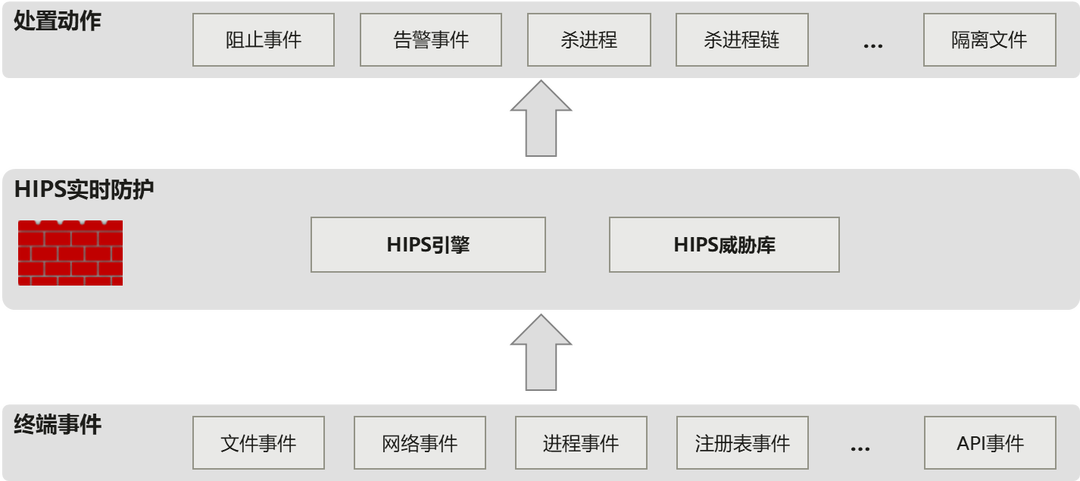

HIPS主要在病毒運行階段,對終端主機進行防護。相較于CDE病毒檢測引擎的已知勒索病毒檢測能力,HIPS更針對于檢測未知的勒索病毒,通過對關鍵系統行為的實時分析,盡早阻斷勒索病毒的惡意行為。當勒索病毒文件在傳輸和落盤階段繞過防火墻和主機CDE病毒檢測引擎的防護時,HIPS就會在病毒的執行階段進行防護,HIPS會實時分析勒索病毒的每一個關鍵系統行為,包括對文件、網絡、注冊表、API、系統等方面的關鍵操作,一旦發現有勒索相關惡意動作,就會立即實時阻斷勒索病毒的后續執行過程,將勒索的危害降到最低。

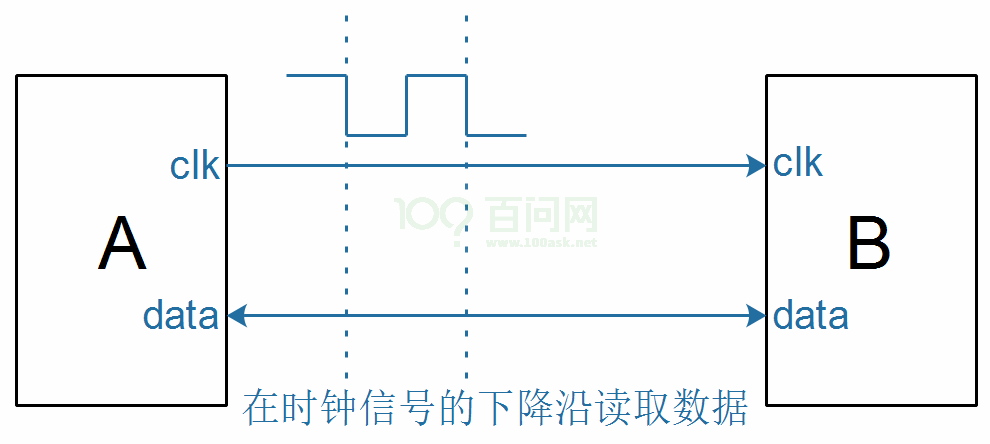

HIPS由引擎和威脅行為庫兩部分組成,其基本原理如下圖所示,即,引擎負責在微秒級別內極速、實時的分析每條系統關鍵行為,并配合集成了豐富華為安全專家知識的勒索威脅行為庫,即時的發現勒索相關的各類惡意行為。

HIPS同時也會聯動華為云端安全智能中心,持續更新最新的專家勒索防護經驗。

3

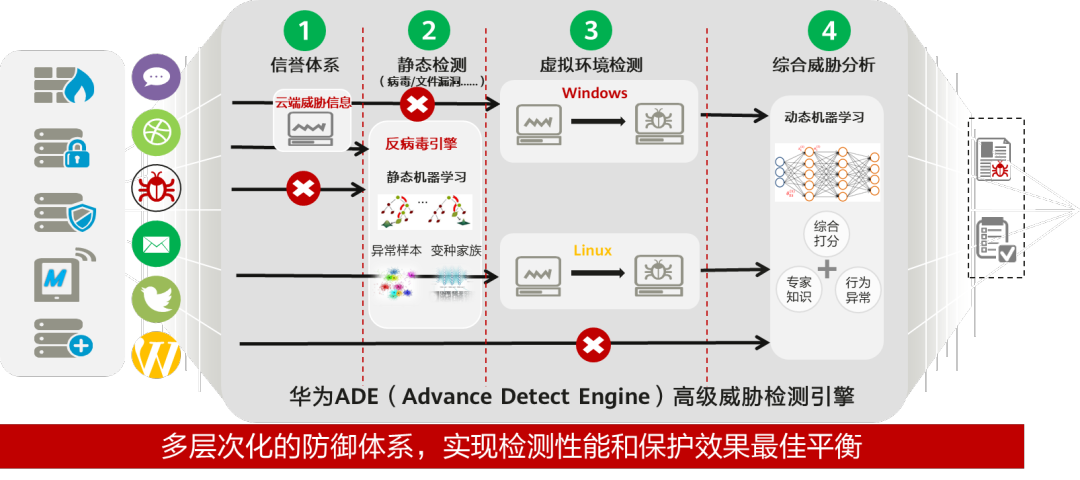

云沙箱當勒索病毒文件運用了對抗、潛伏或隱藏手段逃過各類防護手段,云沙箱就會發揮重要的分析、檢測作用。作為對抗高級威脅APT(Advanced Persistent Threat)的專屬產品,云沙箱對可疑、未知的文件進行深度分析,判定是否惡意、提供具體惡意行為,并聯動全網安全產品有效防護高級未知威脅。云沙箱的檢測原理如下圖所示。

云沙箱集成了多級、全量的華為惡意文件分析、檢測能力,包括海量威脅信息、靜態檢測、動態檢測以及綜合威脅分析能力,支持50+文件類型檢測。云沙箱通過云端的Windows XP、Windows 7、Windows10等執行環境,動態運行分析可疑文件,細顆粒度地監控惡意文件API、內存、進程、文件、通信等操作,使用豐富的防逃逸技術充分觸發深度隱藏的惡意行為,并最終給出惡意文件具體的病毒類型、惡意行為、上下文關聯威脅信息。

結束語

勒索病毒在不斷演進,但萬變不離其宗,華為通過在惡意文件傳輸、落盤、執行、對抗隱藏的各個關鍵環節部署全面的專有防護手段,并通過全網聯動,7*24小時協同防護已知、未知的勒索病毒。

往期精彩推薦

原文標題:揭秘勒索第6期丨華為3大利器助你防護勒索病毒文件

文章出處:【微信公眾號:華為數據通信】歡迎添加關注!文章轉載請注明出處。

-

華為

+關注

關注

216文章

35021瀏覽量

255028

原文標題:揭秘勒索第6期丨華為3大利器助你防護勒索病毒文件

文章出處:【微信號:Huawei_Fixed,微信公眾號:華為數據通信】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

服務器數據恢復—如何預防服務器故障與恢復服務器數據!

節日將至,您的數據上保險了嗎

華為榮獲最佳網絡安全解決方案金獎

日男子用AI造計算機病毒被判 生成式AI的管控待加強

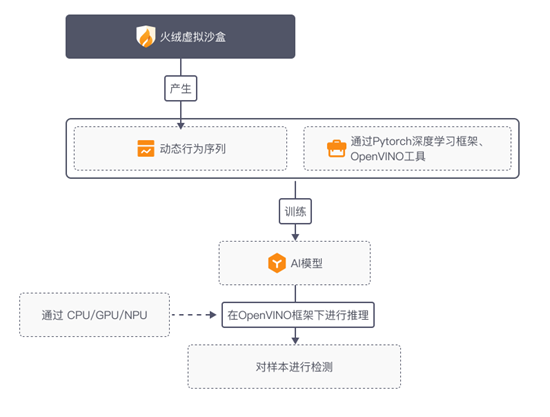

火絨安全利用英特爾OpenVINO工具套件增強病毒檢測能力

高鴻信安推出可信“AI+”勒索病毒解決方案

浦東匯聚業界精英,共探AI與安全并進新篇章

bnc接頭3通怎樣做好防護措施

華為云 CodeArts 12 大安全防護機制,端到端全面保障軟件供應鏈安全!

揭秘勒索第6期丨華為3大利器助你防護勒索病毒文件

揭秘勒索第6期丨華為3大利器助你防護勒索病毒文件

評論